Лідери думок

За межами вгору/вниз: Є кращий спосіб визначення «нормального» в складній інфраструктурі

Ми пройшли довгий шлях від моніторингу вгору/вниз. Від заводських підлог до сучасної корпоративної інфраструктури ІТ-адміністратори тепер потребують значно більше інформації, ніж проста перевірка, щоб визначити, чи може веб-сайт або додаток обслуговувати користувачів. Так, корисно бачити базовий статус «вгору» або «вниз», але це не розповідає всю історію про те, як технологія доставляє очікувану бізнес-цінність. Крім того, оскільки ІТ- та ОТ-середовища зближуються, а екосистеми стають більш динамічними та ефемерними, ці сповіщення не точно встановлюють або відображають базові показники.

Зрозуміти, що таке «нормально», вивчити шаблони продуктивності та запобігти дорогої простою є життєво важливими функціями в сучасній складній інфраструктурі. Це особливо вірно, оскільки актори загроз використовують усе більш складні інструменти, щоб зробити більше з меншим, а сучасна міжз’єднана інфраструктура створює нові вразливості.

Саме в цьому ландшафті моніторинг, керований штучним інтелектом, перетворює управління інфраструктурою, надаючи уявлення про те, що є і чим не є нормальною поведінкою, усуваючи при цьому погані базові показники та втому від сповіщень. Давайте дослідимо, як цей перехід від реактивного гасіння пожеж до проактивного запобігання позначає необхідну еволюцію моніторингу.

Відкриття нового нормального

Що таке «нормально»? Це питання, яке команди інфраструктури, що контролюють сервери, мережеві пристрої, додатки та бази даних, ставили протягом десятиліть. Чому? Тому що визначення «нормального» є складним і схильним до помилок у динамічних та усе більш розподілених середовищах з різними системами для моніторингу. Відповідь залежатиме від ваших конкретних бізнес-шаблонів та технологій. Крім того, це залежатиме від вашої технології моніторингу та конфігурації, оскільки встановлення статичних порогів не виявляє багатьох проблем. Натомість це дасть вам хорошу ідею, коли щось відбувається, чого ви очікуєте, але не допоможе виявити проблеми, яких ви не очікуєте, що призводить до хибних позитивів, втоми від сповіщень та пробілів у видимості.

Розгляньте виробничий заклад, де трафік раптом збільшується о 14:00 у вівторок. Традиційний моніторинг може спровокувати сповіщення, оскільки воно перевищує попередньо встановлений поріг, але це справді проблема? Не існує способу знати без глибших даних та діагностичних засобів. Раптове збільшення може свідчити про легітимну бізнес-діяльність, таку як новий графік зміни або збільшення виробництва для виконання терміну. Альтернативно, це може сигналізувати про серйозну загрозу безпеки, таку як викрадення даних або компрометовану систему, яка сигналізує до командних та контрольних серверів.

Саме тут виявлення аномалій, кероване штучним інтелектом, підвищує інтелект моніторингу інфраструктури. Цей новий метод безперервно аналізує історичні дані для створення інтелектуальних базових показників, які автоматично коригуються під час зміни умов. Цей підхід дозволяє здійснювати більш проактивне сповіщення, яке забезпечує додатковий час для ІТ-адміністраторів та команд DevOps для вирішення проблеми до того, як вона призведе до серйозних наслідків.

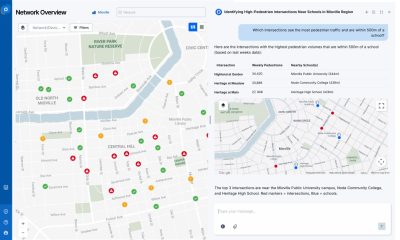

Моніторинг мережевого трафіку є хорошим прикладом цього в дії. Системи моніторингу інфраструктури збирають різні сигнали, включаючи журнали та метрики. Журнал — це подія, згенерована системою, тоді як метрика — це міра. З часом ці міри збираються та представляються як часовий ряд, подібний до температури, виміряної протягом дня. Дані, зібрані для моніторингу мережевих умов, включають метрики, такі як швидкість входу та виходу пакетів, кількість відкидань та помилок, а також загальний пропускний трафік. Якщо щось не так порівняно з регулярною продуктивністю, інтелектуальний моніторинг може забезпечити правильне сповіщення та уникнути хибних позитивів.

В результаті команди інфраструктури можуть зосередитися на доставці бізнес-цінності замість постійного налаштування параметрів сповіщень та гасіння проблем, які можуть не існувати.

Уникання дублікатів сповіщень

Подвійний моніторинг може вводити додаткові проблеми, створюючи більше сповіщень. Моніторинг може ставати заплутаним з часом, оскільки команди додають відстежування нових проектів або створюють додатковий моніторинг під час усунення неполадок чи тестування. До того, як ви це зрозумієте, те, що спочатку здавалося чистим та простим моніторингом, може перетворитися на перегружену лабіринт спурійних або дублікатних сповіщень, які замість того, щоб освітлювати питання, ще більше їх ускладнюють.

Наприклад, ІТ-команди іноді отримують сповіщення про високу витрату ЦП, повільну реакцію додатків та мережеву конгестію з одного перевантаженого сервера. Без розуміння кореляції команди можуть розслідувати три окремі проблеми замість однієї основної причини.

Сучасні технології штучного інтелекту, поєднані з моніторингом, знову перетворюють цю проблему за допомогою автоматичного виявлення схожих моніторингових конфігурацій. Застосовуючи техніки, такі як розмиті математика та евристика, цей підхід аналізує поведінкові шаблони та розкриває кореляції між подібним моніторингом, щоб розкрити приховані взаємозв’язки.

Це має значення з двох основних причин. По-перше, це знижує шум сповіщень. Замість отримання трьох окремих сповіщень про одну проблему команди отримують одне сповіщення з чітким розумінням того, що потребує уваги та чому. По-друге, це усуває дублікатний моніторинг. Це допомагає створити більш керований моніторинг, який оптимізує панелі та знижує когнітивне навантаження.

Майбутнє інтелектуального моніторингу

Інші мережеві та кібербезпекові розробки також підтверджують необхідність збільшення моніторингу, оскільки складність продовжує зростати експоненціально. Що раніше були окремими, повітряно-ізольованими промисловими мережами, тепер з’єднані з корпоративними системами, створюючи гібридні середовища, де одна мережева проблема може вплинути як на виробничі лінії, так і на бізнес-додатки. І ми бачимо це зближення по всьому сучасному стеку.

Промислові IoT-сенсори, шлюзи краю та пристрої ОТ тепер спілкуються поряд зі стандартними ІТ-протоколами. Коли ці різноманітні системи зазнають проблем, адміністратори потребують моніторингу, який може зрозуміти відносини по всьому екосистемі, а не розглядати кожну як окрему ізольовану систему. Бдительность є непогрішною, оскільки успішна атака може зупинити виробничі лінії, пошкодити дороге обладнання та створити ризики для безпеки. Насправді, не планова простоя зараз коштує компаніям Fortune Global 500 11% їхнього річного доходу, підкреслюючи, що вартість інтелектуального моніторингу значно нижча, ніж витрати на ручне усунення неполадок та втрачену продуктивність.

Тим часом немає втечі від того, що хакери на іншому боці кібербезпеки використовують цю технологію як прорив продуктивності для атак у масштабі. Безкоштовні або дешеві генеративні моделі великих мовних моделей (LLM) дозволяють хакерам генерувати та модифікувати атаки за мінімальну вартість. І з часом зрозуміло, що зловмисники усе частіше бачать штучний інтелект як прорив. Сьогодні 7 з 10 вважають, що технологія та її різноманітні інструменти підвищують khảсті хакінгу, проти двох з десяти у 2023 році.

Сучасні алгоритми виявлення аномалій базуються на математиці та статистиці, які були добре встановлені протягом десятиліть. Ця технологія працює, але появу та застосування штучного інтелекту та LLM до моніторингу метрик є проривом. Ми бачимо деякі з перших часових рядів, заснованих на LLM, які з’являються на ринку, і можна очікувати, що це перетворить виявлення аномалій протягом наступних двох років. Деякі з цих нових моделей демонструють відмінну точність та вдосконалення.

Вибір тепер лежить з ІТ- та операційними командами щодо того, як найкраще контролювати свої екосистеми та протидіяти загрозам. Добра новина полягає в тому, що автоматичне виявлення аномалій та моніторинг базових показників можуть допомогти краще захистити активи, вивчаючи, адаптуючись та оптимізуючи, що, в свою чергу, дозволяє здійснювати більш ефективне планування потужності та оптимізацію ресурсів. Базові перевірки вгору/вниз усе ще цінні, але — коли одна проблема може поширитися по ІТ-, ОТ- та IoT-системах — нам потрібен інтелектуальний контекст поверх цієї основи. Захисники інфраструктури можуть відповісти на цей момент, збільшуючи свою видимість відповідно.