साइबर सुरक्षा

हमलावर छवि हमलों पर हंसी उड़ाना कोई मजाक नहीं है

पिछले पांच वर्षों से छवि पहचान प्रणालियों पर सावधानी से तैयार की गई हमलावर छवियों के साथ हमला करने को एक मनोरंजक लेकिन तुच्छ प्रूफ-ऑफ-кон्सेप्ट माना जाता रहा है। हालांकि, ऑस्ट्रेलिया से नए शोध से पता चलता है कि व्यावसायिक एआई परियोजनाओं के लिए अत्यधिक लोकप्रिय छवि डेटासेट का आकस्मिक उपयोग एक नई और स्थायी सुरक्षा समस्या पैदा कर सकता है।

पिछले कुछ वर्षों से, एडिलेड विश्वविद्यालय में एक अकादमिक समूह को एआई-आधारित छवि पहचान प्रणालियों के भविष्य के बारे में कुछ महत्वपूर्ण बातें समझाने का प्रयास किया जा रहा है।

यह कुछ ऐसा है जो वर्तमान में ठीक करना मुश्किल (और बहुत महंगा) होगा, और जो एक बार छवि पहचान अनुसंधान के वर्तमान रुझानों को 5-10 वर्षों के समय में व्यावसायिक और औद्योगिक तैनाती में पूरी तरह से विकसित किया जाने के बाद ठीक करना बहुत महंगा होगा।

इससे पहले कि हम इसमें गहराई से जाएं, आइए एक फूल को राष्ट्रपति बराक ओबामा के रूप में वर्गीकृत किया जाता है, जो टीम द्वारा प्रकाशित छह वीडियोज में से एक पर एक नज़र डालते हैं:

स्रोत: https://www.youtube.com/watch?v=Klepca1Ny3c

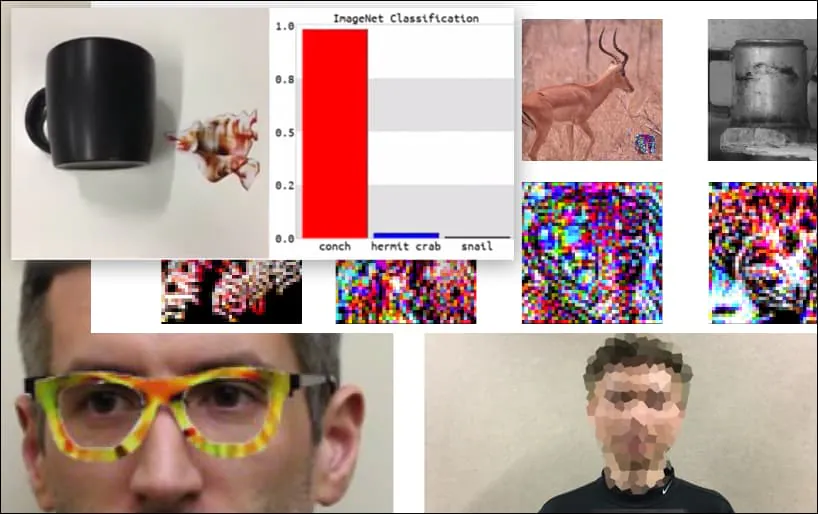

उपरोक्त छवि में, एक चेहरा पहचान प्रणाली जो स्पष्ट रूप से बराक ओबामा को पहचानना जानती है, एक गुमनाम व्यक्ति को 80% निश्चितता के साथ बराक ओबामा के रूप में पहचानती है जो एक क्राफ्टेड, मुद्रित हमलावर छवि của एक फूल पकड़े हुए है। प्रणाली को यह परवाह नहीं है कि ‘नकली चेहरा’ विषय की छाती पर है, उसके कंधों पर नहीं।

हालांकि यह प्रभावशाली है कि शोधकर्ताओं ने इस तरह की पहचान को हासिल करने में सक्षम हुए हैं, जिसमें एक सुसंगत छवि (एक फूल) का उत्पादन किया जाता है, न कि केवल सामान्य यादृच्छिक शोर, यह लगता है कि ऐसे मजाकिया शोषण अक्सर कंप्यूटर दृष्टि पर सुरक्षा अनुसंधान में दिखाई देते हैं। उदाहरण के लिए, उन अजीब तरीके से पैटर्न वाले चश्मे जो 2016 में चेहरा पहचान को धोखा देने में सक्षम थे, या विशेष रूप से तैयार की गई हमलावर छवियां जो सड़क संकेतों के अर्थ को बदलने का प्रयास करती हैं।

यदि आप रुचि रखते हैं, तो ऊपर दिए गए उदाहरण में हमला किया जा रहा कन्वोल्यूशनल न्यूरल नेटवर्क (सीएनएन) मॉडल वीजीएफेस (वीजीजी-16) है, जो कोलंबिया विश्वविद्यालय के पबफिग डेटासेट पर प्रशिक्षित है। शोधकर्ताओं द्वारा विकसित अन्य हमले के नमूने विभिन्न संसाधनों का उपयोग करके विभिन्न संयोजनों में विकसित किए गए थे।

एक कीबोर्ड को वाइडरेसनेट50 मॉडल में इमेजनेट पर एक शंख के रूप में वर्गीकृत किया जाता है। शोधकर्ताओं ने यह सुनिश्चित किया है कि मॉडल में शंख के प्रति कोई पूर्वाग्रह नहीं है। पूर्ण वीडियो को विस्तारित और अतिरिक्त प्रदर्शन के लिए https://www.youtube.com/watch?v=dhTTjjrxIcU पर देखें

छवि पहचान एक उभरता हुआ हमला वेक्टर के रूप में

शोधकर्ताओं द्वारा रेखांकित और चित्रित किए गए कई प्रभावशाली हमले किसी विशिष्ट डेटासेट या विशिष्ट मशीन लर्निंग आर्किटेक्चर की आलोचना नहीं हैं जो उनका उपयोग करते हैं। न ही उन्हें आसानी से डेटासेट या मॉडल को स्विच करके, मॉडल को पुनः प्रशिक्षित करके, या अन्य ‘सरल’ उपचारों द्वारा बचाव किया जा सकता है जो एमएल प्रैक्टिशनर्स को इस तरह की चालाकी के छिटपुट प्रदर्शन पर हंसी आती है।

इसके बजाय, एडिलेड टीम के शोषण पूरे वर्तमान छवि पहचान एआई विकास की वास्तुकला में एक केंद्रीय कमजोरी को प्रदर्शित करते हैं; एक कमजोरी जो भविष्य में कई छवि पहचान प्रणालियों को हमलावरों द्वारा सुविधाजनक हेरफेर के लिए खोल सकती है, और किसी भी बाद के रक्षात्मक उपायों को पीछे के पैर पर रख सकती है।

कल्पना कीजिए कि नवीनतम हमलावर छवि हमले (जैसे ऊपर दिए गए फूल) को भविष्य की सुरक्षा प्रणालियों में ‘शून्य-दिन हमले’ के रूप में जोड़ा जा रहा है, जैसे कि वर्तमान एंटी-मालवेयर और एंटीवायरस फ्रेमवर्क प्रतिदिन अपने वायरस परिभाषाओं को अपडेट करते हैं।

नवीन हमलावर छवि हमलों की संभावना अक्षय होगी, क्योंकि प्रणाली की आधार वास्तुकला ने डाउनस्ट्रीम समस्याओं का अनुमान नहीं लगाया, जैसा कि इंटरनेट के साथ हुआ, मिलेनियम बग और पीसा की झुकी हुई मीनार के साथ हुआ था।

तो हम इस दृश्य के लिए कैसे तैयारी कर रहे हैं?

हमले के लिए डेटा प्राप्त करना

ऊपर दिए गए उदाहरण की तरह हमलावर छवियां कंप्यूटर मॉडल को प्रशिक्षित करने वाले छवि डेटासेट तक पहुंच प्राप्त करके उत्पन्न की जाती हैं। आपको प्रशिक्षण डेटा (या मॉडल आर्किटेक्चर) तक ‘विशेषाधिकार प्राप्त’ पहुंच की आवश्यकता नहीं है, क्योंकि सबसे लोकप्रिय डेटासेट (और कई प्रशिक्षित मॉडल) एक मजबूत और निरंतर अद्यतन टोरेंट दृश्य में व्यापक रूप से उपलब्ध हैं।

उदाहरण के लिए, कंप्यूटर विजन डेटासेट के वenerable गोलियत, इमेजनेट, टोरेंट पर अपने कई संस्करणों में उपलब्ध है, जो इसकी सामान्य प्रतिबंधों को बायपास करता है, और महत्वपूर्ण माध्यमिक तत्वों जैसे मान्यकरण सेट को उपलब्ध कराता है।

स्रोत: https://academictorrents.com

यदि आपके पास डेटा है, तो आप (जैसा कि एडिलेड शोधकर्ताओं ने देखा है) प्रभावी रूप से किसी भी लोकप्रिय डेटासेट, जैसे सिटीस्केप्स या सीआईएफएआर को ‘रिवर्स-इंजीनियर’ कर सकते हैं।

पबफिग डेटासेट के मामले में, जिसने पहले के उदाहरण में ‘ओबामा फूल’ को सक्षम किया, कोलंबिया विश्वविद्यालय ने छवि डेटासेट पुनर्वितरण के आसपास की बढ़ती प्रवृत्ति को देखते हुए कॉपीराइट मुद्दों को संबोधित किया है और शोधकर्ताओं को निर्देश दिया है कि कैसे संकलन को सीधे उपलब्ध कराने के बजाय क्यूरेटेड लिंक के माध्यम से डेटासेट को पुनरुत्पादित किया जाए, यह देखते हुए ‘यह ऐसा लगता है जैसे अन्य बड़े वेब-आधारित डेटाबेस विकसित हो रहे हैं’।

अधिकांश मामलों में, यह आवश्यक नहीं है: कैग्ले अनुमान करता है कि कंप्यूटर विजन में शीर्ष 10 सबसे लोकप्रिय छवि डेटासेट हैं: सीआईएफएआर-10 और सीआईएफएआर-100 (दोनों सीधे डाउनलोड किए जा सकते हैं); कैल्टेक-101 और 256 (दोनों उपलब्ध हैं, और वर्तमान में टोरेंट के रूप में उपलब्ध हैं); एमएनआईएसटी (आधिकारिक तौर पर उपलब्ध, टोरेंट पर भी उपलब्ध); इमेजनेट (ऊपर देखें); पास्कल वीओसी (उपलब्ध, टोरेंट पर भी उपलब्ध); एमएस सीओसीओ (उपलब्ध, और टोरेंट पर उपलब्ध); स्पोर्ट्स-1एम (उपलब्ध); और यूट्यूब-8एम (उपलब्ध).

यह उपलब्धता व्यापक रूप से उपलब्ध कंप्यूटर विजन छवि डेटासेट के व्यापक श्रृंखला का प्रतिनिधित्व करती है, क्योंकि ‘प्रकाशित या नाश’ खुले स्रोत विकास संस्कृति में अस्पष्टता मृत्यु है।

किसी भी मामले में, प्रबंधनीय नए डेटासेट की दुर्लभता, छवि सेट विकास की उच्च लागत, ‘पुराने पसंदीदा’ पर निर्भरता, और पुराने डेटासेट को सीधे अनुकूलित करने की प्रवृत्ति समस्या को और बढ़ा देती है जो नए एडिलेड पेपर में रेखांकित की गई है।

हमलावर छवि हमले विधियों की सामान्य आलोचनाएं

मशीन लर्निंग इंजीनियरों की हमलावर छवि हमले की नवीनतम तकनीक की प्रभावशीलता के खिलाफ सबसे लगातार और सबसे लगातार आलोचना यह है कि हमला एक विशिष्ट डेटासेट, एक विशिष्ट मॉडल, या दोनों के लिए विशिष्ट है; यह अन्य प्रणालियों पर ‘सामान्यीकृत’ नहीं है; और, परिणामस्वरूप, केवल एक तुच्छ खतरा प्रस्तुत करता है।

दूसरी सबसे लगातार शिकायत यह है कि हमलावर छवि हमला ‘सफेद बॉक्स’ है, जिसका अर्थ है कि आपको प्रशिक्षण वातावरण या डेटा तक सीधी पहुंच की आवश्यकता होगी। यह वास्तव में अधिकांश मामलों में एक असंभव परिदृश्य है – उदाहरण के लिए, यदि आप लंदन की मेट्रोपॉलिटन पुलिस की चेहरा पहचान प्रणाली की प्रशिक्षण प्रक्रिया का शोषण करना चाहते हैं, तो आपको एनईसी में घुसपैठ करनी होगी, या तो एक कंसोल या एक कुल्हाड़ी के साथ।

लोकप्रिय कंप्यूटर विजन डेटासेट का दीर्घकालिक ‘डीएनए’

पहली आलोचना के संबंध में, हमें यह विचार करना चाहिए कि केवल कुछ कंप्यूटर विजन डेटासेट उद्योग को वर्ष-दर-वर्ष प्रभावित करते हैं (अर्थात इमेजनेट कई प्रकार की वस्तुओं के लिए, ड्राइविंग दृश्यों के लिए सिटीस्केप्स, और एफएफएचक्यू चेहरा पहचान के लिए); लेकिन यह भी कि वे साधारण अन्नोटेटेड छवि डेटा के रूप में ‘प्लेटफ़ॉर्म-अज्ञेय’ और अत्यधिक हस्तांतरणीय हैं।

एक कंप्यूटर विजन प्रशिक्षण वास्तुकला वस्तुओं और वर्गों की कुछ विशेषताओं को इमेजनेट डेटासेट में पाएगी। कुछ वास्तुकला अधिक विशेषताओं को पा सकते हैं या दूसरों की तुलना में अधिक उपयोगी कनेक्शन बना सकते हैं, लेकिन सभी कम से कम उच्चतम स्तर की विशेषताओं को पाएंगे:

यह ‘उच्च स्तर’ की विशेषताएं हैं जो एक डेटासेट को विभेदित और ‘फिंगरप्रिंट’ करती हैं, और जो एक दीर्घकालिक हमलावर छवि हमले पद्धति के लिए विश्वसनीय ‘हुक’ हैं जो विभिन्न प्रणालियों को पार कर सकते हैं और ‘पुराने’ डेटासेट के साथ बढ़ सकते हैं क्योंकि बाद में नए शोध और उत्पादों में इसका प्रचार किया जाता है।

एक अधिक परिष्कृत वास्तुकला अधिक सटीक और विस्तृत पहचान, विशेषताओं और वर्गों का उत्पादन करेगी:

हालांकि, जितना अधिक एक हमलावर हमला जनरेटर इन निम्न विशेषताओं (अर्थात ‘युवा कोकेशियान पुरुष’ के बजाय ‘चेहरा’) पर निर्भर करता है, उतना ही यह विभिन्न वास्तुकला में प्रभावी नहीं होगा जो मूल डेटासेट के विभिन्न संस्करण का उपयोग करते हैं – जैसे कि एक उप-सेट या फ़िल्टर्ड सेट, जहां मूल डेटासेट की कई छवियां मौजूद नहीं हैं:

‘शून्य’, पूर्व-प्रशिक्षित मॉडल पर हमलावर हमले

क्या होगा अगर आप केवल एक पूर्व-प्रशिक्षित मॉडल डाउनलोड करते हैं जो मूल रूप से एक अत्यधिक लोकप्रिय डेटासेट पर प्रशिक्षित किया गया था, और इसे पूरी तरह से नए डेटा देते हैं?

मॉडल को पहले ही इमेजनेट जैसे डेटासेट पर प्रशिक्षित किया जा चुका है, और जो बचा है वह वजन है, जिन्हें प्रशिक्षित करने में सप्ताह या महीने लग सकते हैं, और अब आपको उन वस्तुओं की पहचान करने में मदद करने के लिए तैयार हैं जो मूल (अब अनुपस्थित) डेटा में मौजूद थीं।

मूल डेटा को प्रशिक्षण वास्तुकला से हटा दिए जाने के साथ, जो बचा है वह मॉडल की ‘पूर्वाग्रह’ है जो वस्तुओं को उसी तरह वर्गीकृत करने के लिए सीखा है जैसा उसने मूल रूप से सीखा था, जो मूल रूप से हमलावर छवि हमले विधियों के लिए फिर से कमजोर और असुरक्षित हो जाएगा।

वे वजन मूल्यवान हैं। डेटा या वजन के बिना, आपके पास एक खाली वास्तुकला है जिसमें कोई डेटा नहीं है। आपको इसे प्रशिक्षित करने के लिए समय और कंप्यूटिंग संसाधनों की बड़ी मात्रा में निवेश करना होगा, जैसा कि मूल लेखकों ने किया था (शायद अधिक शक्तिशाली हार्डवेयर और एक उच्च बजट के साथ जो आपके पास उपलब्ध है)।

समस्या यह है कि वजन पहले से ही khá अच्छी तरह से बनाए गए हैं और लचीले हैं। हालांकि वे प्रशिक्षण में कुछ हद तक अनुकूलन करेंगे, वे आपके नए डेटा पर मूल डेटा की तरह ही व्यवहार करेंगे, जो सुविधाजनक हमला प्रणाली द्वारा पहचाने जाने वाले हस्ताक्षर उत्पन्न करेगा।

कोई सफेद बॉक्स की आवश्यकता नहीं है

हमलावर छवि हमला प्रणालियों की दूसरी सामान्य आलोचना के संबंध में, नए पेपर के लेखकों ने पाया है कि उनकी फूल जैसी छवियों के साथ पहचान प्रणालियों को धोखा देने की क्षमता कई वास्तुकलाओं में स्थानांतरित है।

जबकि वे देखते हैं कि उनकी ‘यूनिवर्सल नेचुरलिस्टिक एडवर्सरियल पैच’ (टीएनटी) विधि पहली है जो पहचान प्रणालियों को धोखा देने के लिए पहचानने योग्य छवियों (यादृच्छिक प्रतिबंधक शोर के बजाय) का उपयोग करती है, लेखक यह भी कहते हैं:

‘[टीएनटी] वाइडरेसनेट50 जैसे विभिन्न राज्य-ऑफ-द-आर्ट क्लासिफायर के खिलाफ प्रभावी हैं इमेजनेट डेटासेट में लार्ज-स्केल विजुअल रिकग्निशन टास्क में वीजीजी-फेस मॉडल पबफिग डेटासेट में चेहरा पहचान कार्य में दोनों लक्षित और निशाने पर नहीं हमलों में।

‘टीएनटी में: i) ट्रोजन हमले विधियों में उपयोग किए जाने वाले ट्रिगर्स के साथ प्राप्त की जाने वाली प्राकृतिकता हो सकती है; और ii) अन्य नेटवर्क के लिए हमलावर उदाहरण की सामान्यीकरण और हस्तांतरणीयता।

‘यह पहले से तैनात डीएनएन के साथ-साथ भविष्य के डीएनएन तैनाती के बारे में सुरक्षा और सुरक्षा चिंताएं उठाता है, जहां हमलावर नेटवर्क प्रणालियों को धोखा देने के लिए अस्पष्ट, प्राकृतिक दिखने वाले वस्तु पैच का उपयोग कर सकते हैं और खोज के जोखिम के बिना मॉडल को खतरे में डाल सकते हैं। ‘

लेखक सुझाव देते हैं कि पारंपरिक प्रतिरक्षा उपाय, जैसे कि नेटवर्क की स्वच्छ सटीकता को कम करना, सैद्धांतिक रूप से टीएनटी पैच के खिलाफ कुछ बचाव प्रदान कर सकते हैं, लेकिन ‘टीएनटी अभी भी इस एसओटीए प्रोवेबल डिफेंस विधियों को पार कर सकते हैं ज्यादातर रक्षा प्रणालियों को 0% लचीलापन प्राप्त होता है’।

संभावित अन्य समाधानों में संघीय शिक्षा शामिल है, जहां योगदान करने वाली छवियों का प्रोवेनेंस संरक्षित है, और प्रशिक्षण समय पर डेटा को सीधे ‘एन्क्रिप्ट’ करने के लिए नए दृष्टिकोण जो हाल ही में नानजिंग विश्वविद्यालय ऑफ एयरोनॉटिक्स एंड एस्ट्रोनॉटिक्स द्वारा सुझाया गया था।

यहां तक कि उन मामलों में, यह महत्वपूर्ण होगा कि वास्तव में नए छवि डेटा पर प्रशिक्षित किया जाए – अब तक कंप्यूटर विजन में सबसे लोकप्रिय डेटासेट की छवियां और संबंधित एनोटेशन दुनिया भर में विकास चक्र में इतनी दूर तक एम्बेडेड हैं कि वे डेटा की तुलना में अधिक सॉफ्टवेयर की तरह दिखते हैं; सॉफ्टवेयर जो अक्सर वर्षों से महत्वपूर्ण रूप से अद्यतन नहीं किया गया है।

निष्कर्ष

हमलावर छवि हमले न केवल खुले स्रोत मशीन लर्निंग प्रथाओं द्वारा संभव किए जा रहे हैं, बल्कि एक कॉर्पोरेट एआई विकास संस्कृति द्वारा भी जो विभिन्न कारणों से व्यावसायिक एआई परियोजनाओं के लिए अच्छी तरह से स्थापित कंप्यूटर विजन डेटासेट का पुन: उपयोग करने के लिए प्रेरित है: वे पहले से ही प्रभावी साबित हुए हैं; वे शुरू से शुरू करने की तुलना में बहुत सस्ते हैं; और वे अकादमिक और उद्योग में वanguard दिमागों और संगठनों द्वारा बनाए रखे जाते हैं, जो एक कंपनी के लिए प्रतिकृति करना मुश्किल होगा।

इसके अलावा, कई मामलों में जहां डेटा मूल नहीं है (जैसे सिटीस्केप्स के विपरीत), छवियां हाल के विवादों से पहले एकत्र की गई थीं चेहरा पहचान प्रणाली के लिए लंदन की मेट्रोपॉलिटन पुलिस, और नEC, या तो एक कंसोल या एक कुल्हाड़ी के साथ घुसपैठ करनी होगी।

टीएनटी हमले! गहरे तंत्रिका नेटवर्क प्रणालियों के खिलाफ सार्वभौमिक प्राकृतिक हमलावर पैच एडिलेड विश्वविद्यालय के बाओ जिया डोआन, मिन्हुई जू, एहसान अब्बासनेजाद, दामिथ सी रानासिंघे के साथ-साथ रटगर्स विश्वविद्यालय के कंप्यूटर विज्ञान विभाग से शिकिंग मा द्वारा सह-लिखित है।

1 दिसंबर 2021, 7:06 am जीएमटी + 2 – टाइपो को सही किया गया।