Best Of

Die 10 besten Open Source Intelligence (OSINT)-Tools

Open-Source-Intelligence-Software (OSINT) wird zu einem immer wichtigeren Instrument zur Sammlung öffentlicher Informationen. Mit dieser Art von Software können Benutzer leicht zugängliche Daten über Einzelpersonen und Organisationen aus einer Vielzahl von Quellen – wie Suchmaschinen, Social-Media-Profilen und Regierungsunterlagen – sammeln, um ein umfassendes Bild zu erstellen.

Fortschrittliche OSINT-Software kann diese Daten dann mit Querverweisen versehen, um eine genaue Wissensquelle bereitzustellen und Verbindungen zwischen verschiedenen Informationen herzustellen, die andernfalls möglicherweise unbemerkt geblieben wären. In der heutigen datengesteuerten Welt stellt die OSINT-Software eine unverzichtbare Ressource für jeden dar, der Einblick in sich selbst oder seine Mitmenschen gewinnen möchte. Es erfreut sich auch immer größerer Beliebtheit bei Cybersicherheitsexperten, die es für ethisches Hacking, Penetrationstests und die Identifizierung externer Bedrohungen einsetzen.

OSINT ist eine Schlüsselkomponente von Open-Source Business Intelligence (OSBI), einem Metatrend, der schnell wächst. OSINT eliminiert die damit verbundenen hohen Kosten, die für kleinere Unternehmen unerschwinglich sein können, und hat sich aufgrund seiner geringeren Kosten und Skalierbarkeit zu einem attraktiven BI-Modell entwickelt. Derzeit nutzen rund 26 % der Unternehmen Open-Source-Tools als Teil ihrer Geschäftsstrategie und diese Zahl dürfte in Zukunft noch deutlich steigen.

Es wird erwartet, dass der OSINT-Markt in den nächsten fünf Jahren ein deutliches Wachstum verzeichnen wird – was reichlich Gelegenheit für Start-ups bietet, die in diesen Bereich vordringen möchten.

Hier sind einige der besten Open-Source-Intelligence-Tools auf dem Markt:

1. Maltego

Maltego ist eine vielseitige Open-Source-Intelligence-Plattform, die Untersuchungen vereinfachen und beschleunigen kann. Es bietet Zugriff auf 58 Datenquellen und manuelle Upload-Funktionen sowie Datenbanken mit bis zu 1 Million Entitäten, um Ihnen bei der Durchführung besserer Analysen zu helfen. Dank der leistungsstarken Visualisierungstools können Sie außerdem aus verschiedenen Layouts wie Blöcken, hierarchischen oder kreisförmigen Diagrammen mit Gewichtungen und Notizen zur weiteren Verfeinerung wählen.

Mit Maltego erhalten Vertrauens- und Sicherheitsteams, Strafverfolgungspersonal und Cybersicherheitsexperten mit einem Klick Untersuchungsergebnisse mit leicht verständlichen Erkenntnissen.

OSINT kann in einer Vielzahl von Sektoren von unschätzbarem Wert sein, von der Strafverfolgung bis hin zu Finanzdienstleistungen. Aus diesem Grund investiert das Unternehmen auch stark in die Bereitstellung fantastischer Ressourcen zu OSINT-Tools und -Techniken. Diese sind nicht nur vielfältig und umfassend, sie werden auch von einem Expertenteam handverlesen, um sicherzustellen, dass Kunden das Beste aus ihrem Produkt herausholen. Das Unternehmen bietet auch einen Maltego Foundation-Kurs an, der online erworben werden kann.

2. Spinnenfuß

Spiderfoot ist ein Open-Source-OSINT-Erkundungstool mit einer Vielzahl von Funktionen, einschließlich der Möglichkeit, IP-Adressen, CIDR-Bereiche, Domänen und Subdomänen, ASNs, E-Mail-Adressen, Telefonnummern, Namen und Benutzernamen, BTC-Adressen und mehr abzurufen und zu analysieren.

Spiderfoot bietet sowohl eine Befehlszeilenschnittstelle als auch einen eingebetteten Webserver mit einer benutzerfreundlichen GUI-Schnittstelle, auf die über GitHub zugegriffen werden kann, und verfügt über über 200 Module, mit denen sich die umfassendsten Aktivitäten ausführen und wichtige Details aufdecken lassen jedes Ziel.

Es kann auch verwendet werden, um zu beurteilen, ob in Unternehmen Daten offengelegt sind, die möglicherweise zu Sicherheitsverletzungen führen könnten. Alles in allem handelt es sich um ein leistungsstarkes Cyber-Intelligence-Tool, das wertvolle Einblicke in potenziell schädliche Online-Entitäten liefern kann.

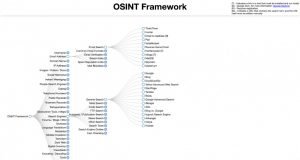

3. OSINT Framework

Das OSINT Framework ist eine großartige Ressource für die Sammlung von Open-Source-Informationen. Es bietet alles von Datenquellen über hilfreiche Links bis hin zu effektiven Tools, was es viel einfacher macht, als zu versuchen, jedes Programm und Tool einzeln zu recherchieren.

Dieses Verzeichnis bietet auch Optionen für Betriebssysteme außerhalb von Linux und bietet so umfassende Lösungen. Die einzige Herausforderung besteht vielleicht darin, eine effektive Suchstrategie zu entwickeln, die Ergebnisse wie Fahrzeugscheine oder E-Mail-Adressen eingrenzt, aber mit derart organisierten Ressourcen ist dies letztendlich ein größerer Vorteil denn je.

Das OSINT Framework entwickelt sich schnell zu einer der beliebtesten Lösungen für die Datenerfassung, Informationsermittlung und Ordnungsarbeit.

4. SEON

In der heutigen digitalen Wirtschaft wird die Überprüfung der Identität einer Person mithilfe verschiedener Social-Media- und Online-Plattform-Konten als Datenpunkte immer üblicher. SEON steht an der Spitze dieser Bewegung zur digitalen Identitätsprüfung.

Durch den Zugriff auf seine E-Mail- und Telefonnummernsysteme kann Ihr Unternehmen auf über 50 verschiedene soziale Signale zugreifen, die eine umfassende Risikobewertung ergeben. Diese Signale bestätigen nicht nur die Gültigkeit der E-Mail-Adresse oder Telefonnummer eines Kunden, sondern sammeln auch tiefere Erkenntnisse über seinen digitalen Fußabdruck.

Darüber hinaus bietet SEON Unternehmen die Flexibilität, Abfragen manuell, über eine API oder sogar über eine Google Chrome-Erweiterung zu implementieren; wodurch es einfacher zu verwenden und zugänglich ist.

5. Lampyre

Lampyre ist eine kostenpflichtige Anwendung, die speziell für OSINT entwickelt wurde und eine effiziente Lösung für Due Diligence, Cyber-Bedrohungsanalyse, Kriminalitätsanalyse und Finanzanalyse bietet. Es handelt sich um eine intuitive Ein-Klick-Anwendung, die problemlos auf Ihrem PC installiert oder online ausgeführt werden kann.

Ausgehend von einem einzelnen Datenpunkt wie einer Firmenregistrierungsnummer, einem vollständigen Namen oder einer Telefonnummer verarbeitet Lampyre automatisch über 100 regelmäßig aktualisierte Datenquellen, um nützliche Informationen offenzulegen.

Bei Bedarf können Sie über eine PC-Software oder über API-Aufrufe auf die Daten zugreifen. Für Unternehmen, die eine umfassende Plattform zur Überwachung von Risiken und zur Untersuchung von Bedrohungen verschiedener Art suchen, bietet das SaaS-Produktangebot von Lampyre – bekannt als Lighthouse – Benutzern die Möglichkeit, pro API-Aufruf zu bezahlen.

6. Shodan

Shodan ist eine erweiterte Suchmaschine, die es Benutzern ermöglicht, schnell Informationen über die von jedem Unternehmen verwendete Technologie zu identifizieren und darauf zuzugreifen. Durch die Eingabe eines Firmennamens erhält man detaillierte Einblicke in seine IoT-Geräte – etwa Standort, Konfigurationsdetails und Schwachstellen – gruppiert nach Netzwerk oder IP-Adresse.

Darüber hinaus können Arbeitgeber Shodan für weitere Analysen der verwendeten Betriebssysteme nutzen; offene Ports; Webservertyp und Designsprache werden mit hoher Genauigkeit eingesetzt, die durch die hochmodernen Software-Toolsets erreicht wird.

7. Aufklärung

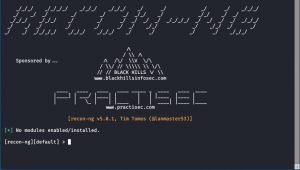

Recon-ng ist ein leistungsstarkes Tool zum Auffinden von Informationen zu Website-Domains. Es begann ursprünglich als Skript, hat sich aber mittlerweile zu einem vollständigen Framework entwickelt.

Bei Verwendung von Recon-ng können Benutzer Web-Schwachstellen identifizieren, einschließlich GeoIP-Suche, DNS-Suche und Port-Scanning. Es ist äußerst nützlich, um vertrauliche Dateien wie robots.txt zu finden, versteckte Subdomains zu finden, nach SQL-Fehlern zu suchen und Unternehmens-CMS- oder WHOIS-Informationen abzurufen.

Obwohl es im Vergleich zu anderen auf dem Markt erhältlichen Tools technischer Natur ist, stehen Ihnen viele hilfreiche Ressourcen zur Verfügung, mit denen Sie lernen können, wie Sie die Vorteile dieser Top-Software voll ausschöpfen können.

8. Aircrack-ng

Aircrack-ng ist ein leistungsstarkes und umfassendes Tool für Sicherheitspenetrationstests, das von Experten für digitale Sicherheit zum Testen der Sicherheit drahtloser Netzwerke verwendet wird. Mit dem Tool können Benutzer Informationen im Zusammenhang mit der Paketüberwachung sammeln, einschließlich der Erfassung von Frames und der Erfassung von WEP IVs sowie der Position von Zugangspunkten, wenn ein GPS hinzugefügt wird.

Es kann auch Penetrationstests in Netzwerken durchführen und die Leistung von Token-Injection-Angriffen, gefälschten Zugangspunkten und Replay-Angriffen analysieren. Schließlich kann es das Knacken von Passwörtern sowohl für WEP als auch für WPA PSK (WPA 1 und 2) durchführen. Aircrack-ng stellt ein unverzichtbares Tool zur Bewertung potenzieller Schwachstellen in einem drahtlosen Netzwerk dar, bevor diese potenziell ausgenutzt werden können.

Die Vielseitigkeit dieses Tools ist ein großes Highlight; Es wurde hauptsächlich für Linux entwickelt, kann aber auch an andere Systeme wie Windows, OS X und FreeBSD angepasst werden. Darüber hinaus verschafft ihm seine Fähigkeit als Befehlszeilenschnittstelle (CLI) einen Vorteil bei der Anpassung. Dies bedeutet, dass fortgeschrittenere Benutzer problemlos benutzerdefinierte Skripte erstellen können, um das Tool weiter zu modifizieren und an ihre individuellen Anforderungen anzupassen.

9. Gebaut mit

BuiltWith ist ein unglaublich leistungsstarker Website-Detektiv, der es Benutzern ermöglicht, den Tech-Stack, Frameworks, Plugins und andere Informationen herauszufinden, die beliebte Websites unterstützen. Dies kann für diejenigen nützlich sein, die ähnliche Technologien für ihre eigenen Websites verwenden möchten.

Darüber hinaus listet BuiltWith auch JavaScript/CSS-Bibliotheken auf, die eine Website möglicherweise verwendet, was eine weitere Granularität und Einblicke in die Architektur bestimmter Websites bietet. Daher eignet sich BuiltWith nicht nur für gelegentliche Recherchen, sondern kann auch zur Erkundung im Auftrag von Unternehmen oder Organisationen eingesetzt werden, die genau wissen müssen, wie verschiedene Webseiten zusammengesetzt sind.

Für zusätzliche Sicherheit können Sie BuiltWith mit Website-Sicherheitsscannern wie WPScan kombinieren, die auf die Identifizierung häufiger Schwachstellen spezialisiert sind, die sich auf eine Website auswirken.

10 Metagoofil

Metagoofil ist ein frei verfügbares Tool auf GitHub, das auf das Extrahieren von Metadaten aus einer Vielzahl öffentlicher Dokumente spezialisiert ist, darunter .pdf, .doc, .ppt und .xls. Als unglaublich leistungsstarke Suchmaschine ist sie in der Lage, nützliche Daten wie Benutzernamen und echte Namen zu finden, die mit bestimmten öffentlichen Dokumenten verknüpft sind, sowie Serverinformationen und den Pfad zu diesen Dokumenten.

Obwohl diese Informationen erhebliche Risiken für Unternehmen darstellen, können dieselben Daten auch als Abwehrmechanismus genutzt werden. Unternehmen können proaktive Maßnahmen ergreifen, um sicherzustellen, dass die Informationen selbst verborgen oder verschleiert werden, bevor böswillige Akteure die Möglichkeit haben, sie für schädliche Zwecke zu missbrauchen.