Tankeledare

Styrelserummet Gap: Varför CISO:er kämpar för att prata om Deepfakes — och hur man ramverket

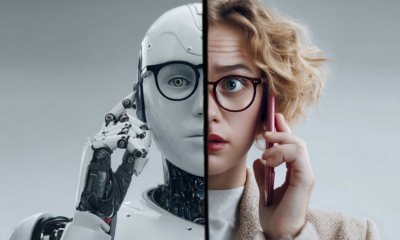

Cybersäkerhet går in i en avgörande ögonblick, driven av den omfattande antagandet av AI av företag, regeringar och individer. Med 82% av företagen i USA antingen använder eller undersöker användning av AI i sin verksamhet, organisationer låser upp nya effektiviteter, men så gör också angripare. Samma verktyg som driver innovation möjliggör också för hotaktörer att generera syntetiskt innehåll med alarmerande lätthet och realism. Denna nya verklighet har introducerat betydande utmaningar, inklusive förmågan att skapa syntetiskt innehåll (bilder, ljud och video) och skadliga deepfakes (manipulerat ljud, video eller bild som används för att imitera en riktig person) med utanför jämförelse hastighet och sofistikering. På bara några klick kan vem som helst med tillgång till en dator och internet manipulera bilder, ljud och videor, och introducera misstro och tvivel i informations-etosen.

I en tid då företag, regeringar och medieorganisationer förlitar sig på digital kommunikation för sin försörjning, finns det ingen plats för fel i att underskatta riskerna med deepfakes, syntetisk identitetsbedrägeri och imitationattacker. Dessa hot är inte längre hypotetiska – finansiella förluster från deepfake-aktiverad företagsbedrägeri översteg 200 miljoner dollar under Q1 2025, vilket understryker omfattningen och brådskan i frågan. En ny hotbild kräver en ny tillvägagångssätt för cybersäkerhet, och CISO:er måste agera snabbt för att säkerställa att deras företag förblir säkert. Men att be om nytt kapital och tydligt kommunicera en organisations hotexponering till en styrelse med varierande kunskapsnivåer om allvaret i hotet från deepfakes kan vara skrämmande. Medan deepfake-attacker fortsätter att utvecklas och ta form, måste varje CISO vara i framkanten av att föra denna konversation till styrelserummet.

Nedan följer ett ramverk för CISO:er och chefer för att underlätta intressentdiskussioner på styrelse-, organisations- och samhällsnivå.

Använd Bekanta Ramverk: Deepfakes som Avancerad Social Ingenjörskonst

Styrelser har konditionerats att tänka på cybersäkerhet i bekanta termer: phishing-e-post, ransomware-attacker och den ständiga frågan om deras företag kommer att bli inträngt. Den mentaliteten formar hur de prioriterar hot och var de allokerar säkerhetsbudgetar. Men när det gäller AI-genererat innehåll, särskilt deepfakes, finns det ingen inbyggd referenspunkt. Att ramverka deepfakes som ett fristående, nytt hot leder ofta till förvirring, skepsis eller brist på handling.

För att bekämpa detta bör CISO:er ankra konversationen i något styrelser redan förstår: social ingenjörskonst. I sin kärna är hotet från deepfakes inte helt nytt; det är en utvecklad, farligare form av phishing som har funnits inom branschen i år och fortsätter att vara den främsta attackvektor för social ingenjörskonst. Styrelser känner redan till phishing som ett trovärdigt risk, och de är bekväma med att godkänna resurser för att försvara mot det. I många avseenden representerar deepfakes en mer övertygande, mer skalbar och mer kapabel form av social ingenjörskonst, som riktar sig mot både organisationer och individer med förödande precision.

Att ramverka deepfakes på detta sätt tillåter CISO:er att utnyttja befintlig utbildning, budgetlinjer och institutionell muskelminne. Istället för att be om nya resurser kan de omformulera begäran som en utveckling av redan godkända säkerhetsinvesteringar. Ju mer CISO:er kan luta sig mot denna berättelse, desto mer sannolikt är de att få de resurser som behövs för att hantera detta större, omedelbara problem.

Förankra Risken i Realism, Inte Sensationalism

Att peka på verkliga exempel är ett bra sätt att ytterligare förstå styrelsens förståelse för de effekter som deepfake-hot kan ha på organisationer. Men det är viktigt att överväga vilka exempel CISO:er lägger fram för styrelser, eftersom de kan ha den motsatta effekten. Kända historier som den 25 miljoner dollar trådbedrägeriincidenten i Hong Kong gör för bra rubriker, men de kan backfire i styrelserummet. Dessa extrema exempel känns ofta avlägsna eller orealistiska, vilket skapar en känsla av att “något så katastrofalt kan aldrig hända oss”. Partiskheten sparkar in omedelbart och tar bort känslan av brådska att investera i skydd.

Istället bör CISO:er använda mer relaterbara scenarier för att visa hur denna risk kan spelas ut internt, såsom verkställande imitation eller intervju-bedrägeri.

I ett fall skapade nordkoreanska hotaktörer en falsk Zoom-samtal med AI-genererade chefer för att lura en kryptomedarbetare att ladda ner skadlig kod för att få tillgång till känslig företagsinformation med avsikt att stjäla kryptovaluta. Till slut kunde hackarna inte få tillgång, men hotet som dessa attacker utgör för ett varumärkes integritet bör vara en väckarklocka för styrelser inom företaget.

En annan växande taktik innebär falska jobbkandidater som använder AI-genererade identiteter och deepfake-legitimationer för att infiltrera företagsorganisationer. Dessa personer handlar ofta på uppdrag av USA:s motståndare som Ryssland, Nordkorea eller Kina, som söker tillgång till känsliga system och data. Denna trend tömmer interna resurser och utsätter organisationer för nationella säkerhetsrisker och finansiell exploatering.

Ofta flyger dessa hot under radarn. För varje exempel i nyheterna finns det dussintals som inte rapporteras, vilket gör det svårt att helt förstå omfattningen av detta hot. Ju mer vardagligt attacken är, desto mer oroande — och relaterbart — blir den. Genom att dela exempel som dessa — realistiska, relaterbara och närmare hemmet — kan CISO:er förankra deepfake-konversationen i vardagliga affärsoperationer och förstärka varför detta utvecklande hot kräver allvarlig uppmärksamhet på styrelsenivå.

Koppla Deepfake-försvar till Befintliga Resiliensmått

CISO:er ställs kontinuerligt samma frågor från sina styrelser: Vad är vår sannolikhet för att bli inträngd? Var är vi mest sårbara? Hur kan vi minska risken? Medan phishing, ransomware och dataintrång fortsätter att existera, är det viktigt att visa den grundläggande förändringen som har skett inom dessa sårbarheter och hur de nu sträcker sig långt utöver traditionella attackytor.

HR, finans och inköpsgrupper — roller som inte traditionellt ses som frontlinjeförsvarare — är nu frekventa mål för syntetisk imitation, och den genomsnittliga människans förmåga att upptäcka dessa hot är extremt låg. Faktum är att endast 1 av 1 000 personer kan korrekt upptäcka AI-genererat innehåll. CISO:er måste nu hantera kraven på avancerad social ingenjörskonstutbildning och ökad cybersäkerhet över hela organisationen, eftersom alla i organisationen måste utbildas, testas och informeras för att hjälpa till med mitigering.

Deepfake-försvar behöver bli en utvidgning av företagsomfattande resiliens och kräver kontinuerlig utbildning på samma sätt som team tränas via phishing-simulationer, medvetenhetsträning och röd team-övningar. CISO:er bör använda mått från utbildningar och simulationer för att hjälpa till att ramverka frågan i mått som deras styrelse förstår. Om en styrelse redan har köpt in i resiliens som en strategisk prioritet för organisationen, blir deepfakes en naturlig nästa frontier.

AI-genererade hot är inte på väg. De är redan här. Det är dags att säkerställa att styrelserummet är redo att lyssna och leda. Tack vare antagandet av AI har omfattningen och frekvensen av deepfake- och identitetsbaserade attacker förvandlat hotbilden till en som är oförutsägbar och ständigt föränderlig.

Men styrelser behöver inte en introduktion till deepfakes eller röstkloning. De behöver en tydlig affärscontext och en större förståelse för de hot som de utgör för deras organisationer. CISO:er bör förankra sin konversation i risk, kostnad och operativ kontinuitet. De som anpassar sin deepfake-berättelse till bekanta paradigm — phishing, social ingenjörskonst, resiliens — ger sin styrelse ett ramverk och en kontext i vilken de kan agera, inte bara reagera.