Best Of

10 najlepszych narzędzi Open Source Intelligence (OSINT).

Oprogramowanie wywiadowcze typu open source (OSINT) staje się coraz ważniejszym narzędziem gromadzenia informacji publicznych. Tego typu oprogramowanie umożliwia użytkownikom gromadzenie łatwo dostępnych danych o osobach i organizacjach z wielu różnych źródeł – takich jak wyszukiwarki, profile w mediach społecznościowych i rejestry rządowe – w celu stworzenia kompleksowego obrazu.

Zaawansowane oprogramowanie OSINT może następnie powiązać te dane, aby zapewnić dokładne źródło wiedzy i zbudować powiązania między różnymi fragmentami informacji, które w przeciwnym razie mogłyby pozostać niezauważone. W dzisiejszym świecie opartym na danych oprogramowanie OSINT stanowi niezastąpione źródło informacji dla każdego, kto chce uzyskać wgląd w siebie lub otaczających ich ludzi. Staje się również coraz bardziej popularny wśród specjalistów ds. cyberbezpieczeństwa, którzy wykorzystują go do etycznego hakowania, testów penetracyjnych i identyfikacji zagrożeń zewnętrznych.

OSINT jest kluczowym elementem Open-Source Business Intelligence (OSBI), metatrendu, który szybko rośnie. OSINT eliminuje związane z tym ogromne koszty, które mogą być zaporowe dla mniejszych firm, i okazał się atrakcyjnym modelem BI ze względu na niższy koszt i skalowalność. Obecnie około 26% firm wykorzystuje narzędzia open source w ramach swojej strategii biznesowej, a liczba ta prawdopodobnie znacząco wzrośnie w przyszłości.

Oczekuje się, że rynek OSINT odnotuje znaczny wzrost w ciągu najbliższych pięciu lat, zapewniając szerokie możliwości start-upom chcącym włamać się na tę przestrzeń.

Oto niektóre z najlepszych dostępnych na rynku narzędzi wywiadowczych typu open source:

1. Maltego

Maltego to wszechstronna platforma wywiadowcza typu open source, która może uprościć i przyspieszyć dochodzenia. Zapewnia dostęp do 58 źródeł danych i możliwości ręcznego przesyłania, a także baz danych obejmujących do 1 miliona podmiotów, co pomaga w przeprowadzaniu lepszych analiz. Jego potężne narzędzia do wizualizacji umożliwiają także wybór różnych układów, takich jak bloki, wykresy hierarchiczne lub kołowe z wagami i notatkami w celu dalszego udoskonalenia.

Dzięki Maltego zespoły ds. zaufania i bezpieczeństwa, pracownicy organów ścigania i specjaliści ds. cyberbezpieczeństwa uzyskują jednym kliknięciem wyniki dochodzeń wraz z łatwymi do zrozumienia spostrzeżeniami.

OSINT może być nieoceniony w różnych sektorach, od egzekwowania prawa po usługi finansowe. Dlatego też firma dużo inwestuje w zapewnianie fantastycznych zasobów dotyczących narzędzi i technik OSINT. Są one nie tylko różnorodne i wszechstronne, ale także wybierane ręcznie przez zespół ekspertów, aby zapewnić klientom najlepsze wykorzystanie ich produktów. Firma oferuje również kurs Maltego Foundation, który można kupić online.

2. Pajęcza Stopa

Spiderfoot to narzędzie rozpoznawcze OSINT typu open source z wieloma funkcjami, w tym możliwością uzyskiwania i analizowania adresów IP, zakresów CIDR, domen i subdomen, numerów ASN, adresów e-mail, numerów telefonów, nazw i nazw użytkowników, adresów BTC i nie tylko.

Oferując zarówno interfejs wiersza poleceń, jak i wbudowany serwer sieciowy wyposażony w przyjazny dla użytkownika interfejs GUI, który jest dostępny w GitHub, Spiderfoot może pochwalić się ponad 200 modułami, które można wykorzystać do wykonywania najbardziej kompleksowych działań i odkrywania kluczowych szczegółów na temat dowolny cel.

Można go również wykorzystać do oceny, czy organizacje udostępniają dane, które mogą potencjalnie powodować naruszenia bezpieczeństwa. Podsumowując, jest to potężne narzędzie wywiadu cybernetycznego, które może zapewnić bezcenny wgląd w potencjalnie szkodliwe podmioty w Internecie.

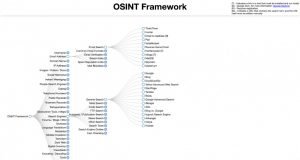

3. OSINT Framework

OSINT Framework jest doskonałym źródłem informacji o otwartym kodzie źródłowym. Zawiera wszystko, od źródeł danych po przydatne linki do skutecznych narzędzi, dzięki czemu jest to znacznie łatwiejsze niż indywidualne badanie każdego dostępnego programu i narzędzia.

Katalog ten udostępnia także opcje dla systemów operacyjnych innych niż Linux, zapewniając kompleksowe rozwiązania. Jedynym wyzwaniem może być opracowanie skutecznej strategii wyszukiwania, która zawęzi wyniki, takie jak rejestracja pojazdu lub adres e-mail, ale przy tak zorganizowanych zasobach staje się to większym atutem niż kiedykolwiek.

Framework OSINT szybko staje się jednym z najpopularniejszych rozwiązań do gromadzenia danych, odkrywania informacji i porządkowania informacji.

4. SEON

W dzisiejszej gospodarce cyfrowej weryfikacja tożsamości przy użyciu różnych kont w mediach społecznościowych i platformach internetowych jako punktów danych staje się coraz bardziej powszechna. SEON stoi na czele ruchu weryfikacji tożsamości cyfrowej.

Korzystając z systemów poczty elektronicznej i numerów telefonów, Twoja firma może uzyskać dostęp do ponad 50 różnych sygnałów społecznościowych, które umożliwiają kompleksową ocenę ryzyka. Sygnały te nie tylko potwierdzają ważność adresu e-mail lub numeru telefonu klienta, ale także zbierają głębsze informacje na temat jego śladu cyfrowego.

Co więcej, SEON zapewnia firmom elastyczność w zakresie ręcznego wdrażania zapytań, poprzez API lub nawet poprzez rozszerzenie Google Chrome; dzięki czemu jest łatwiejszy w użyciu i dostępny.

5. lampion

Lampyre to płatna aplikacja zaprojektowana specjalnie dla OSINT, zapewniająca skuteczne rozwiązanie do analizy due diligence, analizy zagrożeń cybernetycznych, analizy przestępczości i analityki finansowej. Jest to intuicyjna aplikacja działająca jednym kliknięciem, którą można z łatwością zainstalować na komputerze lub uruchomić online.

Zaczynając od pojedynczego punktu danych, takiego jak numer rejestracyjny firmy, imię i nazwisko lub numer telefonu, Lampyre automatycznie przetwarza ponad 100 regularnie aktualizowanych źródeł danych, aby ujawnić przydatne informacje.

W razie potrzeby dostęp do danych można uzyskać za pośrednictwem oprogramowania komputerowego lub wywołań API. Dla firm poszukujących kompleksowej platformy do monitorowania ryzyka i badania różnego rodzaju zagrożeń, oferta produktów SaaS firmy Lampyre – znana jako Lighthouse – pozwala użytkownikom płacić za wywołanie API.

6. Shodan

Shodan to zaawansowana wyszukiwarka, która pozwala użytkownikom szybko zidentyfikować i uzyskać dostęp do informacji na temat technologii wykorzystywanej przez dowolną firmę. Wpisując nazwę firmy, można uzyskać szczegółowy wgląd w jej urządzenia IoT – takie jak lokalizacja, szczegóły konfiguracji i luki w zabezpieczeniach – pogrupowane według sieci lub adresu IP.

Dodatkowo pracodawcy mogą używać Shodana do dalszej analizy używanych systemów operacyjnych; otwarte porty; typ serwera WWW i język projektowania zastosowany z dużą dokładnością osiągniętą dzięki najnowocześniejszym zestawom narzędzi programowych.

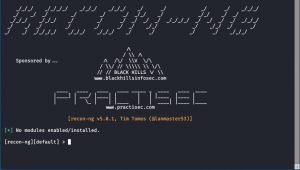

7. Rozpoznanie

Recon-ng to potężne narzędzie służące do wyszukiwania informacji związanych z domenami stron internetowych. Pierwotnie zaczął się jako skrypt, ale teraz przekształcił się w pełną platformę.

Korzystając z Recon-ng, użytkownicy mogą identyfikować luki w zabezpieczeniach internetowych, w tym wyszukiwać GeoIP, wyszukiwać DNS i skanować porty. Jest niezwykle przydatny do lokalizowania wrażliwych plików, takich jak robots.txt, znajdowania ukrytych subdomen, szukania błędów SQL i odzyskiwania firmowych informacji CMS lub WHOIS.

Pomimo tego, że mają one bardziej techniczny charakter w porównaniu z innymi narzędziami dostępnymi na rynku, dostępnych jest wiele przydatnych zasobów, z których możesz skorzystać, aby dowiedzieć się, jak w pełni wykorzystać to najlepsze oprogramowanie.

8. Aircrack-ng

Aircrack-ng to potężne i wszechstronne narzędzie do testowania penetracji zabezpieczeń używane przez specjalistów ds. bezpieczeństwa cyfrowego do testowania bezpieczeństwa sieci bezprzewodowych. Narzędzie umożliwia użytkownikom zbieranie informacji związanych z monitorowaniem pakietów, w tym przechwytywaniem ramek i zbieraniem kodów WEP IV wraz z pozycją punktów dostępowych w przypadku dodania GPS.

Może także przeprowadzać testy penetracyjne sieci i analizować wydajność ataków polegających na wstrzykiwaniu tokenu, fałszywych punktach dostępu i atakach polegających na powtarzaniu. Wreszcie może łamać hasła zarówno dla WEP, jak i WPA PSK (WPA 1 i 2). Aircrack-ng stanowi niezastąpione narzędzie do oceny potencjalnych luk w zabezpieczeniach sieci bezprzewodowej, zanim będą mogły zostać potencjalnie wykorzystane.

Główną zaletą tego narzędzia jest wszechstronność; został opracowany głównie dla systemu Linux, ale można go dostosować do innych systemów, takich jak Windows, OS X i FreeBSD. Co więcej, jego możliwości jako interfejsu wiersza poleceń (CLI) dają mu przewagę w dostosowywaniu. Oznacza to, że bardziej zaawansowani użytkownicy mogą z łatwością tworzyć własne skrypty, aby dalej modyfikować narzędzie i dostosowywać je do swoich unikalnych wymagań.

9. BuiltWith

BuildWith to niezwykle potężny narzędzie do wykrywania witryn internetowych, umożliwiające użytkownikom poznanie stosu technologii, frameworków, wtyczek i innych informacji obsługujących popularne witryny internetowe. Może to być przydatne dla osób zainteresowanych wykorzystaniem podobnych technologii we własnych witrynach.

Dodatkowo BuildWith wyświetla również listę bibliotek JavaScript/CSS, z których może korzystać witryna internetowa, zapewniając większą szczegółowość i wgląd w architekturę niektórych witryn. W rezultacie BuildWith jest przydatny nie tylko do zwykłych badań, ale może być również używany do przeprowadzania rekonesansu w imieniu firm lub organizacji, które muszą dokładnie wiedzieć, w jaki sposób zestawione są różne strony internetowe.

Aby zapewnić dodatkowe bezpieczeństwo, możesz połączyć BuildWith ze skanerami bezpieczeństwa witryn internetowych, takimi jak WPScan, które specjalizują się w identyfikowaniu typowych luk w zabezpieczeniach wpływających na witrynę internetową.

10. Metagoofil

Metagoofil to ogólnodostępne narzędzie na GitHubie, które specjalizuje się w wyodrębnianiu metadanych z różnych dokumentów publicznych, w tym .pdf, .doc, .ppt i .xls. Jako niezwykle potężna wyszukiwarka jest w stanie wydobyć przydatne dane, takie jak nazwy użytkowników i prawdziwe nazwiska powiązane z określonymi dokumentami publicznymi, wraz z informacjami o serwerze i ścieżką do tych dokumentów.

Chociaż informacje te stanowią poważne ryzyko dla organizacji, te same dane można również wykorzystać jako mechanizm obronny. Organizacje mogą podjąć proaktywne kroki, aby mieć pewność, że same informacje zostaną ukryte lub zasłonięte, zanim złośliwi uczestnicy będą mieli okazję wykorzystać je do złych celów.