Cybersäkerhet

När Red Teams Avslöjar Det Oövervägda

Många organisationer tror att de är säkra – tills en red team bevisar motsatsen.

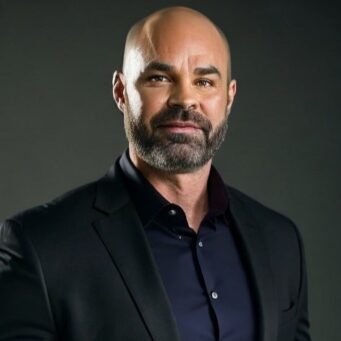

Under mina 28 år av offensiv säkerhet har jag sett hur snabbt förtroendet bryts ner när riktiga, världsomspännande, antagonistiska taktiker appliceras på företagsförsvar. Red team-operationer testar inte bara system, utan de pressar gränserna för tillgänglighet från ett bestämt, sofistikerat, antagonistiskt perspektiv. Ofta är reglerna för engagemang bredare, vilket tillåter inte bara server-sidiga attacker, utan också social ingenjörskonst, trådlös och till och med fysiska tekniker. Vad vi ofta avslöjar i våra operationer är att katastrofala nivåer av tillgänglighet är möjliga

Min team och jag har fått nätverksfotfäste och eskalerat behörighet för att få tillgång till och till och med kontrollera kommersiella masugnar, förar-kod-signeringsinfrastruktur, lönesystem, känslig IP, bankvärd-system, CCTV-system, CFO:s inkorgar, MRI / röntgenmaskinresultat, filresurser fulla av PHI, uppräkneliga intressanta filer, 2: a hem för VD som var VPN-länkade till företagsnätverk och fulla hash-dumpar av många, många Active Directory-skogar.

Vi har växlat till on-prem-nätverk efter att ha komprometterat molnresurser, och vi har haft operationer som växlat från on-prem till molnbaserade fotfästen. Ibland är det större målet lättare, oavsett storleken på infosec-budgeten. Detta beror på den naturliga asymmetrin mellan angripare och försvarare. Större skala innebär fler möjligheter för oavsiktligt exponerade svagheter. Dessa är inte teoretiska risker. De är verkliga, och fler organisationer är sårbara för denna nivå av kompromiss än de inser.

Fotfästen

Externa intrång börjar med ett fotfäste – en initial punkt för tillgång som öppnar dörren till djupare kompromiss. I vårt arbete kategoriserar vi fotfästen i fyra primära typer:

1. Social Ingenjörskonst

Medan det är vanligt, ser vi det som det minst belönande. Att lura användare att klicka på länkar eller avslöja autentiseringsuppgifter är effektivt, men det reflekterar inte en sofistikerad antagonistisk färdighet. Trots det har vi sett angripare spoofa CFO-e-post för att initiera “akuta” banköverföringar eller använda AI-genererade röstkloner för att kringgå hjälpdeskprotokoll.

2. LösenordsSpraying

Denna låg- och långsamma teknik förblir en av de mest effektiva. Genom att gissa vanliga lösenord över stora användarlistor, undviker angripare låsningar och lyckas ofta. Vi har brutit nätverk med hjälp av ingenting mer än “Summer2025!” över tusentals användarnamn som skrapats från offentliga källor. Jag skulle gissa att mer än 1 av 1000 företagsanvändare skulle välja det såvida inte ordningsföreskrifter för förbjudna ord är på plats, vilket blockerar strängar som “sommar” och “2025” och “25”. För en längre lösenordspolicy skulle jag gissa “Summertime2025!” som ett exempel.

3. MFA-svagheter

Multi-factor-autentisering är avgörande – men inte ofelbar. Som i alla säkerhetskontroller är en grundlig, konsekvent distribution nyckeln. Vi har kringgått MFA med hjälp av push-trötthet, villkorslösa åtkomstluckor och föråldrade registreringslänkar. I ett fall registrerade vi vår egen enhet med hjälp av en sex månader gammal länk som hittades i en komprometterad inkorg.

4. Exploaterbara Sårbarheter

Anpassade webbapplikationer är särskilt sårbara. Vi har exploaterat allt från SQL-injektion till sökvägstraversering till objektdeserialiseringsbuggar till logikfel som tillåter grundläggande användare att ange sin egen pris på kassan eller höja till administratörsåtkomst. Föråldrade kommersiella programvarukomponenter kan till och med leda till fjärrkörning av kod om de lämnas opatchade.

Verklighetskontroll: Efterlevnad vs. Exponering

Säkerhetsrevisioner målar ofta upp en rosig bild. Men red team opererar utanför manuskriptet. Regler för engagemang i red team-operationer är ofta mycket bredare än standard pen-testning – vi simulerar antagonister med precisa mål.

I många engagemang har klienter en skatt av många tidigare penetrationstester från flera olika företag, med lite eller ingen demonstration av “penetration”. Det är inte ovanligt för oss att korrigera denna uppfattning genom att uppnå betydande nivåer av tillgång från grundläggande oautentiserad, extern pen-testning. Gapet mellan upplevd och faktisk risk kan vara enorm. Kvalitets-, täckningsinriktad, penetrationstestning är mer värdefull än målbasrerad red team-operationer för organisationer med mindre mogna säkerhetslägen.

AI:s Roll i Offensiv Säkerhet

Medan AI ännu inte har ersatt mänsklig skicklighet i red team, accelererar det våra arbetsflöden. Vi använder generativ AI för att bygga bevis för konceptexploater snabbare, analysera angreppsytor, simulerar röster under vishing-operationer och till och med skapa autentiskt utseende phishing-kampanjer. Ökningen av agensiv offensiv AI som uppnår topprankningar på offentliga buggbelöningar är ett tecken på vad som är på väg.

Empati för Försvarare

Trots vår offensiva roll, har vi djup respekt för försvarare. Asymmetrin är verklig: försvarare måste vara perfekta 24/7; angripare behöver bara ett misstag. Det är därför våra rapporter inte bara belyser sårbarheter, dödskedjor, skärmbilder och verkliga världsimpakter; högst upp i vår verkställande sammanfattning finns positiva metoder som vi mött under testning. Vi njuter av att skriva dessa mer än själva resultaten. Vi är på er sida för att utbilda och avhjälpa, inte exponera.

Slutsats: Det Oövervägda Är Ofta Rakt Framför Er

Red team hittar inte bara fel – de tvingar organisationer att konfrontera obekväma sanningar. Säkerhetsfasaden döljer ofta bräckliga system, felkonfigurationer och förbisedda risker. Och när vi avslöjar det oövervägda, är det inte för att kritisera – det är för att stärka.

Eftersom i cybersäkerhet, verklighetskontroller är inte valfria. De är det enda som står mellan “säkert på papper” och en förstasidesintrång.