Искусственный интеллект

Хромая компьютерная видение наборов данных против несанкционированного использования

Исследователи из Китая разработали метод защиты авторских прав для наборов изображений, используемых для обучения компьютерного зрения, эффективно “водяно знак” изображений в наборе данных, а затем расшифровывая “чистые” изображения через облачную платформу только для авторизованных пользователей.

Тесты на системе показывают, что обучение модели машинного обучения на защищенных авторским правом изображениях вызывает катастрофическое снижение точности модели. Тестируя систему на двух популярных открытых наборах изображений, исследователи обнаружили, что возможно снизить точность с 86,21% и 74,00% для чистых наборов данных до 38,23% и 16,20% при попытке обучить модели на не расшифрованных данных.

Из статьи – примеры, слева направо, чистых, защищенных (т.е. искаженных) и восстановленных изображений. Source: https://arxiv.org/pdf/2109.07921.pdf

Это потенциально позволяет широкое публичное распространение высококачественных, дорогих наборов данных, и (предположительно), даже полуcrippled ‘демо’ обучения наборов данных, чтобы продемонстрировать приблизительную функциональность.

Облачная аутентификация наборов данных

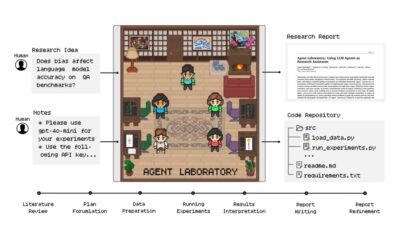

Статья статья来自 исследователей двух отделов Нанкинского университета аэронавтики и астронавтики, и предполагает регулярное использование облачной платформы управления наборами данных (DMCP), удаленной аутентификационной основы, которая обеспечит тот же вид телеметрической предварительной проверки, который стал распространенным в местных установках, таких как Adobe Creative Suite.

Защищенное изображение генерируется через искажения пространства признаков, метод атак противников, разработанный в Университете Дюка в штате Северная Каролина в 2019 году.

Искажения пространства признаков выполняют ‘Активационную атаку’, где признаки одного изображения толкаются к пространству признаков противников. Source: https://openaccess.thecvf.com

Далее, неизменное изображение встраивается в искаженное изображение через парную блокировку и блоковую трансформацию, как предложено в статье 2016 года статье Восстановление скрытых данных в зашифрованных изображениях с помощью обратимой трансформации изображения.

Последовательность, содержащая информацию о парной блокировке, затем встраивается во временное промежуточное изображение с помощью шифрования AES, ключ которого позже будет получен из DMCP во время аутентификации. Алгоритм стеганографии Least Significant Bit затем используется для встраивания ключа. Авторы называют этот процесс Модифицированной обратимой трансформацией изображения (mRIT).

Процедура mRIT по сути обратна во время расшифровки, с восстановлением “чистого” изображения для использования в сессиях обучения.

Тестирование

Исследователи протестировали систему на архитектуре ResNet-18 с двумя наборами данных: работе 2009 года CIFAR-10, который содержит 6000 изображений по 10 классам; и TinyImageNet Стэнфордского университета, подмножество данных для задачи классификации ImageNet, которое содержит обучающий набор данных из 100 000 изображений, а также набор проверки из 10 000 изображений и тестовый набор из 10 000 изображений.

Модель ResNet была обучена с нуля на трех конфигурациях: чистом, защищенном и расшифрованном наборе данных. Оба набора данных использовали оптимизатор Adam с начальным скоростью обучения 0,01, размером пакета 128 и эпохой обучения 80.

Результаты обучения и тестирования системы шифрования. Незначительные потери можно наблюдать в статистике обучения для обратных (т.е. расшифрованных) изображений.

Хотя статья заключает, что ‘производительность модели на восстановленном наборе данных не пострадала’, результаты показывают незначительные потери точности на восстановленных данных по сравнению с исходными данными, с 86,21% до 85,86% для CIFAR-10 и с 74,00% до 73,20% на TinyImageNet.

Однако, учитывая, что даже незначительные изменения (а также аппаратное обеспечение GPU) могут повлиять на производительность обучения, это кажется минимальным и эффективным компромиссом для защиты интеллектуальной собственности против точности.

Ландшафт защиты модели

Предыдущие работы были сосредоточены в основном на защите интеллектуальной собственности фактических моделей машинного обучения, исходя из предположения, что сами данные обучения более трудно защитить: исследовательская работа 2018 года из Японии предложила метод внедрения водяных знаков в глубокие нейронные сети; более ранние работы 2017 года предложили аналогичный подход.

Инициатива 2018 года инициатива от IBM, возможно, стала самой глубокой и наиболее приверженной исследованием потенциала водяных знаков для моделей нейронных сетей. Этот подход отличался от нового исследования, поскольку он стремился внедрить необратимые водяные знаки в данные обучения, а затем использовать фильтры внутри нейронной сети, чтобы ‘сбросить’ искажения в данных.

Схема IBM для нейронной сети, чтобы ‘игнорировать’ водяные знаки, опиралась на защиту частей архитектуры, предназначенных для распознавания и удаления помеченных разделов данных. Source: https://gzs715.github.io/pubs/WATERMARK_ASIACCS18.pdf

Вектор пиратства

Хотя преследование рамок шифрования наборов данных для защиты интеллектуальной собственности может показаться边ическим случаем в контексте культуры машинного обучения, которая все еще зависит от открытого обзора и обмена информацией среди глобального исследовательского сообщества, продолжающийся интерес к алгоритмам защиты конфиденциальности личности, возможно, периодически будет производить системы, которые могут быть интересны корпорациям, стремящимся защитить конкретные данные, а не личную информацию.

Новое исследование не добавляет случайные искажения к данным изображений, а rather Forced сдвиги в пространстве признаков. Поэтому текущий набор проектов по удалению водяных знаков и улучшению компьютерного зрения, возможно, смогут ‘восстановить’ изображения до более высокого качества, воспринимаемого человеком, без фактического удаления искажений пространства признаков, которые вызывают неправильную классификацию.

В многих приложениях компьютерного зрения, особенно тех, которые включают маркировку и распознавание сущностей, такие незаконно восстановленные изображения, вероятно, все еще будут вызывать неправильную классификацию. Однако в случаях, когда преобразования изображений являются основной целью (например, генерация лиц или приложения deepfake), алгоритмически-восстановленные изображения, вероятно, все еще могут быть полезны в разработке функциональных алгоритмов.