Интервью

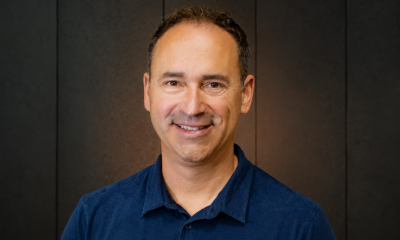

Хаим Мазал, главный офицер по ИИ и безопасности компании Gigamon – Серия интервью

Хаим Мазал является главным офицером по ИИ и безопасности компании Gigamon, ответственным за глобальную безопасность, информационные технологии, сетевые операции, управление, риск, соблюдение требований и внутренние бизнес-системы, а также безопасность продукции. Хаим также руководит стратегической программой компании по ИИ, обеспечивая управление, межфункциональное внедрение и безопасное, ответственное использование ИИ. Признанный журналом Security Magazine одним из наиболее влиятельных людей в области безопасности 2025 года, он является пожизненным членом фонда OWASP и входит в состав консультативных советов компаний Cloudflare, GitLab и Rapid7. Ранее он занимал руководящие должности в нескольких ведущих компаниях отрасли, в последний раз занимая должность старшего вице-президента по технологиям и главного офицера по информационной безопасности в компании Kandji.

Gigamon – это компания, специализирующаяся на технологиях кибербезопасности и наблюдаемости, которая фокусируется на предоставлении глубокой видимости в сетевой трафик в гибридных и многооблачных средах. Ее платформа захватывает и анализирует данные в движении, включая пакеты, потоки и метаданные приложений, чтобы предоставить действенные идеи инструментам безопасности, облачным и ИТ-мониторинговым инструментам. Это позволяет организациям обнаруживать скрытые угрозы, улучшать производительность, поддерживать соблюдение требований и снижать сложность, устраняя слепые зоны в все более распределенных и зашифрованных системах. Доверенная крупными предприятиями и государственными организациями, Gigamon помогает обеспечить и управлять современной цифровой инфраструктурой в масштабе.

У вас была уникальная карьера, начиная с участия в хакерских форумах в подростковом возрасте и заканчивая должностью главного офицера по ИИ и безопасности в компании Gigamon. Как эти ранние переживания сформировали ваше мышление о современных киберугрозах, основанных на ИИ?

Я получил свой первый компьютер в восемь лет и научился экспериментировать, в частности, разбираясь в DOS, читая руководства и в конечном итоге преподавая себе Visual Basic. Когда я глубже погрузился в интернет-сообщества, меня увлекло, как можно манипулировать программным обеспечением и где системы были хрупкими. Эта любопытство эволюционировало в тестирование на проникновение веб-приложений и обеспечение безопасности цикла разработки SaaS.

Интересно, что современные угрозы не изобретают новые уязвимости, а масштабируют обнаружение и эксплуатацию существующих. Благодаря этому раннему взгляду, я подхожу к безопасности ИИ, предполагая враждебное использование с первого дня, что помогает мне разрабатывать оборону для наших клиентов в Gigamon.

Вы заметили, что ИИ-генерируемые фишинговые, вымогательские и вредоносные кампании сокращают время до воздействия с недель до часов. Какие конкретные изменения вы видите в том, как эти атаки проектируются и развертываются?

ИИ фундаментально снизил барьер для входа в киберпреступность. Написание вредоносного ПО, создание убедительных фишинговых кампаний и выявление уязвимостей ранее требовало глубоких технических знаний. Теперь эти атаки могут быть ускорены и даже полностью автоматизированы с помощью инструментов ИИ. Хакеры больше не нуждаются в сильном техническом фоне, чтобы запустить сложные кампании, поскольку ИИ может генерировать код, совершенствовать социальные инженерные сообщения и помогать операторам устранять неполадки в режиме реального времени.

В результате этого увеличения доступа整个 ландшафт угроз сместился. Без рамок управления, требований соблюдения и этических ограничений, чтобы замедлить их, атакующие могут экспериментировать, адаптироваться и развертывать с высокой скоростью и при минимальных затратах. Таким образом, время до воздействия сократилось значительно, и то, что ранее занимало недели, теперь может произойти за несколько часов. Тем временем многие организации все еще находятся на ранних этапах внедрения ИИ для защиты, что означает, что некоторые из наиболее эффективных случаев использования ИИ в настоящее время обусловлены угрозами.

Что фундаментально отличает кибератаку, основанную на ИИ, от традиционных автоматизированных угроз, и можете ли вы поделиться примером, который делает эту разницу ясной?

Что фундаментально отличает кибератаку, основанную на ИИ, от традиционных автоматизированных угроз, – это автономность и настойчивость. В прошлом хакеры запускали скрипт и останавливались, когда он терпел неудачу. “Время жизни” было ограничено тем, сколько времени занимало выполнение автоматизации. С ИИ агенты получают цель и, если они терпят неудачу, они не останавливаются. Они продолжают итерации, ища альтернативные пути для достижения одной и той же цели. “Время жизни” фактически бесконечно.

Например, с помощью производственной зависимости от сборки злоумышленники могут вставить что-то такое небольшое, как две строки скрипта, сохраняя размер файла неизменным, что означает, что байты выглядят идентично. Когда файл компилируется и выполняется, он запускает терминальный экземпляр, который устанавливает автономный агент в корпоративной среде, который затем выполняет ряд вредоносных задач, которые могут продолжаться бесконечно. Ранее бинарные файлы рассматривались как векторы угроз после развертывания. Теперь они манипулируются постоянно, включая процесс сборки himself, для выполнения действий, основанных на ИИ, внутри корпоративных сред.

Многие организации все еще полагаются на устаревшие меры безопасности и устоявшиеся сценарии. Почему эти подходы терпят неудачу против атак, основанных на ИИ, и где вы видите наиболее опасные слепые зоны?

Мы достигли точки, когда если вы не инновируете и не включаете ИИ в свои решения и операции по безопасности, вы уже отстаете, и это относится как к крупным компаниям, так и к стартапам. Организации, которые не интегрируют ИИ в свою стратегию безопасности, рискуют быть обогнанными атакующими, которые движутся быстрее и работают в большем масштабе.

Тем не менее, защита от угроз, основанных на ИИ, не обязательно требует полной переработки технологического стека. Многие инструментов, которые нужны предприятиям, уже есть на месте. Реальный сдвиг заключается в том, насколько эффективно эти инструменты используются. Это о том, чтобы укреплять основы, применять существующие технологии более интеллектуально и адаптировать оборону, чтобы учесть не обученных, но оснащенных ИИ атакующих.

Акторы угроз используют ИИ творчески и стратегически. Если предприятия не примут аналогичный стратегический подход, они рискуют создать огромные слепые зоны. Лидеры должны мыслить по-разному о том, как они развертывают инструменты, которые у них уже есть, интегрируют ИИ в свои операции и эволюционируют свои сценарии, чтобы защититься от скорости и масштаба сегодняшних атак.

ИИ, кажется, снижает барьер для входа в киберпреступность. Как этот сдвиг изменил профиль сегодняшних атакующих, и какие риски это создает для предприятий?

ИИ сделал возможным для几乎 любого стать хакером. С инструментами ИИ в их распоряжении, неопытные акторы, даже подростки, теперь могут запускать сложные фишинговые кампании, развертывать руткиты и выполнять атаки вымогательского ПО, которые ранее требовали значительных технических знаний.

Этот сдвиг добавляет новый уровень непредсказуемости к ландшафту угроз. Вместо того, чтобы сталкиваться с меньшим количеством высококвалифицированных групп, предприятия теперь сталкиваются с более широким спектром акторов, которые экспериментируют быстро, учатся в режиме реального времени и сотрудничают в онлайн-сообществах.

Для организаций это означает не только больше атак, но и большую вариативность в том, как они выполняются. Предприятия должны подготовиться к угрозовой среде, в которой способность не связана напрямую с опытом, и где любой может осуществлять кампании, которые соперничают с кампаниями исторически передовых групп.

Основываясь на том, что вы видите в сообществах атакующих, какие инструменты ИИ набирают популярность, и как быстро эти возможности улучшаются?

Это не так много о том, что отдельные инструменты ИИ помогают хакерам, сколько о том, что они делятся ресурсами. Вместо того, чтобы запускать линейный процесс, атакующие используют децентрализованные агенты, которые пересекают данные и делятся информацией коллективно через разные инструменты. Результат работает больше как атакующая сетка или рой, чем как отдельная возможность.

Самым заметным в этом является скорость улучшения. Эти возможности меняются каждый день, и многие инструментов, которые используются, были концепциями всего несколько недель назад. Темп инноваций и итераций внутри сообществ атакующих ускоряется быстро, с новыми техниками и инструментами, возникающими почти в режиме реального времени.

С точки зрения защитника, какие сигналы указывают на то, что организация сталкивается с кампанией, основанной на ИИ, а не с более традиционной атакой?

С точки зрения защитника, одним из основных сигналов является то, что разведка больше не выглядит как последовательная или компартментализированная. Исторически атакующие следовали четким шагам – собирали информацию в фазах, распределяли активность и нацеливались на одну поверхность за раз. Теперь все эти активности происходят одновременно. Электронные ворота, внешние сервисы, активность учетных записей, методы обнаружения и уклонения теперь выполняются одновременно, а не последовательно.

Другим сигналом является унификация и координация активности. То, что ранее было разрознено, теперь сжато и разделено коллективно через инструменты, действуя больше как рой, чем как отдельная попытка. Эти агенты постоянно итерируются, адаптируются и экспедируют принятие решений вокруг векторов угроз, и они не принимают отказ. Этот уровень одновременной активности, координации и настойчивости сильно предполагает кампанию, основанную на ИИ, а не традиционную атаку.

Вы утверждали, что многие текущие инструменты безопасности ИИ вообще не обнаруживают эти угрозы. Что они делают неправильно, и какие возможности наиболее срочно нужны?

Многие текущие инструменты безопасности ИИ все еще построены вокруг ошибочного предположения, что предотвращение является основной целью. Поставщики продолжают позиционировать ИИ как лучший способ блокировать угрозы на периметре, но атакующие быстрее, более адаптивны и все более терпеливы, используя ИИ, глубокие фейки и передовое вредоносное ПО, которое может избежать контроля и оставаться необнаруженным в течение месяцев.

Что срочно необходимо, – это комплексная, реальная видимость и более сильные возможности обнаружения и реагирования. Организации должны реализовать непрерывную оценку рисков, поддерживать видимость зашифрованного трафика, где многие угрозы прячутся, и использовать сетевую телескопию и API, чтобы понять, что запускается на их системах и как данные перемещаются. Устойчивость сегодня не о том, чтобы держать каждую угрозу снаружи, а о том, чтобы видеть, останавливать и учиться на угрозах, прежде чем они эскалируют.

Поскольку ИИ ускоряет как нападение, так и защиту, вы считаете, что защитный ИИ может реально идти в ногу, или мы вступаем в период, когда атакующие будут поддерживать структурное преимущество?

ИИ ускоряет обе стороны уравнения, но в ближайшем будущем, я думаю, что атакующие имеют преимущество. Они не сталкиваются с какими-либо нормативными ограничениями, требованиями соблюдения или этическими ограничениями. Это означает, что они могут экспериментировать свободно и итерировать с повышенной скоростью. С другой стороны, предприятия должны сбалансировать инновации с управлением, конфиденциальностью и операционным риском, что естественным образом замедляет внедрение и реализацию ИИ.

Тем не менее, защитный ИИ может абсолютно выйти на первое место, если организации и лидеры сдвинут свой подход. Успешные тактики безопасности не будут основаны на использовании ИИ исключительно для предотвращения. Это будет требовать интеграции ИИ в обнаружение, расследование и реагирование на угрозы, которые поддерживаются видимостью в режиме реального времени. Преимущество не находится на стороне атакующих навсегда, но оно останется там, пока организации не перестанут полагаться на предотвращение. Реальный ущерб происходит, когда атакующий проникает в сеть, часто живет на земле и ожидает, чтобы эксфильтровать данные. Лидеры должны сдвинуть фокус от “можем ли мы предотвратить нарушение” к “как быстро мы можем обнаружить и удалить вторженцев?”

Оглядываясь вперед на следующие шесть-двенадцать месяцев, какие техники атак, основанных на ИИ, вы ожидаете, что они станут широко распространенными, и что должны делать команды безопасности сейчас, чтобы подготовиться?

Шесть-двенадцать месяцев – это огромное количество времени в этой среде. Все меняется реалистично каждые шесть-двенадцать недель. Быстрый прогресс ИИ делает трудным предсказать конкретные техники, которые хакеры будут использовать в будущем, поэтому фокус должен быть не на том, чтобы угадать, что будет дальше, а на том, как подготовиться.

Защитники должны использовать ту же технологию ИИ, которую используют атакующие, с сильным акцентом на глубину обороны. Это означает использование ИИ для пересечения постоянных потоков данных в режиме реального времени через конечные точки, полагаясь на неизменяемую сетевую телескопию, чтобы определить транзакционное поведение через частные облака, публичные облака и локальные среды, и подачу этой телескопии в соответствующие инструменты, чтобы команды безопасности были активно осведомлены, когда их организация опрашивается.

В то же время умонастроение на периметр обороны должно быть уволено. Не вопрос о том, произойдет ли атака, основанная на ИИ, а когда. Приоритетом сейчас является ранняя идентификация, снижение воздействия и своевременное смягчение. Это включает в себя наличие солидного плана реагирования на инциденты, применение принципов нулевого доверия, trust principles, enforcing network segmentation, maintaining access management with continuous reviews, and making dynamic adjustments as needed to protect customer data and limit impact. Thank you for the insightful interview, readers interested in deep observability and AI-driven network security can visit Gigamon.