Искусственный интеллект

Интеграция ИИ и блокчейна для сохранения конфиденциальности

С учетом широкого внимания и потенциальных применений технологий блокчейна и искусственного интеллекта, методы защиты конфиденциальности, возникающие в результате прямого объединения этих двух технологий, приобретают заметное значение. Эти методы защиты конфиденциальности не только защищают конфиденциальность отдельных лиц, но также гарантируют надежность и безопасность данных.

В этой статье мы будем говорить о том, как сотрудничество между ИИ и блокчейном дает жизнь многочисленным методам защиты конфиденциальности и их применению в различных областях, включая де-идентификацию, шифрование данных, k-анонимность и методы многоуровневого распределенного реестра. Кроме того, мы также попытаемся проанализировать недостатки, а также их фактические причины, и предложить решения соответственно.

Блокчейн, искусственный интеллект и их интеграция

Сеть блокчейна была впервые представлена миру в 2008 году, когда Накамото представил Bitcoin, криптовалюту, построенную на сети блокчейна. С момента своего появления блокчейн приобрел большую популярность, особенно в последние годы. Цена, по которой Bitcoin торгуется сегодня, и она перешагнула рубеж в 1 триллион долларов, указывает на то, что блокчейн имеет потенциал для генерации существенных доходов и прибыли для отрасли.

Технологию блокчейна можно классифицировать в основном на основе уровня доступа и контроля, который они предлагают, с публичным, частным и федеративным как тремя основными типами технологий блокчейна. Популярные криптовалюты и архитектуры блокчейна, такие как Bitcoin и Ethereum, являются публичными предложениями блокчейна, поскольку они децентрализованы по своей природе и позволяют узлам входить или выходить из сети свободно, тем самым способствуя максимальной децентрализации.

Следующая фигура изображает структуру Ethereum, поскольку она использует связанный список для установления связей между различными блоками. Заголовок блока хранит хеш-адрес предыдущего блока для установления связи между двумя последовательными блоками.

Разработка и реализация технологии блокчейна сопровождается законными проблемами безопасности и конфиденциальности в различных областях, которые нельзя игнорировать. Например, утечка данных в финансовой отрасли может привести к значительным потерям, а утечка в военных или системах здравоохранения может быть катастрофической. Чтобы предотвратить эти сценарии, защита данных, активов пользователей и информации об идентификации стала основным направлением исследований в области безопасности блокчейна, поскольку для обеспечения развития технологии блокчейна необходимо поддерживать ее безопасность.

Ethereum – это децентрализованная платформа блокчейна, которая поддерживает общий реестр информации, используя несколько узлов. Каждый узел в сети Ethereum использует EVM или Ethereum Vector Machine для компиляции смарт-контрактов и облегчения общения между узлами, которое происходит через сеть P2P или peer-to-peer. Каждому узлу в сети Ethereum предоставляются уникальные функции и разрешения, хотя все узлы можно использовать для сбора транзакций и участия в майнинге блоков. Кроме того, стоит отметить, что по сравнению с Bitcoin, Ethereum демонстрирует более быструю скорость генерации блоков с преимуществом почти 15 секунд. Это означает, что криптовалютные майнеры имеют лучший шанс получить вознаграждение быстрее, а время интервала для проверки транзакций значительно сокращается.

С другой стороны, ИИ или искусственный интеллект – это ветвь современной науки, которая фокусируется на разработке машин, способных принимать решения и имитировать автономное мышление, сравнимое с возможностями человека. Искусственный интеллект – это очень обширная ветвь сама по себе, с многочисленными подветвями, включая глубокое обучение, компьютерное зрение, обработку естественного языка и многое другое. NLP в частности была подветвью, которая была сильно фокусирована в последние годы, что привело к разработке некоторых лучших LLM, таких как GPT и BERT. NLP направлена на достижение почти совершенства, и последний шаг NLP – обработка текстовых преобразований, которые могут сделать компьютеры понятными, и недавние модели, такие как ChatGPT, построенные на GPT-4, указывают на то, что исследования идут в правильном направлении.

Другая подветвь, которая довольно популярна среди разработчиков ИИ, – это глубокое обучение, метод ИИ, который работает, имитируя структуру нейронов. В традиционной рамке глубокого обучения внешняя информация обрабатывается слоями путем обучения иерархических сетевых структур, а затем передается в скрытый слой для окончательного представления. Фреймворки глубокого обучения можно классифицировать на две категории: обучение с учителем и обучение без учителя.

Вышеизображенная схема изображает архитектуру перцептрона глубокого обучения, и как видно на изображении, фреймворк глубокого обучения использует многоуровневую архитектуру нейронной сети для обучения функций в данных. Нейронная сеть состоит из трех типов слоев, включая скрытый слой, входной слой и выходной слой. Каждый слой перцептрона в фреймворке подключен к следующему слою для формирования фреймворка глубокого обучения.

Наконец, у нас есть интеграция технологий блокчейна и искусственного интеллекта, поскольку эти две технологии применяются в различных отраслях и областях с увеличением обеспокоенности по поводу кибербезопасности, безопасности данных и защиты конфиденциальности. Приложения, целью которых является интеграция блокчейна и искусственного интеллекта, манифестируют интеграцию в следующих аспектах.

- Использование технологии блокчейна для записи и хранения обучающих данных, входных и выходных данных моделей, а также параметров, обеспечивая подотчетность и прозрачность при аудите моделей.

- Использование фреймворков блокчейна для развертывания моделей ИИ для достижения децентрализованных услуг среди моделей и повышения масштабируемости и стабильности системы.

- Обеспечение безопасного доступа к внешним данным и моделям ИИ, используя децентрализованные системы, и позволяя сетям блокчейна получать внешнюю информацию, которая является надежной.

- Использование блокчейн-ориентированных конструкций токенов и механизмов стимулирования для установления связей и доверительных взаимодействий между пользователями и разработчиками моделей ИИ.

Защита конфиденциальности через интеграцию технологий блокчейна и ИИ

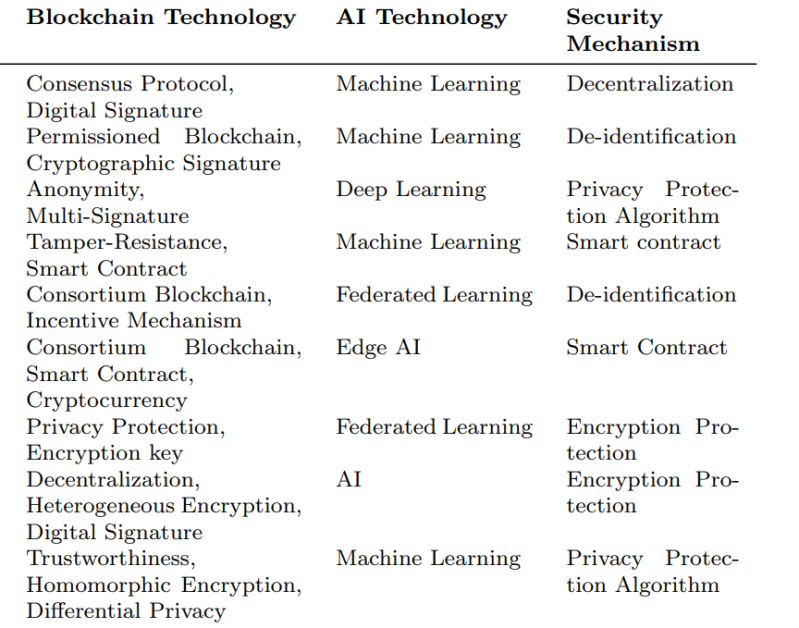

В текущей ситуации системы доверия к данным имеют определенные ограничения, которые компрометируют надежность передачи данных. Чтобы бросить вызов этим ограничениям, технологии блокчейна можно развертывать для создания надежного и безопасного решения для обмена и хранения данных, которое предлагает защиту конфиденциальности и повышает безопасность данных. Некоторые применения блокчейна в ИИ защиты конфиденциальности упоминаются в следующей таблице.

Улучшая реализацию и интеграцию этих технологий, защитные возможности и безопасность существующих систем доверия к данным можно значительно повысить.

Шифрование данных

Традиционно методы обмена и хранения данных были уязвимы для угроз безопасности, поскольку они зависели от централизованных серверов, что делало их легко идентифицируемой целью для атакующих. Уязвимость этих методов приводит к серьезным осложнениям, таким как изменение данных и утечка данных, и учитывая текущие требования безопасности, методы шифрования сами по себе недостаточны для обеспечения безопасности и безопасности данных, что является основной причиной возникновения технологий защиты конфиденциальности на основе интеграции искусственного интеллекта и блокчейна.

Давайте посмотрим на блокчейн-ориентированную схему федеративного обучения с сохранением конфиденциальности, которая направлена на улучшение метода Multi-Krum и объединение его с гомоморфным шифрованием для достижения фильтрации и агрегации модели на уровне шифротекста, что может проверить локальные модели, сохраняя при этом защиту конфиденциальности. Техника гомоморфного шифрования Пайлера используется в этом методе для шифрования обновлений модели, обеспечивая дополнительную защиту конфиденциальности. Алгоритм Пайлера работает следующим образом.

Де-идентификация

Де-идентификация – это метод, который обычно используется для анонимизации личной идентификационной информации пользователя в данных, разделяя данные от идентификаторов данных, и тем самым снижая риск отслеживания данных. Существует децентрализованная рамка ИИ, построенная на технологии блокчейна с разрешением, которая использует вышеупомянутый подход. Рамка ИИ по сути отделяет личную идентификационную информацию от неличной информации эффективно, а затем хранит хеш-значения личной идентификационной информации в сети блокчейна. Предложенную рамку ИИ можно использовать в медицинской отрасли для обмена медицинскими записями и информацией о пациенте без раскрытия его истинной личности. Как показано на следующем изображении, предложенная рамка ИИ использует два независимых блокчейна для запросов данных, при этом один блокчейн хранит информацию о пациенте вместе с разрешениями на доступ к данным, а второй блокчейн фиксирует аудиторские следы любых запросов или запросов, сделанных запросерами. В результате пациенты все еще сохраняют полную власть и контроль над своими медицинскими записями и чувствительной информацией, обеспечивая при этом безопасное и безопасное обмен данными внутри нескольких сущностей в сети.

Многоуровневый распределенный реестр

Многоуровневый распределенный реестр – это система хранения данных с децентрализацией и несколькими иерархическими уровнями, предназначенными для максимизации эффективности и безопасности процесса обмена данными, а также повышения защиты конфиденциальности. DeepLinQ – это блокчейн-ориентированный многоуровневый децентрализованный распределенный реестр, который решает проблему пользователя, связанную с защитой конфиденциальности и обменом данными, позволяя обеспечить защиту конфиденциальности. DeepLinQ архивирует обещанную защиту конфиденциальности, используя различные методы, такие как запрос на demande, контроль доступа, резервирование прокси и смарт-контракты, для использования характеристик сети блокчейна, включая механизм консенсуса, полную децентрализацию и анонимность, для защиты конфиденциальности данных.

K-анонимность

Метод K-анонимности – это метод защиты конфиденциальности, который направлен на группировку отдельных лиц в наборе данных таким образом, чтобы каждая группа имела не менее K отдельных лиц с идентичными атрибутными значениями, и тем самым защищая идентификацию и конфиденциальность отдельных пользователей. Метод K-анонимности был основой предложенной надежной транзакционной модели, которая облегчает транзакции между энергетическими узлами и электромобилями. В этой модели метод K-анонимности выполняет две функции: во-первых, он скрывает местоположение электромобилей, создавая единый запрос с использованием методов K-анонимности, которые скрывают местоположение владельца автомобиля; во-вторых, метод K-анонимности скрывает идентификаторы пользователей, чтобы атакующие не имели возможности связать пользователей с их электромобилями.

Оценка и анализ ситуации

В этом разделе мы будем говорить о комплексном анализе и оценке десяти систем защиты конфиденциальности, использующих слияние технологий блокчейна и ИИ, которые были предложены в последние годы. Оценка фокусируется на пяти основных характеристиках этих предложенных методов, включая управление полномочиями, защиту данных, контроль доступа, масштабируемость и безопасность сети, и также обсуждает сильные и слабые стороны, а также потенциальные области для улучшения. Это уникальные функции, возникающие из интеграции технологий ИИ и блокчейна, которые проложили путь для новых идей и решений для повышения защиты конфиденциальности. Для справки изображение ниже показывает различные метрики оценки, используемые для получения аналитических результатов для объединенного применения технологий блокчейна и ИИ.

Управление полномочиями

Контроль доступа – это технология безопасности и конфиденциальности, которая используется для ограничения доступа пользователя к авторизованным ресурсам на основе предварительно определенных правил, набора инструкций, политик, обеспечивающих целостность данных и безопасность системы. Существует интеллектуальная система управления парковкой, которая использует модель Role-Based Access Control или RBAC для управления разрешениями. В рамке каждому пользователю назначается одна или несколько ролей, и они затем классифицируются по ролям, что позволяет системе контролировать разрешения на доступ к атрибутам. Пользователи в сети могут использовать свой адрес блокчейна для верификации своей идентификации и получения разрешений на доступ к атрибутам.

Контроль доступа

Контроль доступа – это один из ключевых фундаментальных аспектов защиты конфиденциальности, ограничивающий доступ на основе членства в группе и идентификации пользователя, чтобы обеспечить, что только авторизованные пользователи могут получить доступ к конкретным ресурсам, которые они имеют право доступа, и тем самым защищая систему от нежелательного или принудительного доступа. Чтобы обеспечить эффективный и эффективный контроль доступа, рамка должна учитывать множество факторов, включая авторизацию, аутентификацию пользователей и политики доступа.

Технология цифровой идентификации – это возникающий подход для приложений IoT, который может обеспечить безопасный и безопасный контроль доступа, а также защитить конфиденциальность данных и устройств. Метод предлагает использовать ряд политик контроля доступа, основанных на криптографических примитивах и технологии цифровой идентификации или DIT, для защиты безопасности связи между сущностями, такими как дроны, облачные серверы и серверы Ground Station (GSS). Как только регистрация сущности завершена, учетные данные хранятся в памяти. Таблица, включенная ниже, суммирует типы дефектов в рамке.

Защита данных

Защита данных используется для обозначения мер, включая шифрование данных, контроль доступа, аудит безопасности и резервное копирование данных, для обеспечения того, что данные пользователя не доступны незаконно, не изменяются или не теряются. Когда речь идет об обработке данных, технологии, такие как маскирование данных, анонимизация, изоляция данных и шифрование данных, можно использовать для защиты данных от несанкционированного доступа и утечки. Кроме того, технологии шифрования, такие как гомоморфное шифрование, дифференциальная защита конфиденциальности, алгоритмы цифровых подписей, асимметричные алгоритмы шифрования и хеш-алгоритмы, могут предотвратить несанкционированный и незаконный доступ неавторизованными пользователями и обеспечить конфиденциальность данных.

Безопасность сети

Безопасность сети – это широкая область, которая охватывает различные аспекты, включая обеспечение конфиденциальности и целостности данных, предотвращение атак на сеть и защиту системы от сетевых вирусов и вредоносного программного обеспечения. Чтобы обеспечить безопасность, надежность и безопасность системы, необходимо принять ряд безопасных сетевых архитектур и протоколов, а также мер безопасности. Кроме того, анализ и оценка различных сетевых угроз и разработка соответствующих механизмов защиты и стратегий безопасности являются необходимыми для повышения надежности и безопасности системы.

Масштабируемость

Масштабируемость относится к способности системы обрабатывать большие объемы данных или увеличивающееся количество пользователей. При проектировании масштабируемой системы разработчикам необходимо учитывать производительность системы, хранение данных, управление узлами, передачу и многие другие факторы. Кроме того, при обеспечении масштабируемости рамки или системы разработчикам необходимо учитывать безопасность системы, чтобы предотвратить утечки данных, утечки данных и другие риски безопасности.

Разработчики разработали систему в соответствии с правилами Европейского общего регламента по защите данных (GDPR), храня информацию, связанную с конфиденциальностью, и метаданные произведений искусства в распределенной файловой системе, существующей вне цепи. Метаданные произведений искусства и цифровые токены хранятся в OrbitDB, системе базы данных, которая использует несколько узлов для хранения данных, обеспечивая тем самым безопасность и конфиденциальность данных. Распределенная система вне цепи рассеивает хранение данных, тем самым улучшая масштабируемость системы.

Анализ ситуации

Объединение технологий ИИ и блокчейна привело к разработке системы, которая фокусируется на защите конфиденциальности, идентификации и данных пользователей. Хотя системы защиты конфиденциальности данных ИИ все еще сталкиваются с некоторыми проблемами, такими как безопасность сети, защита данных, масштабируемость и контроль доступа, важно учитывать и взвешивать эти проблемы на основе практических соображений на этапе проектирования комплексно. По мере развития и прогресса технологии применения систем защиты конфиденциальности, построенных с использованием ИИ и блокчейна, будут привлекать больше внимания в ближайшем будущем. На основе результатов исследований, технических подходов и сценариев применения они можно классифицировать на три категории.

- Применение методов защиты конфиденциальности в отрасли IoT или Интернета вещей с использованием технологий блокчейна и ИИ.

- Применение методов защиты конфиденциальности в умных контрактах и сервисах, использующих технологии блокчейна и ИИ.

- Методы анализа больших данных, которые предлагают защиту конфиденциальности, используя технологии блокчейна и ИИ.

Технологии, относящиеся к первой категории, фокусируются на реализации технологий ИИ и блокчейна для защиты конфиденциальности в отрасли IoT. Эти методы используют методы ИИ для анализа больших объемов данных, а также используют децентрализованные и неизменные функции сети блокчейна для обеспечения аутентичности и безопасности данных.

Технологии, относящиеся к второй категории, фокусируются на слиянии технологий ИИ и блокчейна для повышения защиты конфиденциальности, используя умные контракты и сервисы блокчейна. Эти методы объединяют анализ и обработку данных с ИИ и используют технологию блокчейна для снижения зависимости от доверенных третьих сторон и записи транзакций.

Наконец, технологии, относящиеся к третьей категории, фокусируются на использовании потенциала ИИ и блокчейна для достижения повышения защиты конфиденциальности в анализе больших данных. Эти методы направлены на использование децентрализации и неизменности свойств блокчейна для обеспечения аутентичности и безопасности данных, а также методов ИИ для обеспечения точности анализа данных.

Заключение

В этой статье мы говорили о том, как технологии ИИ и блокчейна можно использовать в гармонии друг с другом для повышения применений технологий защиты конфиденциальности, обсуждая их связанные методологии и оценивая пять основных характеристик этих технологий защиты конфиденциальности. Кроме того, мы также говорили о существующих ограничениях текущих систем. Существуют определенные проблемы в области технологий защиты конфиденциальности, построенных на блокчейне и ИИ, которые все еще необходимо решить, такие как то, как найти баланс между обменом данными и сохранением конфиденциальности. Исследования по эффективному слиянию возможностей технологий ИИ и блокчейна продолжаются, и есть несколько других способов интегрировать другие методы.

- Вычисления на краю

Вычисления на краю направлены на достижение децентрализации, используя мощность устройств IoT и края для обработки конфиденциальных и чувствительных данных пользователей. Поскольку обработка ИИ требует значительных вычислительных ресурсов, использование методов вычислений на краю может позволить распределить вычислительные задачи на устройства края для обработки вместо миграции данных на облачные сервисы или серверы данных. Поскольку данные обрабатываются гораздо ближе к устройству края, время задержки значительно снижается, а также снижается сетевая загрузка, что повышает скорость и производительность системы.

- Многоцепочечные механизмы

Многоцепочечные механизмы имеют потенциал для решения проблем хранения и производительности блокчейна, тем самым повышая масштабируемость системы. Интеграция многоцепочечных механизмов позволяет классифицировать данные на основе различных атрибутов и уровней конфиденциальности, тем самым улучшая возможности хранения и безопасность систем защиты конфиденциальности.