Кибербезопасность

Защита серверов управления ботнетами в Twitter с помощью нейронных сетей

Исследователи из Китая использовали “черный ящик” нейронных сетей, чтобы разработать новый метод для злонамеренных ботнетов, чтобы общаться со своими серверами управления и контроля (C&C) через Twitter таким образом, что не может быть раскрыто исследователями безопасности, и может затруднить прекращение их деятельности.

Обновленная статья, опубликованная 2 августа, называется DeepC2: AI-powered Covert Botnet Command and Control на OSNs.

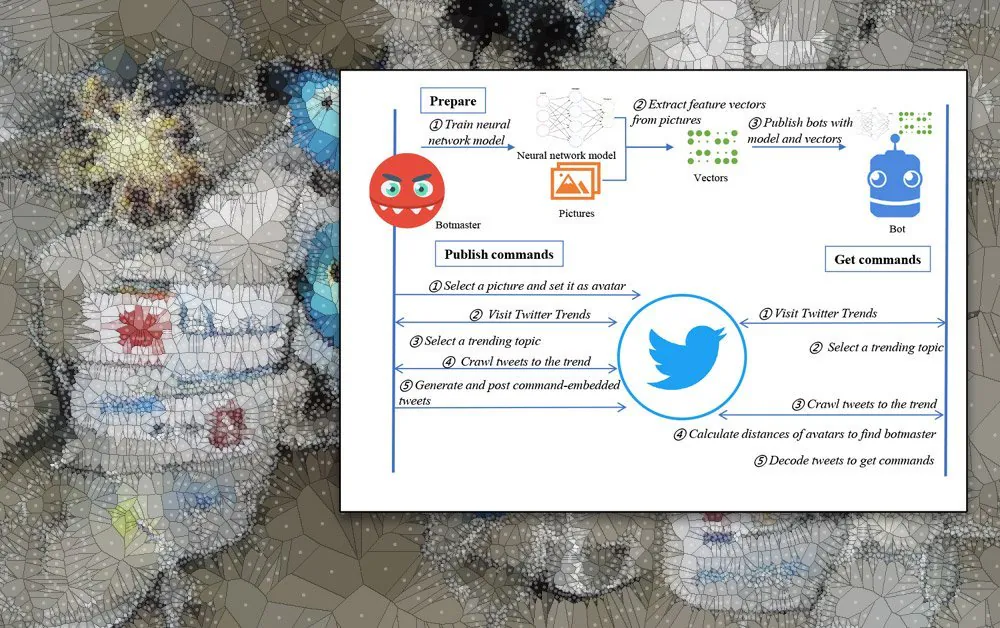

Предложенный метод, успешно протестированный в испытании на Twitter, обучает нейронную сеть для определения аккаунта Twitter, контролируемого сущностью C&C, на основе его иконки пользователя Twitter. Как только аккаунт командования был “аутентифицирован” нейронной сетью, скрытые команды в его, казалось бы, безобидных твитах могут быть выполнены армией компьютеров, зараженных ботнетом.

Source: https://arxiv.org/abs/2009.07707

Ботнет – это группа компьютеров, которые были скомпрометированы так, что они могут быть централизованно управляемы злоумышленниками для выполнения различных типов кибер-атак, включая DDoS-атаки, майнинг криптовалюты и спам-кампании.

Борьба за анонимность C&C

Каждый скомпрометированный компьютер в ботнете “оркестре” требует центральной дирекции от создателей вредоносного ПО, и поэтому должен общаться каким-то образом с сервером C&C. Однако это традиционно означало, что исследователи безопасности могли обратить индивидуальный ботнет-инфекцию и раскрыть URL-адреса серверов C&C, обычно встроенные в инфекцию.

Как только злонамеренный C&C-домен был известен, его можно было заблокировать на уровне сети, и можно было расследовать его происхождение в целях правовых действий.

В последние годы тенденция серверов C&C сместилась от выделенных http-доменных адресов в сторону использования популярных веб-сервисов, таких как Gmail, Twitter, онлайн-клипборд-сервисы и различные онлайн-социальные сети (OSNs).

В 2015 году было раскрыто, что вредоносный бэкдор Hammertoss использовал Twitter, GitHub и облачные сервисы хранения для этих целей; в 2018 году, что инструмент удаленного администрирования (RAT) HeroRat использовал протокол Telegram для этих же целей; и что в 2020 году вредоносное ПО ComRAT группы Turla перешло на использование Gmail в качестве коммуникационной основы.

Однако эти подходы все еще требуют некоторой идентифицирующей информации, которая должна быть встроена в заражающее ПО, что делает ее обнаруживаемой, хотя часто с некоторыми трудностями, исследователями безопасности. В таких случаях объяснимая природа злонамеренных команд и идентификация идентификаторов пользователей могут позволить закрыть эти каналы, обычно отключая зависимый ботнет.

Секретные идентификаторы

Метод DeepC2, предложенный китайскими исследователями, делает обратную инженерию идентифицирующей информации C&C практически невозможной, поскольку все, что код раскроет, – это не透рачный алгоритм нейронной сети, который не может быть легко реализован в его высоко оптимизированной (т.е. эффективно “скомпилированной”) форме.

В DeepC2 бот находит “ботмастера”, ища конкретную аватар-иконку (в трендовых темах, чтобы бот не нужно было просматривать весь Twitter), чьи высокоуровневые особенности были закодированы в его нейронной сети. Авторы вредоносного ПО выбирают подходящие иконки заранее кампании и обучают нейронную сеть на них. Полученные векторы особенностей и сама нейронная сеть распространяются в составе вредоносной нагрузки.

Когда сервер C&C публикует новую команду, руководящая рука за ним выбирает некоторые трендовые темы на Twitter (или какой-либо другой социальный сервис, который используется) и генерирует, казалось бы, обычные социальные медиа-посты, которые содержат встроенные команды. Трендовость темы толкает посты к обнаруживаемой известности, чтобы боты могли легко получить доступ к новым командам, просматривая социальную сеть.

Workflow of DeepC2.

Чтобы предотвратить обнаружение, каждая иконка Twitter и связанный с ней аккаунт используется в качестве механизма C&C только один раз в DeepC2, и система переходит к новому предварительно сгенерированному механизму C&C OSN после этого события. Кроме того, боты удалят использованную векторную информацию, которая помогла им определить иконки C&C, после одного использования (одной отправленной команды), чтобы еще больше препятствовать повторному воспроизведению методами безопасности.

Оfuscация команд C&C

Как дополнительное средство обфускации, DeepC2 включает метод для предотвращения обнаружения явных команд в сообщениях Twitter, используя коллизию хэша и улучшенную аугментацию данных (EDA), последняя основана на работе из Protago Labs Research в 2019 году, в сотрудничестве с Dartmouth College и Georgetown University.

Коллизия хэша происходит, когда два разных фрагмента данных имеют одинаковый контрольную сумму, т.е. когда каждая отдельная часть данных математически эквивалентна в профиле – редкая ситуация, которая может быть использована для создания командных сигнализаторов из, казалось бы, безобидного текстового контента.

Боты ищут эти предварительно запрограммированные хэши в социальных медиа-выпусках аккаунтов, которые они смогли определить как серверы C&C на основе распознанных иконок аватаров. Поскольку твиты, сгенерированные командиром C&C, будут иметь некоторую контекстную актуальность для целевой темы потока, они трудно идентифицируются как аномалии, скрывая намерение постов.

Though the augmented text data may not be grammatically correct, the grammatical inconsistency of posts on Twitter (and other social media networks) effectively hides these ‘glitches’ in comprehensibility.

IP-адреса передаются ботмастером ботам, разделив URL-адрес на две отдельные хэша с коллизией хэша, которые идентифицируются и конкатенируются в понятный IP-адрес удаленными ботами.

Исследователи использовали семь виртуальных частных серверов для симуляции географически разнообразных местоположений. Целевые аватары были получены из 40 фотографий, сделанных мобильными телефонами, которые затем были преобразованы в векторы во время обучения. Боты были затем размещены с обученной моделью и векторными данными.

Все команды в эксперименте были успешно получены и проанализированы виртуализированными бот-сетями, хотя с некоторым избытком распространения сообщений, поскольку система не может быть полностью уверена, что каждая инстанция сообщения будет получена из любого конкретного твитта.

В плане противодействий исследователи отмечают, что автоматическая частота того, как “рабочие” боты будут просматривать Twitter для сообщений C&C, и то, как сервер C&C будет итерировать через ряд постов, потенциально может представлять собой идентифицируемую сигнатуру, которая может быть устранена новыми типами защитных рамок.

Кроме того, OSN может потенциально рассчитать очень конкретные визуальные различия, которые встроены в массив иконок C&C-аватаров, и разработать методы для повышения сигналов на основе этих критериев.