Cibersegurança

Protegendo Servidores de Controle e Comando de Botnets Baseados no Twitter com Redes Neurais

Pesquisadores da China utilizaram a natureza ‘caixa preta’ das redes neurais para criar um método novo para botnets maliciosos se comunicarem com seus servidores de Controle e Comando (C&C) sobre o Twitter de uma forma que não pode ser exposta por pesquisadores de segurança, e poderia dificultar a interrupção de suas operações.

O artigo atualizado paper lançado em 2 de agosto é chamado DeepC2: AI-powered Covert Botnet Command and Control on OSNs.

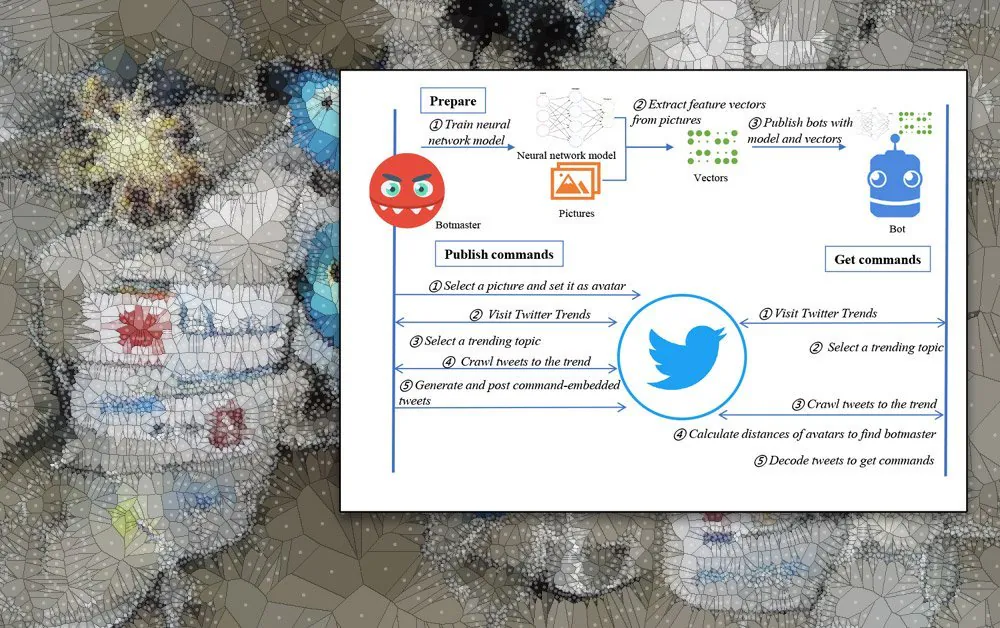

O método proposto, testado com sucesso em um teste sobre o Twitter, treina uma rede neural para identificar a conta do Twitter controlada por uma entidade C&C com base em seu ícone de usuário do Twitter. Uma vez que a conta comandante tenha sido ‘autenticada’ pela rede neural, os comandos ocultos em seus tweets aparentemente inócuos podem ser executados pelo exército de computadores que foram infectados com o botnet.

Source: https://arxiv.org/abs/2009.07707

Um botnet é um grupo de computadores que foram comprometidos para que possam ser comandados por atores mal-intencionados centralizados para realizar vários tipos de ataques cibernéticos de crowdsourcing, incluindo incursões DDoS, mineração de criptomoedas e campanhas de spam.

A Luta pela Anonimidade do C&C

Cada computador comprometido no botnet ‘orquestra’ requer direção central dos originadores do malware, e, portanto, precisa se comunicar de alguma forma com um servidor C&C. No entanto, isso tradicionalmente significou que os pesquisadores de segurança puderam reverter o botnet de infecção individual e expor a URL/s do servidor C&C, geralmente hard-coded na infecção.

Uma vez que o domínio C&C maligno foi conhecido, foi possível bloqueá-lo em um nível de rede e investigar suas origens em busca de ação legal.

Nos últimos anos, a tendência para servidores C&C desviou de endereços baseados em domínios http dedicados para o uso de serviços web populares, como Gmail, Twitter, serviços de área de transferência online e uma variedade de redes sociais online (OSNs).

Em 2015, foi revelado que a porta de acesso traseira Hammertoss usava Twitter, GitHub e serviços de armazenamento em nuvem para esses propósitos; em 2018, que a Ferramenta de Administração Remota (RAT) HeroRat usava o protocolo de mensagens Telegram para os mesmos fins; e que, em 2020, o malware ComRAT do grupo Turla migrara para usar o Gmail como um framework de comunicação.

No entanto, essas abordagens ainda exigem algum tipo de informação de identificação para ser hard-coded no software de infecção, tornando-a descobrível, embora frequentemente com alguma dificuldade, por iniciativas de segurança. Nesses casos, a natureza explicável dos comandos maliciosos e a identificação de IDs de usuário podem permitir que esses canais sejam fechados, geralmente desabilitando o botnet dependente.

Identificadores Secretos

O método DeepC2 proposto pelos pesquisadores chineses torna a engenharia reversa da informação de identificação do C&C praticamente impossível, pois tudo o que o código revelará é um algoritmo de rede neural opaco que não pode ser facilmente reimplantado em sua forma altamente otimizada (ou seja, efetivamente ‘compilada’).

No DeepC2, o bot localiza o ‘botmaster’ procurando um avatar de usuário específico (em tópicos de tendência, para que o bot não precise vasculhar todo o Twitter) cujos recursos de alto nível foram codificados em sua rede neural. Os autores do malware selecionam imagens de ícones adequadas com antecedência do lançamento da campanha e treinam a rede neural nelas. Os vetores de recursos derivados e a rede neural em si são distribuídos como parte da carga maliciosa.

Quando o servidor C&C publica um novo comando, a mão orientadora por trás dele escolhe alguns tópicos de tendência no Twitter (ou qualquer outra rede social que esteja sendo explorada) e gera posts de mídia social aparentemente comuns que contêm comandos incorporados. A tendência do tópico impulsiona os posts para uma proeminência descobrível, para que os bots possam facilmente acessar novos comandos navegando pela rede social.

Workflow of DeepC2.

Para prevenir a detecção, cada ícone do Twitter e conta associada é usada como um mecanismo de C&C apenas uma vez no DeepC2, com o sistema passando para um novo identificador de C&C de OSN pré-rolado após esse evento. Além disso, os bots excluem as informações do vetor usadas para identificar avatares de C&C após um uso (um comando enviado), para impedir ainda mais a reprodução por métodos de segurança forense.

Ofuscando Comandos de C&C

Como uma ajuda adicional à ofuscação, o DeepC2 inclui um método para prevenir a detecção de comandos explícitos em mensagens do Twitter, usando colisão de hash e aumento de dados aprimorado (EDA), o último baseado em trabalho do Protago Labs Research em 2019, em colaboração com a Dartmouth College e a Georgetown University.

Uma colisão de hash ocorre quando dois dados diferentes têm um checksum idêntico, ou seja, quando cada peça de dados distinta é matematicamente equivalente em perfil – um cenário infrequente que pode ser explorado, neste caso, para criar signatários de comando a partir de conteúdo de texto aparentemente inócuo.

Os bots procuram esses hashes pré-programados na saída de mídia social de contas que foram capazes de identificar como servidores C&C com base nos ícones de avatar reconhecidos. Como os tweets gerados pelo comandante C&C terão alguma relevância contextual para o fluxo de tópicos de destino, eles são difíceis de identificar como anomalias, ocultando a intenção dos posts.

Embora os dados de texto aumentados possam não ser gramaticalmente corretos, a inconsistência gramatical dos posts no Twitter (e em outras redes sociais) efetivamente esconde esses ‘glitches’ na compreensibilidade.

Os endereços IP são transmitidos pelo botmaster para os bots dividindo a URL em dois hashes separados com colisão de hash, que são identificados e concatenados em um endereço IP compreensível pelos bots remotos.

Os pesquisadores usaram sete servidores virtuais privados para simular locais geo-diversos. Avatares de destino foram derivados de 40 fotos tiradas por telefones celulares, que foram então convertidas em vetores durante o treinamento. Os bots foram subsequentemente colocados em posição com o modelo treinado e os dados do vetor.

Todos os comandos no experimento foram recebidos e analisados com sucesso pelas redes de bot virtualizadas, embora com alguma redundância de disseminação de mensagens, pois o sistema não pode ter certeza de que cada instância de uma mensagem será recebida de qualquer tweet particular.

Em termos de contramedidas, os pesquisadores observam que a frequência automatizada da forma como os ‘bots escravos’ vasculham o Twitter em busca de mensagens de C&C, e a forma como o servidor C&C itera por uma série de posts, poderia potencialmente representar uma assinatura identificável que poderia ser abordada por novos tipos de estruturas de proteção.

Além disso, as OSNs poderiam potencialmente calcular as diferenças visuais muito específicas que são incorporadas em uma matriz de ícones de avatar de C&C, e desenvolver métodos para levantar alertas com base nesses critérios.