Intelligenza artificiale

Integrazione di AI e Blockchain per la Conservazione della Privacy

Con l’attenzione e le potenziali applicazioni delle tecnologie blockchain e intelligenza artificiale, le tecniche di protezione della privacy che derivano direttamente dall’integrazione di queste due tecnologie stanno guadagnando un notevole significato. Queste tecniche di protezione della privacy non solo proteggono la privacy degli individui, ma garantiscono anche l’affidabilità e la sicurezza dei dati.

In questo articolo, parleremo di come la collaborazione tra AI e blockchain dia vita a numerose tecniche di protezione della privacy e delle loro applicazioni in diversi settori, tra cui la de-identificazione, la crittografia dei dati, la k-anonimità e i metodi di registro distribuito multi-livello. Inoltre, cercheremo di analizzare le carenze e le loro cause reali e offrire soluzioni di conseguenza.

Blockchain, Intelligenza Artificiale e la loro Integrazione

La rete blockchain è stata introdotta per la prima volta al mondo quando nel 2008 Nakamoto ha introdotto Bitcoin, una criptovaluta costruita sulla rete blockchain. Da allora, la blockchain ha guadagnato molta popolarità, soprattutto negli ultimi anni. Il valore al quale Bitcoin è scambiato oggi e supera il segno di mercato di un trilione di dollari indica che la blockchain ha il potenziale per generare sostanziali entrate e profitti per l’industria.

La tecnologia blockchain può essere categorizzata principalmente in base al livello di accessibilità e controllo che offrono, con Pubblica, Privata e Federata come tre principali tipi di tecnologie blockchain. Le criptovalute e le architetture blockchain come Bitcoin ed Ethereum sono offerte blockchain pubbliche in quanto sono decentrate per natura e consentono ai nodi di entrare o uscire dalla rete liberamente, promuovendo così la massima decentralizzazione.

La figura seguente rappresenta la struttura di Ethereum in quanto utilizza una lista collegata per stabilire collegamenti tra diversi blocchi. L’intestazione del blocco memorizza l’indirizzo hash del blocco precedente per stabilire un collegamento tra i due blocchi successivi.

Lo sviluppo e l’implementazione della tecnologia blockchain sono seguiti da legittime preoccupazioni di sicurezza e privacy in vari campi che non possono essere trascurate. Ad esempio, una violazione dei dati nell’industria finanziaria può comportare gravi perdite, mentre una violazione nei sistemi militari o sanitari può essere disastrosa. Per prevenire questi scenari, la protezione dei dati, degli asset degli utenti e delle informazioni di identità è stata una grande preoccupazione della comunità di ricerca sulla sicurezza blockchain, poiché per garantire lo sviluppo della tecnologia blockchain è essenziale mantenerne la sicurezza.

Ethereum è una piattaforma blockchain decentrata che mantiene un registro condiviso di informazioni in collaborazione con più nodi. Ogni nodo nella rete Ethereum utilizza la EVM o Macchina Vettoriale Ethereum per compilare smart contract e facilitare la comunicazione tra nodi che si verificano attraverso una rete P2P o peer-to-peer. Ogni nodo nella rete Ethereum è dotato di funzioni e autorizzazioni uniche, sebbene tutti i nodi possano essere utilizzati per raccogliere transazioni e partecipare alla miniera di blocchi. Inoltre, è degno di nota che, rispetto a Bitcoin, Ethereum mostra velocità di generazione di blocchi più veloci con un anticipo di quasi 15 secondi. Ciò significa che i miner di criptovalute hanno una migliore possibilità di acquisire ricompense più velocemente mentre l’intervallo di tempo per la verifica delle transazioni è ridotto in modo significativo.

D’altra parte, l’AI o Intelligenza Artificiale è un ramo della scienza moderna che si concentra sullo sviluppo di macchine in grado di prendere decisioni e simulare un pensiero autonomo paragonabile a quello umano. L’Intelligenza Artificiale è un ramo molto vasto in sé con numerosi sottocampi, tra cui apprendimento profondo, visione computerizzata, elaborazione del linguaggio naturale e altro. L’elaborazione del linguaggio naturale in particolare è stato un sottocampo che è stato molto focalizzato negli ultimi anni e ha portato allo sviluppo di alcuni modelli di alto livello come GPT e BERT. L’elaborazione del linguaggio naturale si sta avvicinando alla perfezione e l’ultimo passo dell’elaborazione del linguaggio naturale è l’elaborazione delle trasformazioni del testo che possono rendere i computer comprensibili e i modelli recenti come ChatGPT costruiti su GPT-4 hanno indicato che la ricerca sta andando nella direzione giusta.

Un altro sottocampo molto popolare tra gli sviluppatori di AI è l’apprendimento profondo, una tecnica di AI che funziona imitando la struttura dei neuroni. In un framework di apprendimento profondo convenzionale, le informazioni di input esterne vengono elaborate livello per livello formando strutture di rete gerarchiche e vengono poi passate a un livello nascosto per la rappresentazione finale. Supervisionato e non supervisionato.

L’immagine sopra rappresenta l’architettura del percettore di apprendimento profondo e come si può vedere nell’immagine, un framework di apprendimento profondo impiega un’architettura di rete neurale a più livelli per apprendere le caratteristiche dei dati. La rete neurale consiste in tre tipi di livelli, tra cui il livello nascosto, il livello di input e il livello di output. Ogni livello di percettore nel framework è collegato al livello successivo per formare un framework di apprendimento profondo.

Infine, abbiamo l’integrazione della tecnologia blockchain e intelligenza artificiale, poiché queste due tecnologie vengono applicate in diversi settori e domini con un aumento delle preoccupazioni relative alla sicurezza informatica, alla sicurezza dei dati e alla protezione della privacy. Le applicazioni che mirano a integrare blockchain e intelligenza artificiale manifestano l’integrazione negli aspetti seguenti.

- Utilizzando la tecnologia blockchain per registrare e memorizzare i dati di formazione, input e output dei modelli e parametri, garantendo la responsabilità e la trasparenza negli audit dei modelli.

- Utilizzando framework blockchain per distribuire modelli di AI per raggiungere servizi decentrati tra modelli e migliorare la scalabilità e la stabilità del sistema.

- Fornendo un accesso sicuro ai dati e ai modelli di AI esterni utilizzando sistemi decentrati e abilitando le reti blockchain ad acquisire informazioni esterne affidabili.

- Utilizzando progetti di token basati su blockchain e meccanismi di incentivazione per stabilire collegamenti e interazioni attendibili tra utenti e sviluppatori di modelli di AI.

Protezione della Privacy attraverso l’Integrazione di Blockchain e Tecnologie di AI

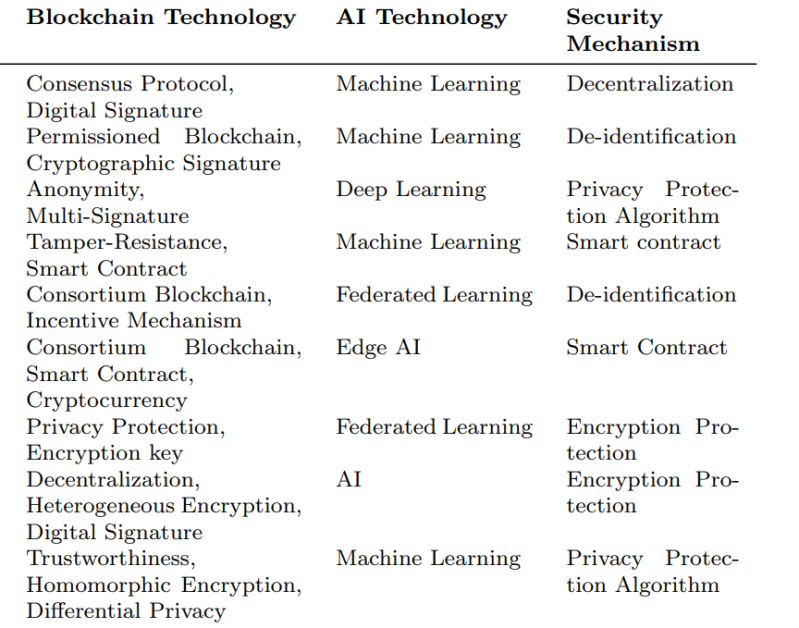

Nella situazione attuale, i sistemi di fiducia dei dati hanno alcune limitazioni che compromettono l’affidabilità della trasmissione dei dati. Per sfidare queste limitazioni, le tecnologie blockchain possono essere impiegate per stabilire una soluzione di condivisione e memorizzazione dei dati affidabile e sicura che offra protezione della privacy e migliori la sicurezza dei dati. Alcune delle applicazioni di blockchain in AI per la protezione della privacy sono menzionate nella tabella seguente.

Migliorando l’implementazione e l’integrazione di queste tecnologie, la capacità protettiva e la sicurezza dei sistemi di fiducia dei dati attuali possono essere aumentate in modo significativo.

Crittografia dei Dati

Tradizionalmente, i metodi di condivisione e memorizzazione dei dati sono stati vulnerabili a minacce di sicurezza perché dipendono da server centralizzati che li rendono un bersaglio facilmente identificabile per gli attaccanti. La vulnerabilità di questi metodi dà origine a gravi complicazioni come la manipolazione dei dati e le perdite di dati, e dati le esigenze di sicurezza attuali, i metodi di crittografia da soli non sono sufficienti per garantire la sicurezza dei dati, che è il motivo principale dell’emergere di tecnologie di protezione della privacy basate sull’integrazione di intelligenza artificiale e blockchain.

Vediamo uno schema di apprendimento federato basato su blockchain che mira a migliorare la tecnica Multi-Krum e a combinarla con la crittografia omodifica per raggiungere la filtrazione e l’aggregazione del modello a livello di testo cifrato che può verificare i modelli locali mantenendo la protezione della privacy. La tecnica di crittografia omodifica Paillier viene utilizzata in questo metodo per crittografare gli aggiornamenti del modello e fornire così una protezione della privacy aggiuntiva. L’algoritmo Paillier funziona come descritto.

De-Identificazione

La de-identificazione è un metodo comunemente utilizzato per anonimizzare le informazioni di identificazione personale di un utente nei dati separando i dati dagli identificatori di dati e riducendo così il rischio di tracciamento dei dati. Esiste un framework di AI decentrato costruito su tecnologia blockchain autorizzata che utilizza l’approccio sopra menzionato. Il framework di AI separa essenzialmente le informazioni di identificazione personale dalle informazioni non personali e memorizza i valori hash delle informazioni di identificazione personale nella rete blockchain. Il framework di AI proposto può essere utilizzato nell’industria medica per condividere registri e informazioni mediche di un paziente senza rivelare la sua vera identità. Come rappresentato nell’immagine seguente, il framework di AI proposto utilizza due blockchain indipendenti per le richieste di dati, con una rete blockchain che memorizza le informazioni del paziente insieme alle autorizzazioni di accesso ai dati, mentre la seconda rete blockchain cattura le tracce di audit di eventuali richieste o query effettuate dai richiedenti. Di conseguenza, i pazienti mantengono ancora l’autorità e il controllo completo sui loro registri e informazioni sensibili, consentendo una condivisione di dati sicura e protetta all’interno di più entità nella rete.

Registro Distribuito Multi-Livello

Un registro distribuito multi-livello è un sistema di memorizzazione dei dati con proprietà di decentralizzazione e più livelli gerarchici progettati per massimizzare l’efficienza e garantire la sicurezza del processo di condivisione dei dati, insieme a una maggiore protezione della privacy. DeepLinQ è un registro distribuito decentrato basato su blockchain che affronta le preoccupazioni degli utenti relative alla privacy e alla condivisione dei dati, abilitando la protezione della privacy dei dati. DeepLinQ archivia la promessa di protezione della privacy dei dati impiegando varie tecniche come la query su richiesta, il controllo di accesso, la prenotazione proxy e i smart contract per sfruttare le caratteristiche della rete blockchain, tra cui il meccanismo di consenso, la decentralizzazione completa e l’anonimato per proteggere la privacy dei dati.

K-Anonimità

Il metodo K-Anonimità è un metodo di protezione della privacy che mira a raggruppare gli individui in un set di dati in modo che ogni gruppo abbia almeno K individui con valori di attributo identici, proteggendo così l’identità e la privacy degli utenti individuali. Il metodo K-Anonimità è stato la base di un modello di transazione proposto che facilita le transazioni tra nodi di energia e veicoli elettrici. In questo modello, il metodo K-Anonimità svolge due funzioni: in primo luogo, nasconde la posizione dei veicoli elettrici costruendo una richiesta unificata utilizzando tecniche di K-Anonimità che nascondono o occultano la posizione del proprietario dell’auto; in secondo luogo, il metodo K-Anonimità nasconde gli identificatori utente in modo che gli attaccanti non abbiano l’opzione di collegare gli utenti ai loro veicoli elettrici.

Valutazione e Analisi della Situazione

In questa sezione, parleremo di un’analisi e valutazione complete di dieci sistemi di protezione della privacy che utilizzano la fusione di tecnologie blockchain e AI che sono stati proposti negli ultimi anni. La valutazione si concentra su cinque caratteristiche principali di questi metodi proposti, tra cui la gestione dell’autorità, la protezione dei dati, il controllo di accesso, la scalabilità e la sicurezza della rete, e discute anche i punti di forza, le debolezze e le aree di miglioramento potenziali. È l’integrazione unica delle tecnologie AI e blockchain che ha aperto la strada a nuove idee e soluzioni per una maggiore protezione della privacy. Per riferimento, l’immagine seguente mostra diverse metriche di valutazione utilizzate per derivare i risultati analitici per l’applicazione combinata delle tecnologie blockchain e AI.

Gestione dell’Autorità

Il controllo di accesso è una tecnologia di sicurezza e privacy utilizzata per limitare l’accesso di un utente alle risorse autorizzate in base a regole, set di istruzioni, politiche, salvaguardando l’integrità dei dati e la sicurezza del sistema. Esiste un sistema di gestione della privacy dei parcheggi intelligente che utilizza un modello di controllo di accesso basato su ruoli o RBAC per gestire le autorizzazioni. Nel framework, ogni utente viene assegnato uno o più ruoli e viene classificato in base ai ruoli, consentendo al sistema di controllare le autorizzazioni di accesso agli attributi. Gli utenti nella rete possono utilizzare il loro indirizzo blockchain per verificare la loro identità e ottenere l’accesso alle autorizzazioni degli attributi.

Controllo di Accesso

Il controllo di accesso è uno dei fondamenti chiave della protezione della privacy, limitando l’accesso in base all’appartenenza a un gruppo e all’identità dell’utente per garantire che solo gli utenti autorizzati possano accedere a risorse specifiche a cui sono autorizzati, proteggendo così il sistema da accessi indesiderati o forzati.

La tecnologia dell’identità digitale è un approccio emergente per le applicazioni IoT che può fornire un accesso sicuro e protetto, garantendo la privacy dei dati e dei dispositivi. Il metodo propone di utilizzare una serie di politiche di controllo di accesso basate su primitivi crittografici e tecnologia di identità digitale o DIT per proteggere la sicurezza delle comunicazioni tra entità come droni, server cloud e server di stazione di terra (GSS). Una volta completata la registrazione dell’entità, le credenziali vengono memorizzate nella memoria. La tabella inclusa di seguito riassume i tipi di difetti nel framework.

Protezione dei Dati

La protezione dei dati si riferisce a misure che includono la crittografia dei dati, il controllo di accesso, la sicurezza dell’audit e la copia di backup dei dati per garantire che i dati dell’utente non vengano acceduti illegalmente, manipolati o persi. Quando si tratta di elaborazione dei dati, tecnologie come la maschera dei dati, l’anonimizzazione dei dati, l’isolamento dei dati e la crittografia dei dati possono essere utilizzate per proteggere i dati dall’accesso non autorizzato e dalle perdite. Inoltre, tecnologie di crittografia come la crittografia omodifica, la protezione della privacy differenziale, gli algoritmi di firma digitale, gli algoritmi di crittografia asimmetrica e gli algoritmi di hash possono prevenire l’accesso non autorizzato e illegale da parte di utenti non autorizzati e garantire la riservatezza dei dati.

Sicurezza della Rete

La sicurezza della rete è un campo ampio che comprende diversi aspetti, tra cui garantire la riservatezza e l’integrità dei dati, prevenire gli attacchi di rete e proteggere il sistema da virus e software maligni. Per garantire la sicurezza, l’affidabilità e la sicurezza del sistema, è necessario adottare una serie di architetture di rete sicure e protocolli di sicurezza e misure di sicurezza. Inoltre, analizzare e valutare le minacce di rete e creare meccanismi di difesa e strategie di sicurezza corrispondenti sono essenziali per migliorare l’affidabilità e la sicurezza del sistema.

Scalabilità

La scalabilità si riferisce alla capacità di un sistema di gestire grandi quantità di dati o un numero crescente di utenti. Quando si progetta un sistema scalabile, gli sviluppatori devono considerare le prestazioni del sistema, la memorizzazione dei dati, la gestione dei nodi, la trasmissione e molti altri fattori. Inoltre, quando si garantisce la scalabilità di un framework o di un sistema, gli sviluppatori devono considerare la sicurezza del sistema per prevenire violazioni dei dati, perdite di dati e altri rischi di sicurezza.

Gli sviluppatori hanno progettato un sistema in conformità con le regole di protezione dei dati dell’Unione Europea o GDPR memorizzando le informazioni relative alla privacy e i metadati dell’opera d’arte in un sistema di file distribuito che esiste al di fuori della catena. I metadati dell’opera d’arte e i token digitali vengono memorizzati in OrbitDB, un sistema di memorizzazione dei dati che utilizza più nodi per memorizzare i dati e migliorare così la sicurezza e la privacy dei dati. Il sistema distribuito al di fuori della catena disperde la memorizzazione dei dati e migliora la scalabilità del sistema.

Analisi della Situazione

L’unione delle tecnologie AI e blockchain ha portato allo sviluppo di un sistema che si concentra fortemente sulla protezione della privacy, dell’identità e dei dati degli utenti. Sebbene i sistemi di protezione della privacy dei dati AI affrontino ancora alcune sfide come la sicurezza della rete, la protezione dei dati, la scalabilità e il controllo di accesso, è fondamentale considerare e valutare questi problemi in base a considerazioni pratiche durante la fase di progettazione in modo completo. Man mano che la tecnologia si sviluppa e progredisce ulteriormente, le applicazioni si espandono e i sistemi di protezione della privacy costruiti utilizzando AI e blockchain attireranno più attenzione nel prossimo futuro. Sulla base dei risultati della ricerca, degli approcci tecnici e degli scenari di applicazione, possono essere classificati in tre categorie.

- Applicazione del metodo di protezione della privacy nell’industria IoT o Internet delle Cose utilizzando sia la tecnologia blockchain che la tecnologia AI.

- Applicazione del metodo di protezione della privacy nei contratti intelligenti e nei servizi che utilizzano sia la tecnologia blockchain che la tecnologia AI.

- Metodi di analisi dei dati su larga scala che offrono protezione della privacy utilizzando sia la tecnologia blockchain che la tecnologia AI.

Le tecnologie appartenenti alla prima categoria si concentrano sull’implementazione delle tecnologie AI e blockchain per la protezione della privacy nell’industria IoT. Questi metodi utilizzano tecniche di AI per analizzare grandi volumi di dati, sfruttando le caratteristiche decentrate e immutabili della rete blockchain per garantire l’autenticità e la sicurezza dei dati.

Le tecnologie che rientrano nella seconda categoria si concentrano sull’unione delle tecnologie AI e blockchain per una maggiore protezione della privacy, utilizzando i servizi e i contratti intelligenti della blockchain. Questi metodi combinano l’analisi e l’elaborazione dei dati con l’AI e utilizzano la tecnologia blockchain per ridurre la dipendenza da terze parti attendibili e registrare le transazioni.

Infine, le tecnologie che rientrano nella terza categoria si concentrano sull’utilizzo del potenziale delle tecnologie AI e blockchain per raggiungere una maggiore protezione della privacy nell’analisi dei dati su larga scala. Questi metodi mirano a sfruttare le proprietà di decentralizzazione e immutabilità della blockchain per garantire l’autenticità e la sicurezza dei dati, mentre le tecniche di AI garantiscono l’accuratezza dell’analisi dei dati.

Conclusione

In questo articolo, abbiamo parlato di come le tecnologie AI e blockchain possano essere utilizzate in sincronia per migliorare le applicazioni delle tecnologie di protezione della privacy, discutendo le relative metodologie e valutando le cinque caratteristiche principali di queste tecnologie di protezione della privacy. Inoltre, abbiamo anche discusso le limitazioni esistenti dei sistemi attuali. Ci sono alcune sfide nel campo delle tecnologie di protezione della privacy costruite su blockchain e AI che devono ancora essere affrontate, come ad esempio come trovare un equilibrio tra la condivisione dei dati e la conservazione della privacy. La ricerca su come fondere efficacemente le capacità delle tecniche AI e blockchain è in corso e ci sono diversi altri modi per integrare altre tecniche.

- Calcolo Edge

Il calcolo edge mira a raggiungere la decentralizzazione sfruttando il potenziale dei dispositivi edge e IoT per elaborare dati privati e sensibili degli utenti. Poiché l’elaborazione dell’AI richiede l’uso di risorse di calcolo sostanziali, l’utilizzo dei metodi di calcolo edge può consentire la distribuzione di compiti computazionali ai dispositivi edge per l’elaborazione invece di migrare i dati ai servizi cloud o ai server di dati. Poiché i dati vengono elaborati molto vicino al dispositivo edge stesso, il tempo di latenza viene ridotto in modo significativo, così come la congestione della rete, migliorando la velocità e le prestazioni del sistema.

- Meccanismi Multi-Chain

I meccanismi multi-chain hanno il potenziale per risolvere i problemi di archiviazione e prestazioni della blockchain a catena singola, aumentando così la scalabilità del sistema. L’integrazione dei meccanismi multi-chain consente una classificazione dei dati basata su attributi e livelli di privacy distinti, migliorando le capacità di archiviazione e la sicurezza dei sistemi di protezione della privacy.