Anderson का एंगल

‘संरक्षित’ छवियों को चोरी करना एआई के साथ आसान, कठिन नहीं

नई रिसर्च से पता चलता है कि एआई छवि संपादन को ब्लॉक करने के लिए डिज़ाइन किए गए वॉटरमार्किंग टूल्स उल्टा पड़ सकते हैं। स्टेबल डिफ्यूजन जैसे मॉडल्स को बदलाव करने से रोकने के बजाय, कुछ सुरक्षा वास्तव में मदद एआई को संपादन प्रॉम्प्ट्स का पालन करने में मदद करती है, जिससे अवांछित हेरफेर और भी आसान हो जाता है।

कंप्यूटर विजन साहित्य में एक उल्लेखनीय और मजबूत धारा है जो एआई मॉडल्स में प्रशिक्षित होने से या सीधे छवि-से-छवि एआई प्रक्रियाओं में उपयोग किए जाने से कॉपीराइटेड छवियों की रक्षा करने के लिए समर्पित है। इस प्रकार की प्रणालियाँ आमतौर पर लेटेंट डिफ्यूजन मॉडल्स (एलडीएम) जैसे स्टेबल डिफ्यूजन और फ्लक्स पर लक्षित होती हैं, जो छवियों को एनकोड और डिकोड करने के लिए नॉइज़-आधारित प्रक्रियाओं का उपयोग करते हैं।

सामान्य दिखने वाली छवियों में विरोधी नॉइज़ डालकर, यह संभव है कि छवि डिटेक्टर्स को गलत तरीके से छवि सामग्री का अनुमान लगाने के लिए मजबूर किया जाए, और छवि-उत्पन्न करने वाली प्रणालियों को कॉपीराइटेड डेटा का शोषण करने से रोका जा सके:

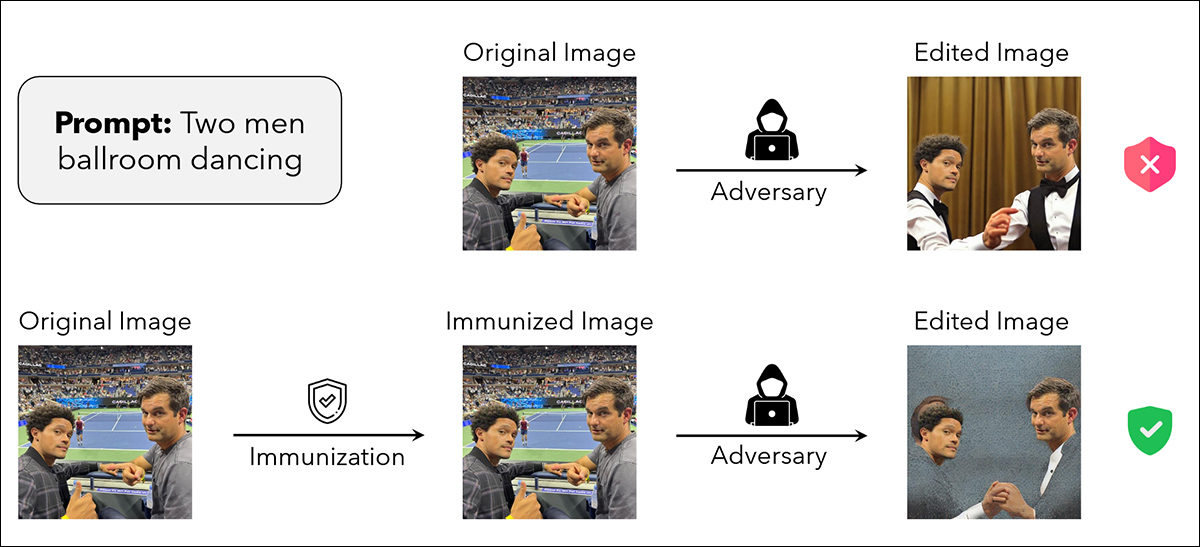

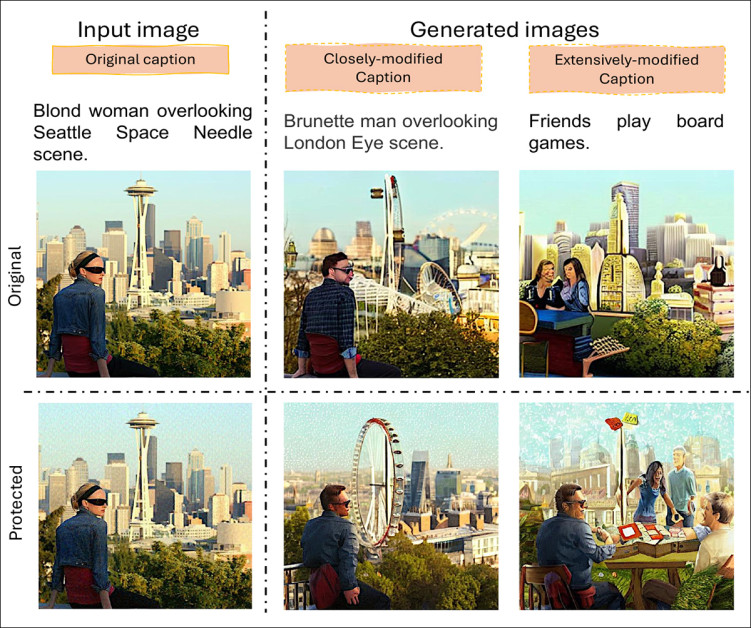

एमआईटी पेपर ‘रेजिंग द कॉस्ट ऑफ मैलिशियस एआई-पावर्ड इमेज एडिटिंग’ से, एक स्रोत छवि को हेरफेर के खिलाफ ‘इम्यूनाइज़’ किए जाने के उदाहरण (निचली पंक्ति में)। स्रोत: https://arxiv.org/pdf/2302.06588

चूंकि 2023 में स्टेबल डिफ्यूजन के वेब-स्क्रैप्ड इमेजरी (包括 कॉपीराइटेड इमेजरी) के खिलाफ कलाकारों की प्रतिक्रिया हुई, शोध दृश्य ने इसी विषय पर कई भिन्नताएं उत्पन्न की हैं – यह विचार कि तस्वीरें हेरफेर से बचाव के लिए अदृश्य रूप से ‘जहर’ दी जा सकती हैं, बिना छवि की गुणवत्ता को प्रभावित किए, औसत दर्शक के लिए।

सभी मामलों में, लगाए गए विकृति की तीव्रता के बीच एक सीधा संबंध है, जिस हद तक छवि बाद में सुरक्षित है, और जिस हद तक छवि उतनी अच्छी नहीं दिखती जितनी उसे दिखनी चाहिए:

हालांकि शोध पीडीएफ की गुणवत्ता समस्या को पूरी तरह से चित्रित नहीं करती है, अधिक विरोधी विकृति गुणवत्ता की तुलना में सुरक्षा के लिए बलिदान करती है। यहां हम 2020 के ‘फॉक्स’ परियोजना में गुणवत्ता विकृतियों के प्रदर्शन को देखते हैं, जिसका नेतृत्व शिकागो विश्वविद्यालय ने किया था। स्रोत: https://arxiv.org/pdf/2002.08327

विशेष रूप से कलाकारों के लिए जो अपने शैलियों की अनधिकृत अपनाने से बचाव करना चाहते हैं, ऐसी प्रणालियों की क्षमता है न केवल गुमनामी और अन्य जानकारी को छिपाने में, बल्कि एक एआई प्रशिक्षण प्रक्रिया को यह विश्वास दिलाने में भी कि यह वास्तव में देख रहा है जो यह नहीं है, ताकि सेमेंटिक और दृश्य डोमेन के बीच संबंध ‘सुरक्षित’ प्रशिक्षण डेटा के लिए नहीं बनते हैं (अर्थात, एक प्रॉम्प्ट जैसे ‘पॉल क्ली की शैली में’)।

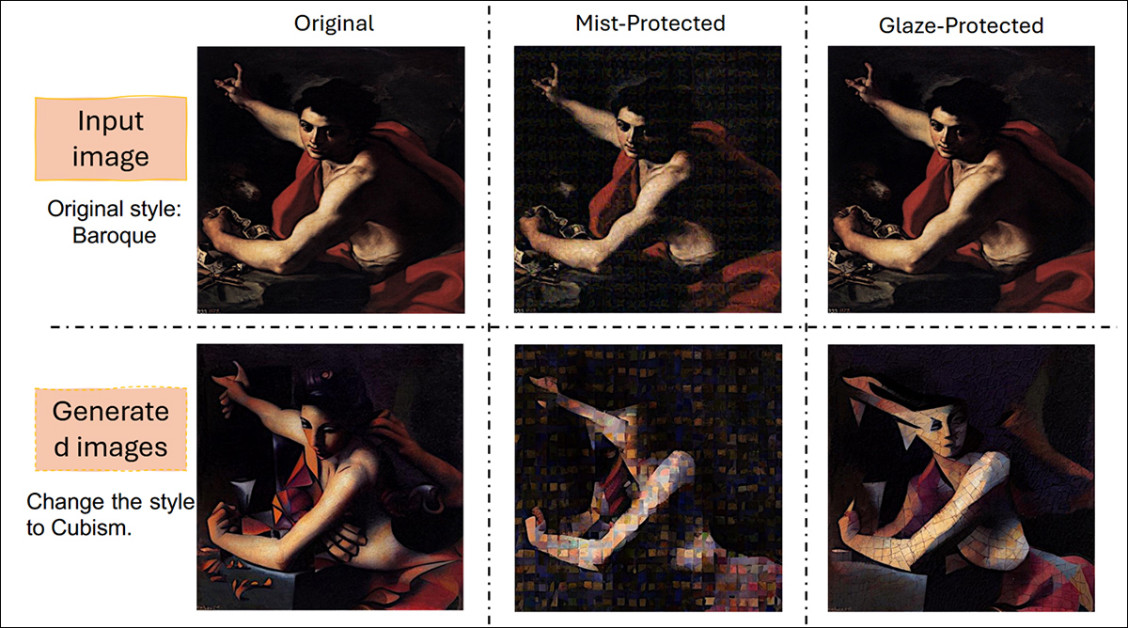

मिस्ट और ग्लेज़ दो लोकप्रिय इंजेक्शन विधियां हैं जो कॉपीराइटेड शैलियों का उपयोग एआई वर्कफ़्लो और प्रशिक्षण दिनचर्या में करने के प्रयासों को रोकने या कम से कम बाधित करने में सक्षम हैं। स्रोत: https://arxiv.org/pdf/2506.04394

आपना गोल

अब, अमेरिका से नई रिसर्च ने न केवल यह पाया है कि विकृतियां छवि की रक्षा करने में विफल हो सकती हैं, बल्कि विकृति जोड़ने से वास्तव में सुधार हो सकता है छवि की शोषणक्षमता में सभी एआई प्रक्रियाओं में जिनके खिलाफ विकृति सुरक्षा के लिए डिज़ाइन की गई है।

लेख में कहा गया है:

‘हमारे प्रयोगों में विभिन्न विकृति-आधारित छवि सुरक्षा विधियों के साथ कई डोमेन (प्राकृतिक दृश्य छवियों और कलाकृतियों) और संपादन कार्यों (छवि-से-छवि उत्पन्न और शैली संपादन) में, हम यह खोजते हैं कि ऐसी सुरक्षा पूरी तरह से इस लक्ष्य को प्राप्त नहीं करती है।

‘अधिकांश परिदृश्यों में, विकृति-आधारित संपादन से सुरक्षित छवियों का उत्पन्न एक वांछनीय आउटपुट छवि है जो सटीक रूप से मार्गदर्शन प्रॉम्प्ट का पालन करता है।

‘हमारे निष्कर्ष सुझाव देते हैं कि छवियों में शोर जोड़ने से परिणामस्वरूप उत्पन्न प्रक्रिया के दौरान दिए गए पाठ प्रॉम्प्ट्स के साथ उनका संबंध बढ़ सकता है, जिससे अनहोनी परिणाम जैसे बेहतर परिणामी संपादन हो सकते हैं।

‘अतः, हम तर्क देते हैं कि विकृति-आधारित विधियां छवि सुरक्षा के लिए पर्याप्त समाधान प्रदान नहीं कर सकती हैं।’

परीक्षणों में, सुरक्षित छवियों को दो परिचित एआई संपादन परिदृश्यों के सामने प्रस्तुत किया गया: सीधे छवि-से-छवि उत्पन्न और शैली हस्तांतरण. ये प्रक्रियाएं उन सामान्य तरीकों को प्रतिबिंबित करती हैं जिनसे एआई मॉडल सुरक्षित सामग्री का शोषण कर सकते हैं, या तो छवि को सीधे बदलकर या अपने शैलीगत गुणों को कहीं और उपयोग के लिए उधार लेकर।

सुरक्षित छवियों को मानक स्रोतों से फोटोग्राफी और कलाकृति से लिया गया था, और इन्हें उन पाइपलाइन्स के माध्यम से चलाया गया ताकि यह देखा जा सके कि जोड़ी गई विकृतियां संपादन को ब्लॉक या खराब कर सकती हैं या नहीं।

इसके बजाय, सुरक्षा की उपस्थिति अक्सर मॉडल के प्रॉम्प्ट्स के साथ संरेखण को तेज करने के लिए प्रतीत हुई, जिससे साफ और सटीक आउटपुट उत्पन्न हुए जो नई निर्देशों से मेल खाते थे।

लेखक सलाह देते हैं कि यह बहुत लोकप्रिय सुरक्षा विधि एक झूठी सुरक्षा की भावना प्रदान कर सकती है, और कि किसी भी विकृति-आधारित प्रतिरक्षण दृष्टिकोण को उनके तरीकों के खिलाफ彻ательно परीक्षण किया जाना चाहिए।

विधि

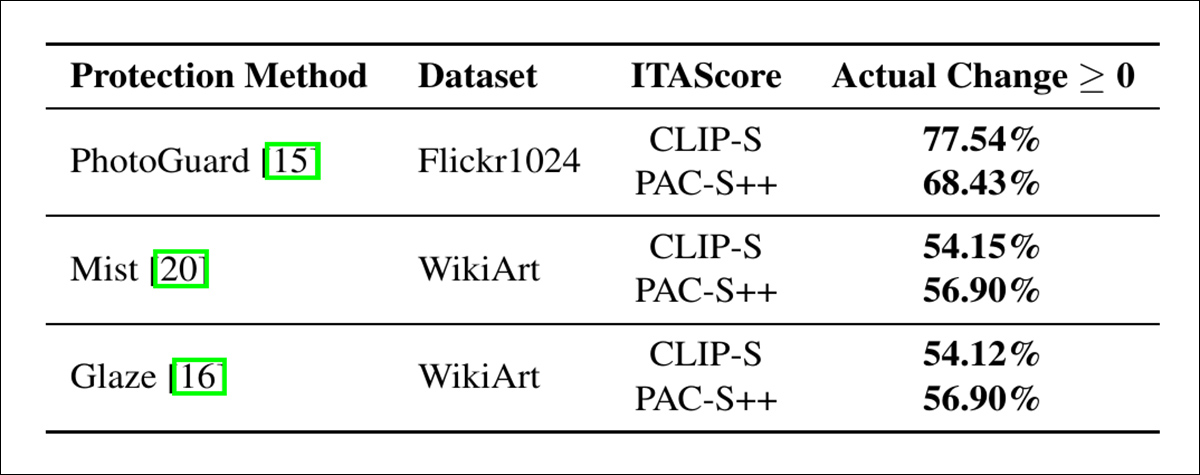

लेखकों ने तीन सुरक्षा विधियों के साथ प्रयोग चलाए जो सावधानी से डिज़ाइन की गई विरोधी विकृतियों को लागू करते हैं: फोटोगार्ड; मिस्ट; और ग्लेज.

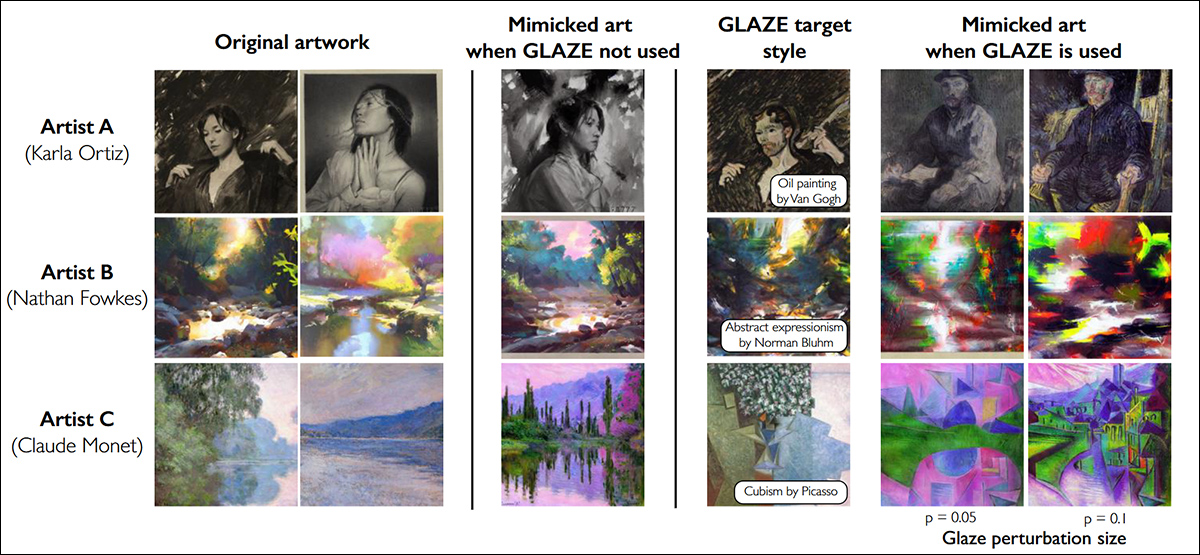

ग्लेज़, लेखकों द्वारा परीक्षण की गई फ्रेमवर्क, तीन कलाकारों के लिए ग्लेज़ सुरक्षा उदाहरणों को दर्शाती है। पहली दो कॉलम मूल कलाकृतियों को दिखाते हैं; तीसरा कॉलम सुरक्षा के बिना अनुकरण परिणाम दिखाता है; चौथा, शैली-स्थानांतरण संस्करणों को दिखाता है जो क्लोक ऑप्टिमाइजेशन के लिए उपयोग किए जाते हैं, साथ ही लक्ष्य शैली नाम। पांचवां और छठा कॉलम पी = 0.05 और पी = 0.1 के विकृति स्तरों पर क्लोकिंग लागू करने के साथ अनुकरण परिणाम दिखाते हैं। सभी परिणाम स्टेबल डिफ्यूजन मॉडल का उपयोग करते हैं। स्रोत: https://arxiv.org/pdf/2302.04222

फोटोगार्ड को प्राकृतिक दृश्य छवियों पर लागू किया गया था, जबकि मिस्ट और ग्लेज़ का उपयोग कलाकृतियों (अर्थात ‘कलात्मक शैलियों’) पर किया गया था।

परीक्षणों ने दोनों प्राकृतिक और कलात्मक छवियों को शामिल किया ताकि संभावित वास्तविक दुनिया के उपयोगों को प्रतिबिंबित किया जा सके। प्रत्येक विधि की प्रभावशीलता का मूल्यांकन यह देखकर किया गया था कि क्या एक एआई मॉडल अभी भी वास्तविक और प्रॉम्प्ट-संबंधित आउटपुट उत्पन्न कर सकता है जब सुरक्षित छवियों पर काम कर रहा हो; यदि परिणामी छवियां आश्वस्त और प्रॉम्प्ट्स से मेल खाती थीं, तो सुरक्षा को विफल माना जाता था।

स्टेबल डिफ्यूजन वी1.5 का उपयोग प्री-प्रशिक्षित छवि जनरेटर के रूप में शोधकर्ताओं के संपादन कार्यों के लिए किया गया था। पांच बीज का चयन पुनरुत्पादन को सुनिश्चित करने के लिए किया गया था: 9222, 999, 123, 66, और 42. सभी अन्य जनरेशन सेटिंग्स, जैसे कि मार्गदर्शन स्केल, ताकत, और कुल चरण, फोटोगार्ड प्रयोगों में उपयोग किए जाने वाले डिफ़ॉल्ट मानों का पालन किया।

फोटोगार्ड को फ्लिकर8के डेटासेट पर परीक्षण किया गया था, जिसमें 8,000 से अधिक छवियां थीं जो प्रत्येक में पांच कैप्शन से जुड़ी हुई थीं।

विरोधी विचार

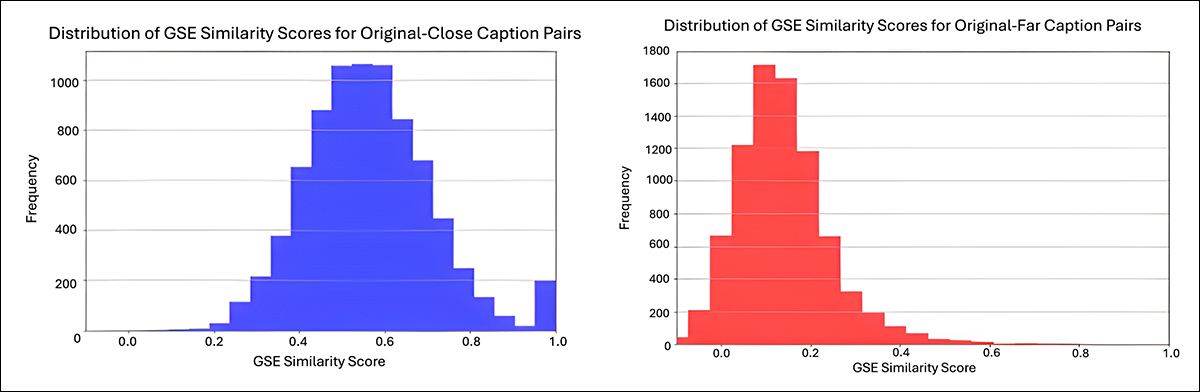

दो सेट संशोधित कैप्शन बनाए गए थे प्रत्येक छवि के पहले कैप्शन से क्लॉड सोनेट 3.5 की मदद से। एक सेट में प्रॉम्प्ट शामिल थे जो संदर्भ में निकट थे मूल कैप्शन के; दूसरे सेट में प्रॉम्प्ट शामिल थे जो संदर्भ में दूर थे।

उदाहरण के लिए, मूल कैप्शन ‘एक युवा लड़की एक गुलाबी पोशाक में एक लकड़ी के केबिन में जा रही है’ से, एक निकट प्रॉम्प्ट होगा ‘एक युवा लड़का एक नीली शर्ट में एक ईंट के घर में जा रहा है’. इसके विपरीत, एक दूर प्रॉम्प्ट होगा ‘दो बिल्लियां एक सोफे पर आराम कर रही हैं’.

निकट प्रॉम्प्ट्स का निर्माण किया गया था संज्ञा और विशेषणों को समानार्थी शब्दों से बदलकर; दूर प्रॉम्प्ट्स का निर्माण किया गया था मॉडल को निर्देश देकर कि वे बहुत अलग संदर्भ वाले कैप्शन बनाएं।

सभी उत्पन्न कैप्शन की गुणवत्ता और सेमेंटिक प्रासंगिकता के लिए मैनुअल जांच की गई। गूगल के यूनिवर्सल सेंटेंस एनकोडर का उपयोग मूल और संशोधित कैप्शन के बीच सेमेंटिक समानता स्कोर की गणना के लिए किया गया था:

पूरक सामग्री से, फ्लिकर8के परीक्षणों में उपयोग किए गए संशोधित कैप्शन के लिए सेमेंटिक समानता वितरण। बायीं ओर का ग्राफ निकट संशोधित कैप्शन के लिए समानता स्कोर दिखाता है, जो लगभग 0.6 के आसपास औसत है। दायीं ओर का ग्राफ व्यापक रूप से संशोधित कैप्शन दिखाता है, जो लगभग 0.1 के आसपास औसत है, मूल कैप्शन से अधिक सेमेंटिक दूरी को प्रतिबिंबित करता है। मान गूगल के यूनिवर्सल सेंटेंस एनकोडर का उपयोग करके गणना किए गए थे। स्रोत: https://sigport.org/sites/default/files/docs/IncompleteProtection_SM_0.pdf

प्रत्येक छवि, साथ ही इसके सुरक्षित संस्करण के साथ, दोनों निकट और दूर प्रॉम्प्ट्स का उपयोग करके संपादित किया गया था। ब्लाइंड/रेफरेंसलेस इमेज स्पेशल क्वालिटी ईवैल्यूएटर (ब्रिस्क) का उपयोग छवि गुणवत्ता का मूल्यांकन करने के लिए किया गया था:

फोटोगार्ड द्वारा सुरक्षित प्राकृतिक फोटोग्राफ पर छवि-से-छवि उत्पन्न परिणाम। विकृतियों की उपस्थिति के बावजूद, स्टेबल डिफ्यूजन वी1.5 ने संपादन प्रॉम्प्ट्स में छोटे और बड़े सेमेंटिक परिवर्तनों का पालन किया, वास्तविक आउटपुट उत्पन्न करते हुए जो नई निर्देशों से मेल खाते थे।

मेट्रिक्स

यह देखने के लिए कि सुरक्षा एआई संपादन के साथ कितनी अच्छी तरह हस्तक्षेप करती है, शोधकर्ताओं ने मापा कि अंतिम छवियां कितनी अच्छी तरह निर्देशों से मेल खाती हैं, तुलना प्रणाली का उपयोग करके जो छवि सामग्री की तुलना पाठ प्रॉम्प्ट से करती है, यह देखने के लिए कि वे कितनी अच्छी तरह संरेखित होती हैं।

इस उद्देश्य के लिए, सीएलआईपी-एस मेट्रिक का उपयोग एक मॉडल का उपयोग करके किया जाता है जो दोनों छवियों और पाठ को समझ सकता है ताकि यह जांचा जा सके कि वे कितने समान हैं, जबकि पीएसी-एस++, मानव अनुमान के करीब तुलना को संरेखित करने के लिए एआई द्वारा बनाए गए अतिरिक्त नमूनों को जोड़ता है।

इन इमेज-टेक्स्ट संरेखण (आईटीए) स्कोर यह दर्शाते हैं कि एआई ने सुरक्षित छवि को संशोधित करते समय निर्देशों का पालन कितनी अच्छी तरह किया है: यदि एक सुरक्षित छवि अभी भी एक उच्च संरेखण वाला आउटपुट उत्पन्न करती है, तो यह माना जाता है कि सुरक्षा संपादन को ब्लॉक करने में विफल रही है।

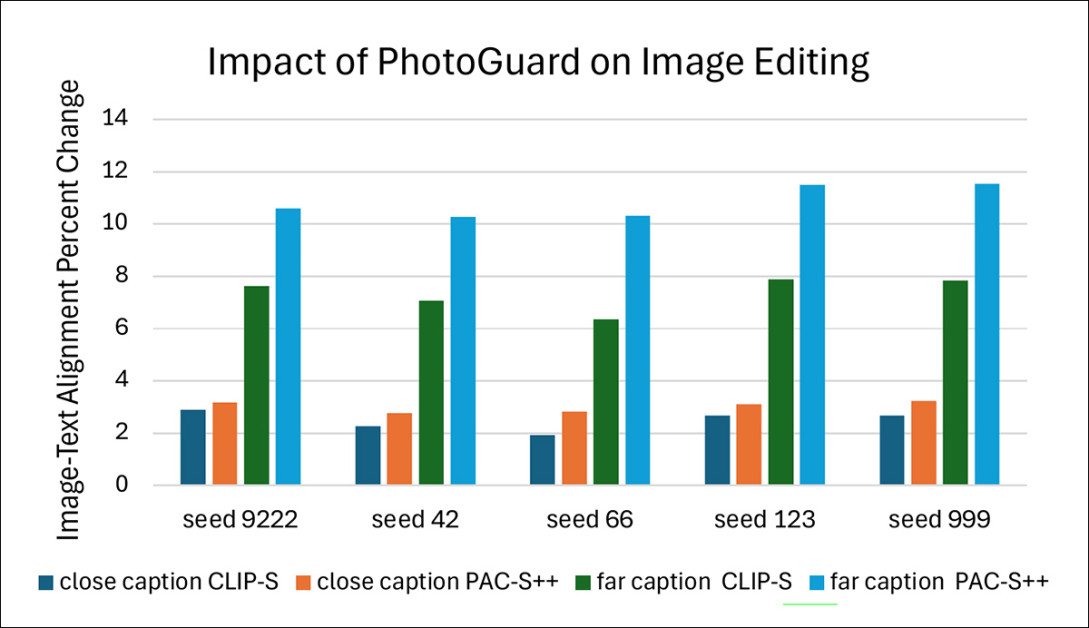

पांच बीजों के साथ फ्लिकर8के डेटासेट पर सुरक्षा का प्रभाव, निकट और दूर प्रॉम्प्ट्स का उपयोग करते हुए। छवि-पाठ संरेखण को सीएलआईपी-एस और पीएसी-एस++ स्कोर का उपयोग करके मापा गया था।

शोधकर्ताओं ने यह देखा कि एआई ने सुरक्षित छवियों को संपादित करते समय प्रॉम्प्ट्स का पालन कितनी अच्छी तरह किया है, असुरक्षित लोगों की तुलना में। उन्होंने पहले दोनों के बीच वास्तविक परिवर्तन को देखा, फिर इसे स्केल किया एक प्रतिशत परिवर्तन बनाने के लिए, जिससे परिणामों की तुलना करना आसान हो जाता है।

यह प्रक्रिया यह प्रकट करने के लिए सामने आई कि सुरक्षा ने एआई को प्रॉम्प्ट्स का पालन करना कठिन या आसान बना दिया है। परीक्षणों को पांच बार दोहराया गया था, विभिन्न यादृच्छिक बीजों का उपयोग करते हुए, दोनों छोटे और बड़े परिवर्तनों को शामिल करते हुए मूल कैप्शन में।

कला हमला

प्राकृतिक फोटोग्राफ के परीक्षणों के लिए, फ्लिकर1024 डेटासेट का उपयोग किया गया था, जिसमें एक हजार से अधिक उच्च गुणवत्ता वाली छवियां शामिल थीं। प्रत्येक छवि को प्रॉम्प्ट्स के साथ संपादित किया गया था जो इस पैटर्न का पालन करते थे: ‘शैली को [वी] में बदलें’, जहां [वी] सात प्रसिद्ध कला शैलियों में से एक का प्रतिनिधित्व करता था: क्यूबिज्म; पोस्ट-इंप्रेशनिज्म; इंप्रेशनिज्म; सरियलिज्म; बारोक; फोविज्म; और पुनर्जागरण।

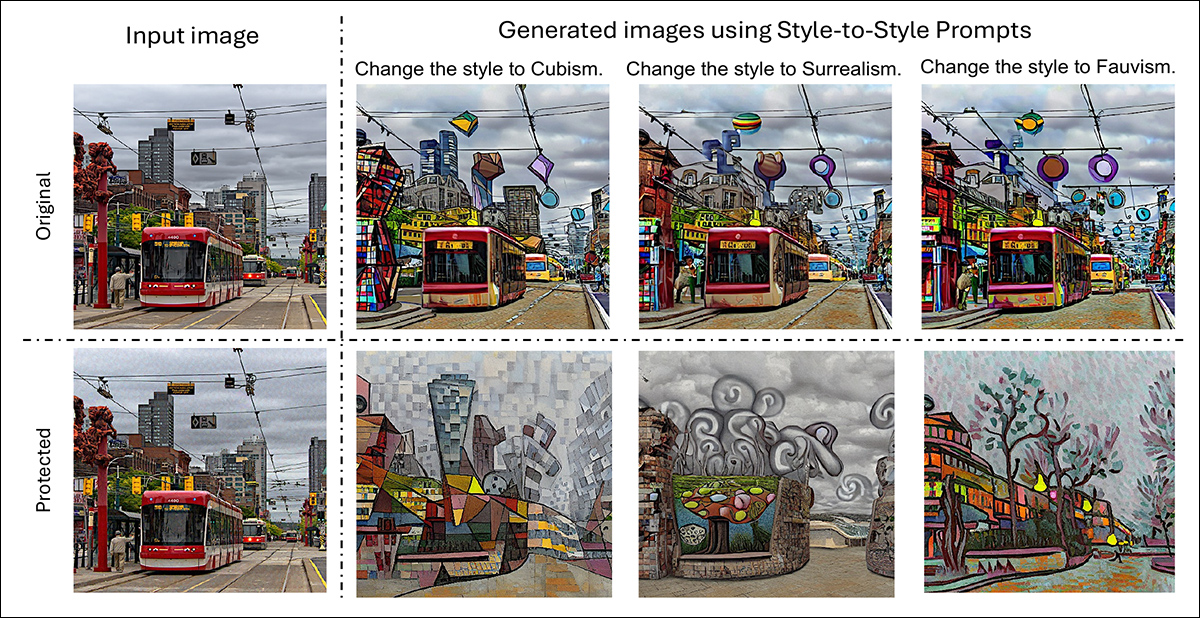

प्रक्रिया में मूल छवियों पर फोटोगार्ड लागू करना, सुरक्षित संस्करण उत्पन्न करना, और फिर दोनों सुरक्षित और असुरक्षित छवियों को एक ही सेट के शैली हस्तांतरण संपादन के माध्यम से चलाना शामिल था:

मूल और सुरक्षित संस्करण एक प्राकृतिक दृश्य छवि का, प्रत्येक को क्यूबिज्म, सरियलिज्म, और फोविज्म शैलियों में संपादित किया गया।

कलाकृतियों पर सुरक्षा विधियों का परीक्षण करने के लिए, शैली हस्तांतरण विकीआर्ट डेटासेट की छवियों पर किया गया था, जो विभिन्न कलात्मक शैलियों का संग्रह है। संपादन प्रॉम्प्ट्स ने उसी प्रारूप का पालन किया जैसा पहले था, एआई को एक यादृच्छिक रूप से चुनी गई, असंबंधित शैली में बदलने के लिए निर्देशित किया।

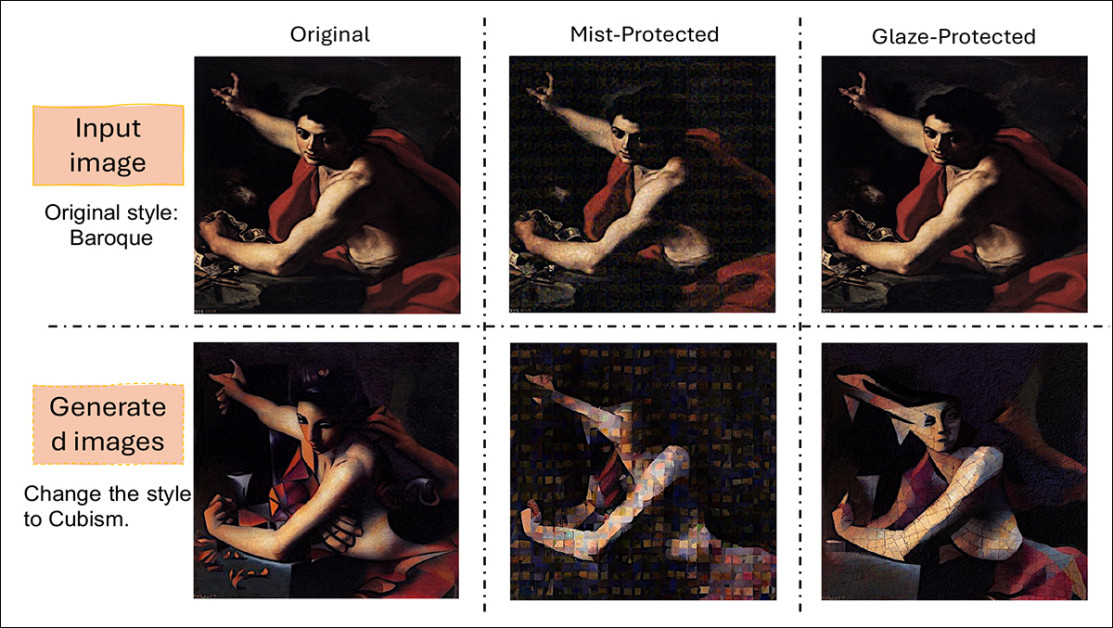

ग्लेज़ और मिस्ट सुरक्षा विधियों को छवियों पर लागू किया गया था trước संपादन, जिससे शोधकर्ताओं को यह देखने की अनुमति मिली कि प्रत्येक रक्षा शैली हस्तांतरण परिणामों को कितनी अच्छी तरह से ब्लॉक या विकृत कर सकती है:

कलाकृतियों पर सुरक्षा विधियों का प्रभाव। मूल बारोक छवि को मिस्ट और ग्लेज़ द्वारा सुरक्षित संस्करणों के साथ दिखाया गया है। क्यूबिज्म शैली हस्तांतरण लागू करने के बाद, प्रत्येक सुरक्षा द्वारा अंतिम आउटपुट को कैसे बदला जाता है, यह देखा जा सकता है।

शोधकर्ताओं ने तुलना को गुणात्मक रूप से भी परीक्षण किया:

शैली हस्तांतरण संपादन के बाद छवि-पाठ संरेखण स्कोर में परिवर्तन।

इन परिणामों पर, लेखक टिप्पणी करते हैं:

‘परिणाम विरोधी विकृतियों के लिए सुरक्षा की एक महत्वपूर्ण सीमा को उजागर करते हैं। विकृतियों के बजाय संरेखण को बाधित करने के, विरोधी विकृतियां अक्सर प्रॉम्प्ट्स के प्रति जनरेटिव मॉडल की प्रतिक्रिया को बढ़ाती हैं, जिससे शोषणकर्ताओं को अपने उद्देश्यों के साथ अधिक संरेखित आउटपुट उत्पन्न करने में सक्षम बनाती हैं। ऐसी सुरक्षा छवि संपादन प्रक्रिया में विघटनकारी नहीं है और अवैध सामग्री की प्रतिलिपि बनाने से रोकने में सक्षम नहीं हो सकती है।

‘विरोधी विकृतियों का उपयोग करने के अनपेक्षित परिणाम मौजूदा विधियों में कमजोरियों को प्रकट करते हैं और अधिक प्रभावी सुरक्षा तकनीकों की तत्काल आवश्यकता पर जोर देते हैं। ‘

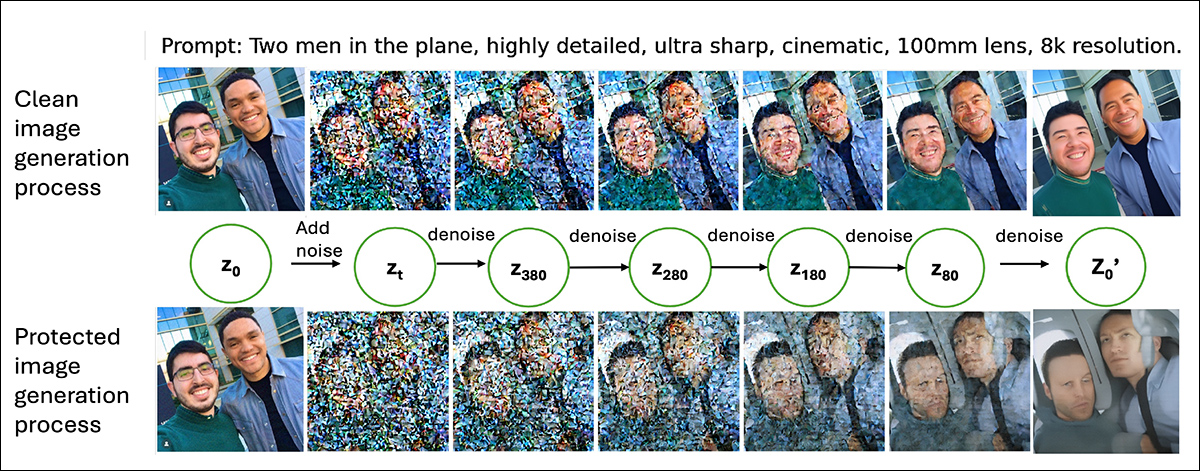

लेखकों का कहना है कि अप्रत्याशित परिणामों का कारण यह है कि कैसे विकृति मॉडल काम करते हैं: एलडीएम छवियों को संपादित करने के लिए पहले उन्हें एक संकुचित संस्करण में परिवर्तित करते हैं जिसे लेटेंट कहा जाता है; नॉइज़ को तब इस लेटेंट में जोड़ा जाता है कई चरणों के माध्यम से, जब तक कि डेटा लगभग यादृच्छिक नहीं हो जाता।

मॉडल उत्पन्न करने के दौरान इस प्रक्रिया को उल्टा करता है, प्रत्येक चरण में नॉइज़ को हटाता है। प्रत्येक चरण में, पाठ प्रॉम्प्ट नॉइज़ को कैसे साफ किया जाना चाहिए, इसे आकार देने में मदद करता है, जिससे छवि धीरे-धीरे प्रॉम्प्ट से मेल खाती है:

एक असुरक्षित छवि और एक फोटोगार्ड-सुरक्षित छवि से उत्पन्न छवियों के बीच तुलना, मध्यवर्ती लेटेंट राज्यों को छवियों में वापस परिवर्तित करने के लिए दृश्यीकरण के लिए।

सुरक्षा विधियां मूल छवि में जोड़े जाने वाले अतिरिक्त नॉइज़ की छोटी मात्रा होती हैं। जबकि ये विकृतियां शुरू में नगण्य होती हैं, वे तब जमा हो जाती हैं जब मॉडल अपनी खुद की नॉइज़ परतें लागू करता है।

यह निर्माण छवि के अधिक भागों को ‘अनिश्चित’ छोड़ देता है जब मॉडल नॉइज़ को हटाना शुरू करता है। अधिक अनिश्चितता के साथ, मॉडल प्रॉम्प्ट पर अधिक भारी रूप से निर्भर करता है ताकि缺失 विवरण को भरा जा सके, प्रॉम्प्ट को सामान्य से भी अधिक प्रभाव देता है।

वास्तव में, सुरक्षा यह सुनिश्चित करती है कि एआई छवि को प्रॉम्प्ट से मेल खाने के लिए फिर से आकार देना आसान हो, मुश्किल नहीं।

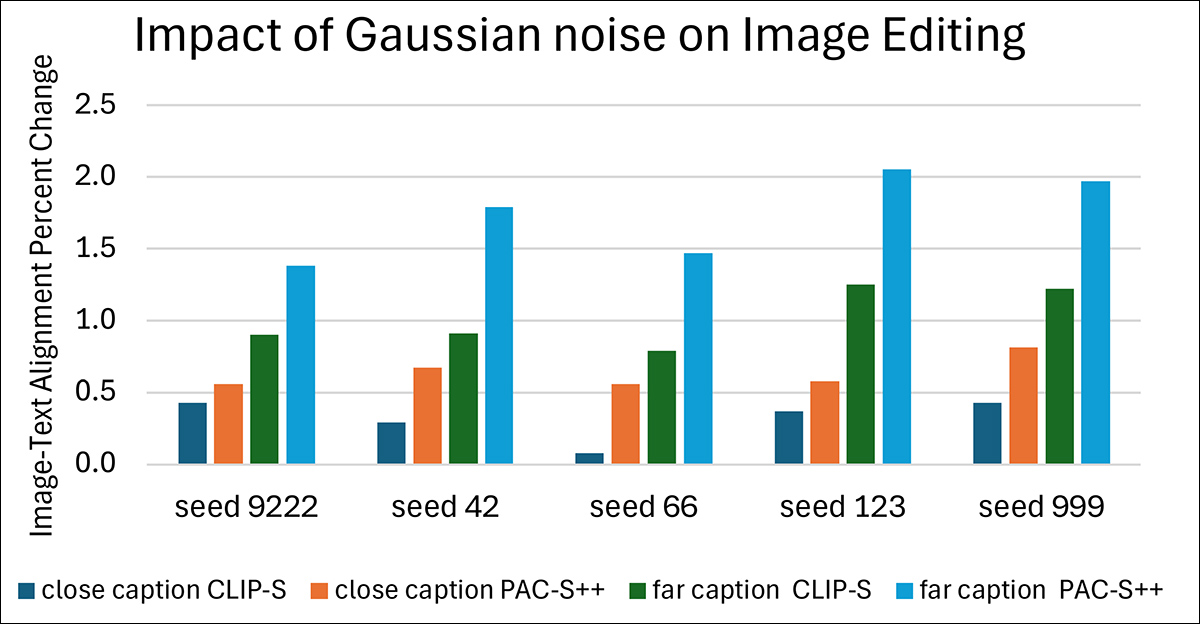

अंत में, लेखकों ने एक परीक्षण चलाया जिसमें रेज़िंग द कॉस्ट ऑफ मैलिशियस एआई-पावर्ड इमेज एडिटिंग पेपर से क्राफ्ट की गई विकृतियों को शुद्ध गॉसियन नॉइज़ के साथ प्रतिस्थापित किया गया था।

परिणाम उसी पैटर्न का पालन करते थे जो पहले देखा गया था: सभी परीक्षणों में, प्रतिशत परिवर्तन मान सकारात्मक रहे। यहां तक कि यह यादृच्छिक, असंरचित नॉइज़ भी प्रॉम्प्ट्स के साथ छवियों के संबंध को मजबूत करने के लिए पर्याप्त था:

फ्लिकर8के डेटासेट पर सिम्युलेटेड सुरक्षा का प्रभाव जिसमें गॉसियन नॉइज़ का उपयोग किया गया था।

यह अंतर्निहित व्याख्या का समर्थन करता है कि जोड़ा गया कोई भी नॉइज़, इसके डिज़ाइन की परवाह किए बिना, पीढ़ी के दौरान मॉडल के लिए अधिक अनिश्चितता पैदा करता है, जिससे पाठ प्रॉम्प्ट अंतिम छवि पर और भी नियंत्रण प्राप्त करता है।

निष्कर्ष

शोध दृश्य एलडीएम कॉपीराइट मुद्दे पर विरोधी विकृति को धक्का दे रहा है, लेकिन कोई भी मजबूत समाधान नहीं निकला है। या तो लगाए गए विकृतियां छवि की गुणवत्ता को बहुत कम कर देती हैं, या पैटर्न हेरफेर और रूपांतरण प्रक्रियाओं के लिए लचीले नहीं होते हैं।

हालांकि, यह एक कठिन सपना है जिसे छोड़ना मुश्किल है, क्योंकि विकल्प ऐसे तीसरे पक्ष की निगरानी और प्रोवेनेंस फ्रेमवर्क जैसे एडोबी के नेतृत्व वाले सी2पीए योजना हो सकते हैं, जो कैमरा सेंसर से छवियों के लिए संरक्षण श्रृंखला को बनाए रखने का प्रयास करते हैं, लेकिन जिसमें सामग्री के साथ कोई अंतर्निहित संबंध नहीं है।

किसी भी मामले में, यदि विरोधी विकृति वास्तव में समस्या को और भी बदतर बना रही है, जैसा कि नई पेपर से पता चलता है, तो क्या इस तरह के साधनों के माध्यम से कॉपीराइट सुरक्षा की खोज ‘रसायन विज्ञान’ के तहत आती है?

सोमवार, 9 जून, 2025 को पहली बार प्रकाशित