Anderson का एंगल

PiedPiper-शैली के विकेन्द्रीकृत अनुमान सेवाएं एआई के लिए?

क्या ‘बिटटोरेंट फॉर एआई’ एक आसन्न संभावना है?

राय माइक जज की मनोरंजक और तेज़ टेक-ब्रो व्यंग्य सिलिकॉन वैली को कल ही पूरा किया है – जिसमें एक समूह सामाजिक रूप से चुनौतीपूर्ण गीक जीनियस एक ‘नया इंटरनेट’ बनाने का प्रयास करते हैं, जिसे पाइप्डपiper कहा जाता है, एक मेश-नेटवर्क के माध्यम से, जो हर किसी के मोबाइल फोन पर स्थापित किया जाता है – मुझे यह देखकर दिलचस्पी हुई कि एचएन समुदाय एक नए प्रस्ताव के साथ जुड़ रहा है, जो इसी तरह का है।

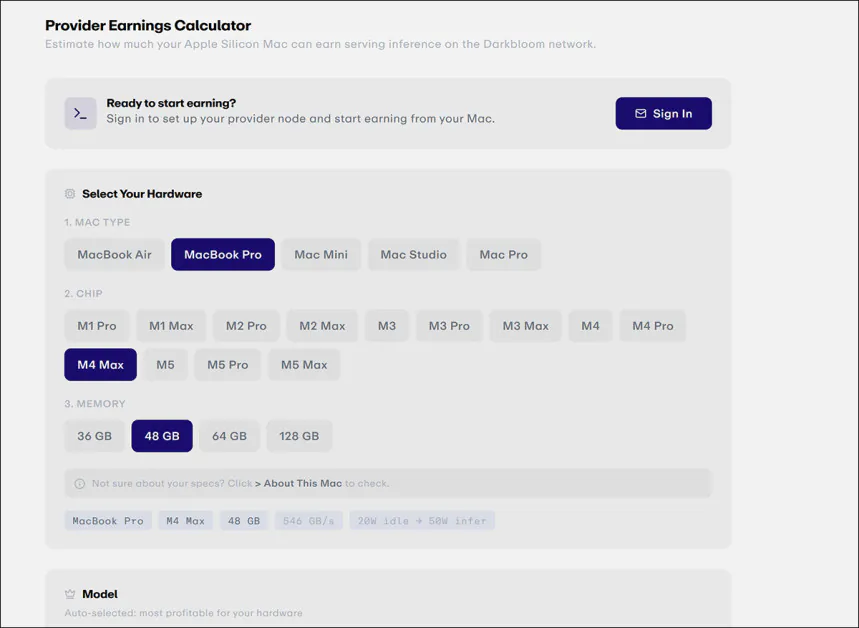

Eigen Labs का DarkBloom एक विकेन्द्रीकृत मेश नेटवर्क के लिए एआई अनुमान की समानवादी धारणा और क्रिप्टो-माइनिंग लाभ के बीच बैठता है, जो Apple Silicon Mac सिस्टम के मालिकों को अपने उपकरण को एक अनुमान नोड में बदलने की अनुमति देता है:

डार्कब्लूम वेबसाइट के अर्निंग्स सेक्शन से, उपयोगकर्ता चुन सकते हैं कि वे कौन से उपकरण किराए पर देना चाहते हैं और कौन से एआई मॉडल उन्हें समर्थन देना चाहते हैं. स्रोत

सिस्टम वर्तमान में टेक्स्ट-आधारित मॉडल जैसे कि एजेंटिक Trinity Mini (3B) और Cohere Transcribe पर केंद्रित है, हालांकि यह विविध छवि-उत्पादक मॉडल जैसे FLUX 2 Klein 4B भी प्रदान करता है:

मॉडलों की श्रृंखला जिसे ‘लैंडलॉर्ड’ चुन सकते हैं और किराए पर देने के लिए, साथ ही मासिक परियोजना आय。

उपयोगकर्ता जो योजना में भाग लेते हैं वे कथित तौर पर इतना पैसा कमा सकते हैं कि वे एक ठोस महीने में अनुमान प्रदान करने के लिए पर्याप्त पैसा कमा सकते हैं ताकि वे नियमित रूप से एक नया मैक जोड़ सकें जो एक बढ़ती श्रृंखला में है, जब तक कि सिद्धांत रूप में, वे एक पूर्ण अनुमान फार्म कमा सकते हैं।

एक ऐसी योजना जो वास्तव में लोकप्रिय हो जाए (यह वर्तमान में एक कोल्ड स्टार्ट समस्या है) उत्साही आकस्मिक उपयोगकर्ताओं को हार्डवेयर की तलाश में वापस ला सकती है, जैसा कि अंतिम महान क्रिप्टोक्यूरेंसी बूम (और बाद के दुर्घटना) में हुआ था।

नहीं इतनी तेजी से

हालांकि, छोटे लोगों के लिए, वह नाव पहले ही चली गई है। एआई की राम की आवश्यकता के अलावा, वैश्विक एआई-सक्षम डेटा सेंटर आउटफिटिंग की मांग हार्डवेयर और सेवाओं की लागत को बढ़ाती है जो सामान्य उपभोक्ता के लिए, जो पहले क्रिप्टो-माइनिंग के लिए राम को एकाधिकार दे सकते थे, क्योंकि गतिविधि की परिधीय प्रकृति के कारण, साथ ही नियामक अनिश्चितता के कारण, जो व्यवसायिक हितों को क्रिप्टो पर सावधानी से रखती थी।

सुपर-सस्ते मैकबुक नियो एक क्रंच-विजयी विकल्प के रूप में उभरा है जो हार्डवेयर की बढ़ती लागत को पार करता है, लेकिन इसका ए18 मोबाइल फोन चिप और 8GB का वीआरएएम इसे एक गंभीर अनुमान मशीन के रूप में प्रतिस्पर्धा में नहीं लाता है।

लेकिन अगर अंत-उपयोगकर्ता एक पूर्ण अनुमान फार्म शुरू करने की कोशिश नहीं कर रहा है, और केवल अपनी वर्तमान अनुपयोगी एम [एन] क्षमता को किराए पर देना चाहता है, तो संभावित आय महत्वपूर्ण लगती है, यदि कोल्ड-स्टार्ट समस्या (एक उच्च मात्रा में भागीदारों पर निर्भर एक चिंता की शुरुआत में एक प्रारंभिक कमी की समस्या) जल्दी से हल हो जाती है, और यदि प्लेटफ़ॉर्म खुद को एक जिज्ञासापूर्ण प्रयोग से अधिक के रूप में विज्ञापित करना शुरू करता है।

अनुमान अलग

हालांकि कई टिप्पणीकारों ने डार्कब्लूम की योजना में पाइप्डपाइपर / टोरेंट-शैली की लोकतंत्र को पहचाना है, अनुमान कार्य इतनी आसानी से विभाज्य नहीं हैं जितना कि एक फिल्म फ़ाइल को कई हैश्ड स्लाइस में विभाजित करना और बाद में इसे एक टोरेंट क्लाइंट में पुनः संयोजित करना।

डार्कब्लूम मॉडल यह प्रस्ताव नहीं कर रहा है कि एक भागीदार के एम [एन] चिप x% एक अनुमान कार्य को संभाले। मुख्यधारा में उपयोग में, केवल कुछ फ्रेमवर्क या विधियां इस तरह के क्रॉस-जीपीयू उपयोग को एकल अनुमान कार्य पर प्राप्त कर सकती हैं, जिनमें एनवीडिया का टेंसरआरटी एलएलएम शामिल है, जो पाइपलाइन समांतर का उपयोग करता है; और डीपस्पीड का शार्डेड अनुमान जो मॉडल समांतर (एमपी) का लाभ उठाता है।

इसके बजाय, आपका डार्कब्लूम-सक्षम मैक एक सूचीबद्ध मॉडल डाउनलोड करेगा और इसे 100% अनुमान के लिए भुगतान करने वाले उपयोगकर्ताओं के लिए आग लगा देगा, जिसमें एंड-टू-एंड एन्क्रिप्शन होगा, और प्रॉम्प्ट को केवल हार्डवेयर-अटेस्टेड नोड्स पर डिक्रिप्ट किया जाएगा, जिसका अर्थ है कि प्रदाता निष्पादन के दौरान डेटा नहीं पढ़ पाएंगे। कार्यभार स्वयं एक या एक से अधिक पाठ-आधारित अनुमानों का गठन करेगा, या कम से कम एक पूर्ण छवि।

यह स्पष्ट नहीं है कि एक एकल उपयोगकर्ता सत्र कितना व्यापक होगा; जैसा कि यह खड़ा है, एआई शौकीनों को आमतौर पर एक जीपीयू को इन्फरेंस फार्म जैसे RunPod के माध्यम से सुरक्षित करने की आदत है; हालांकि यह एक वांछित जीपीयू को पीक उपयोग पर सुरक्षित करने में कुछ समय ले सकता है, उपयोगकर्ता तब तक इसका एकाधिकार कर सकता है जब तक सत्र को समाप्त नहीं होने दिया जाता है।

इसलिए, एक भुगतान करने वाला उपयोगकर्ता एक एकल किराए के डार्कब्लूम मैक की एम-सीरीज़ एआई क्षमताओं का उपयोग एक बहुत लंबे सत्र के लिए कर सकता है, जब तक कि कोई तार्किक या अनुपालन लाभ नहीं है जो क्लाइंट को अनुरोधों के बीच चालित करता है।

मैक्स को इस दृष्टिकोण के लिए चुना गया है, कथित तौर पर, क्योंकि एक भागीदार के लिए केवल सीमित संख्या में संभावित तकनीकी कॉन्फ़िगरेशन हैं, और इसलिए यह एक क्लाइंट को उपयुक्त-आकार के मॉडल सौंपना आसान है।

कानूनी पर्यवेक्षण?

शायद इस तरह के ‘लोकतांत्रिक’ समाधान का सामना करने वाली सबसे बड़ी समस्या प्रस्तावित प्रक्रिया की बंद प्रकृति है; दुनिया भर की सरकारें वर्तमान में नए कानूनों में शामिल हैं जो इंटरनेट गुमनामी को प्रभावी ढंग से समाप्त कर देंगे जहां भी संस्थापित किया जाता है, और वे इस अवधि में गोपनीयता-मित्र दृष्टिकोण में नहीं हैं।

इसलिए, एक वितरित नेटवर्क (यदि आप डार्कब्लूम को ऐसा कह सकते हैं – यह अधिक एक अनुमान बाजार है) के भरोसे बिना फिल्टर, जांच या संतुलन के साथ यादृच्छिक एआई अनुमान की संभावना लगती है, वास्तव में दूरस्थ है।

यह संभव है कि डार्कब्लूम, या बाद के मेश अनुमान योजनाएं, गोपनीयता को प्रभावित करने वाले बैकडोर में सहमत होने की आवश्यकता होगी, जो मेजबान को प्रतिबंधित करेगी, जो क्लाइंट जॉब्स को चलाते समय देखने में सक्षम नहीं होगी; इसके बजाय, लौटाए गए अनुमान डेटा को सरकारी एजेंसी मैन-इन-द-मध्य (मिटीएम) संरचनाओं के माध्यम से उपलब्ध कराया जाएगा, जो सभी अनुमानों को ऑडिट करने योग्य बनाता है।

संभवतः, यदि नए कानूनों का प्रसार ओएस-स्तर की पहचान जांच को लागू करने में सफल हो जाता है, तो ऐसे उपाय अप्रासंगिक हो सकते हैं। लेकिन उनके बिना, वर्तमान जलवायु पर विचार करते हुए, एक डार्कब्लूम-शैली नेटवर्क को एक एआई ‘डार्कनेट’ के समान माना जा सकता है, जहां अवैध एआई-आधारित गतिविधियां गुप्त रूप से हो सकती हैं।

विभाजित परीक्षण

अब तक ऐसे बहुत कम वास्तविक प्रयास हुए हैं जो एक ‘पाइप्डपाइपर-शैली’ प्रणाली का क्या अर्थ हो सकता है; स्वयं डार्कब्लूम एक चरम पर बैठता है, जो व्यक्तिगत मशीनों को पूर्ण कार्य वितरित करता है, नेटवर्क के भरोसे बिना उन्हें विभाजित करने का प्रयास किए बिना।

हालांकि, कुछ परियोजनाएं हैं जो ‘साझा निष्पादन’ के करीब कुछ प्रस्तुत करती हैं।

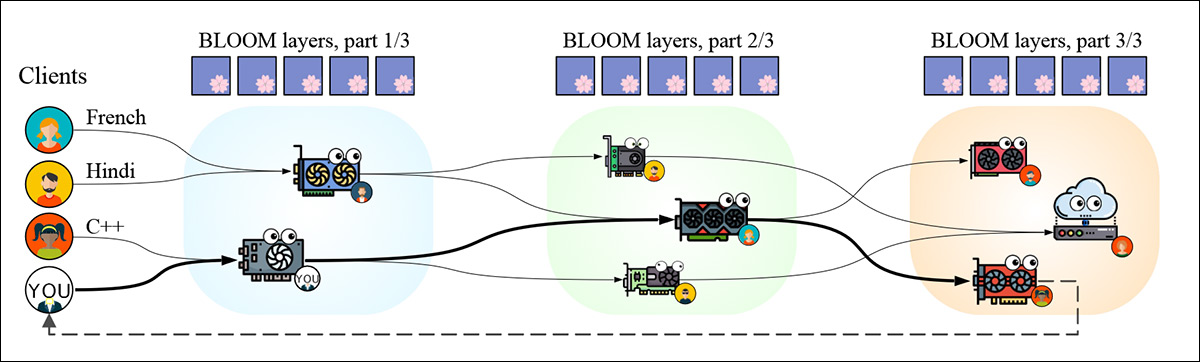

पेटल्स, जो स्वयं को एक ‘बिटटोरेंट-शैली’ नेटवर्क के रूप में वर्णित करता है, ट्रांसफॉर्मर ब्लॉकों को कई इंटरनेट-से जुड़े नोड्स में वितरित करता है, जो उन्हें एक दूसरे के बीच मध्यवर्ती राज्यों को पारित करता है:

पेटल्स का एक विशिष्ट कार्यप्रवाह, जहां एक एकल अनुमान अनुरोध कई दूरस्थ जीपीयू में मार्गित किया जाता है, प्रत्येक मॉडल परतों का एक उपसेट रखता है; डार्कब्लूम के विपरीत, निष्पादन नेटवर्क में विभाजित है, स्वतंत्र रूप से संचालित नोड्स के बीच मध्यवर्ती राज्यों को पारित करते हुए, प्रत्येक कूद पर विलंबता और जोखिम बढ़ाते हुए, एक वास्तविक मेश-शैली प्रणाली का अनुमान लगाते हैं। स्रोत

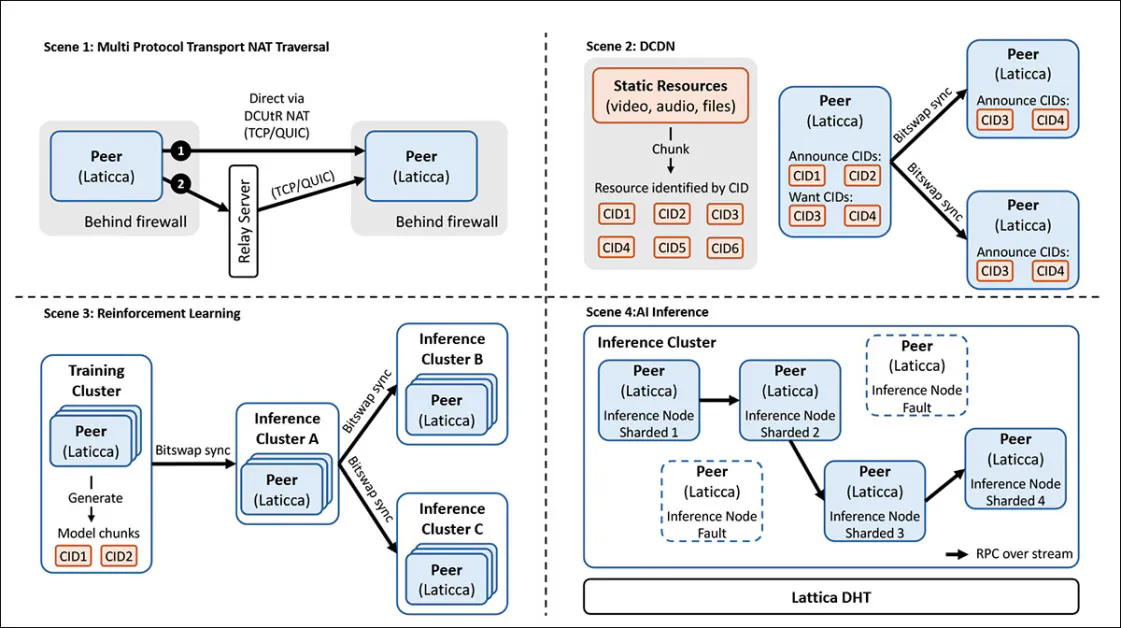

हाइवमाइंड समान पियर-टू-पियर समन्वय और विशेषज्ञ मार्गदर्शन के साथ प्रयोग करता है, हालांकि मॉडल प्रशिक्षण के बजाय पहले से प्रशिक्षित मॉडल से अनुमान की सेवा में; और लैटिका उन्हें व्यवहार्य बनाने के लिए आवश्यक मूलभूत नेटवर्किंग परत पर केंद्रित है:

एक स्कीमैटिक लैटिका, जो एक निम्न-स्तरीय पियर-टू-पियर सब्सट्रेट दिखाता है जो एनएटी ट्रैवर्सल, सामग्री वितरण, और डीएचटी-आधारित समन्वय (वितरित हैश टेबल) को संभालता है, जिसमें शार्डेड अनुमान केवल एक संभावित अनुप्रयोग परत के रूप में उभरता है; डार्कब्लूम या पेटल्स के विपरीत, लैटिका स्वयं एक अनुमान प्रणाली को परिभाषित नहीं करता है, लेकिन एक का निर्माण करने के लिए आवश्यक नेटवर्किंग और सिंक्रनाइजेशन प्रिमिटिव प्रदान करता है। स्रोत –

इन तीनों मॉडल मेश आदर्श के करीब पहुंचते हैं, लेकिन विलंबता, अस्थिरता और जोखिम की लागत पर।

निष्कर्ष

क्योंकि सिलिकॉन वैली में बहुत सी तकनीक वाइल्ड इन्वेंशन थी, हम नहीं जानते कि पाइप्डपाइपर वास्तव में हैश-चालित था (अर्थात, डेटा को टुकड़ों में विभाजित और वितरित करना, टोरेंट-शैली), या यह एक नोड पर एक कार्य या एक सत्र को बसाता है या नहीं।

हालांकि, डार्कब्लूम जैसी प्रणाली के लिए वर्तमान संघर्ष यह संकेत देता है कि प्रावधान क्षेत्र या तो सभी को रनपॉड-शैली से परोसने की उम्मीद कर रहा है, या उद्यम-स्तरीय प्रावधान के लिए तैयार हो रहा है – एक आकर्षक दृष्टिकोण जो एआई तैनाती में सामान्य रूप से मोआत की कमी से कमजोर है।

यदि मेश-इन्फरेंस वास्तविकता बन जाती है, तो यह उम्मीद की जा सकती है कि इसका लाभ उठाने के लिए पहले प्रयास करने वाले मौजूदा खिलाड़ियों में से होंगे, जैसे कि ओपनएआई और एंथ्रोपिक, जो या तो एक बड़े मौजूदा ऐप-इंस्टॉल बेस के भीतर समर्पित प्रणाली तैनात कर सकते हैं, या खुले स्रोत प्रणालियों पर सहयोग कर सकते हैं जो स्थापित करने में आसान हैं (क्योंकि इस तरह के आकार और पहुंच की कंपनियों में स्ट्रीमलाइन करने के लिए पैसा और प्रेरणा है इनस्टॉलेशन की कठिनाई)।

एक अधिक लोकतांत्रिक, उपयोगकर्ता-चालित मेश नेटवर्क के उभरने की संभावना के बारे में, एक वास्तविक एआई समकक्ष बिटटोरेंट – कई कारक इसके खिलाफ हैं।

पहले, वर्तमान वैश्विक प्रयास एन्क्रिप्शन और गुमनामी के खिलाफ यह सुनिश्चित कर सकता है कि ऐसी प्रणालियों को संचालित करने वाली कई तंत्र खुले हैं, जैसे कि एंड-टू-एंड एन्क्रिप्शन और वीपीएन; एक बार जब ‘जेनेरिक’ एन्क्रिप्टेड स्ट्रीम्स को इन प्रोटोकॉल्स को छुपाने के लिए खोला जाता है, तो नए पर्यवेक्षण और प्रतिबंध के परतें संभव हो जाती हैं, और यह एक डार्कब्लूम-शैली प्रणाली की अपील को कमजोर कर सकता है।

दूसरा, एआई के ‘दुरुपयोग’ या खुले स्रोत फ्रेमवर्क के गुमनाम संचालन के खिलाफ प्रस्तावित नियमन के खिलाफ एआई के ‘दुरुपयोग’ के खिलाफ नए कानूनों का उदय यह सुनिश्चित कर सकता है कि अनुपालन की लागत – उद्यम स्तर पर तुच्छ – छोटे खिलाड़ियों को बाजार से बाहर कर देगी।

अंत में, एक प्रमुख क्षेत्र खिलाड़ी की शक्ति एम्ब्रेस, एक्सटेंड और एक्सटिंग्विश (ईईई, जैसा कि फेसबुक और ट्विटर ने अधिक अधिक इंटरनेट समुदायों के साथ किया था) का अर्थ है कि वर्तमान प्रमुख खिलाड़ी मेश मॉडल को अपने फायदे के लिए परिचालित और स्ट्रीमलाइन कर सकते हैं, एक बाजार में जहां अंत-उपयोगकर्ता अपने गोद लेने में किसी भी घर्षण के प्रति लगभग पूरी तरह से असहिष्णु हैं।

पहली बार गुरुवार, 16 अप्रैल, 2026 को प्रकाशित