Cybersikkerhed

Google afslører sikkerhedsarkitektur for Chromes AI-agentfunktioner

Google har offentliggjort en detaljeret sikkerhedsramme for Chromes kommende agente AI-funktioner, der introducerer flere forsvarslag designede til at beskytte brugere, når Gemini-drevne agenter udfører selvstændige browseopgaver.

Den meddelelse fra Chrome-sikkerhedingenør Nathan Parker omfatter fire kerne sikkerhedsprincipper, der vil styre, hvordan AI-agenter interagerer med websteder på brugernes vegne. Arkitekturen adresserer risici, der har plaget tidlige agente systemer, herunder prompt injektionsangreb, uautoriseret dataadgang og svindeltransaktioner.

Googles tilgang ankommer, da konkurrenter kapløber for at lancere browserbaserede AI-agenter. OpenAI lancerede ChatGPT Atlas i oktober med agenttilstandskapaciteter, mens Perplexity udskibede sin Comet-browser i juli. Sikkerhedsrammen signalerer Googles intention om at være mere forsigtig end rivaler, hvis agente funktioner forskere allerede har vist sig at være sårbare over for udnyttelse.

Fire søjler for agent sikkerhed

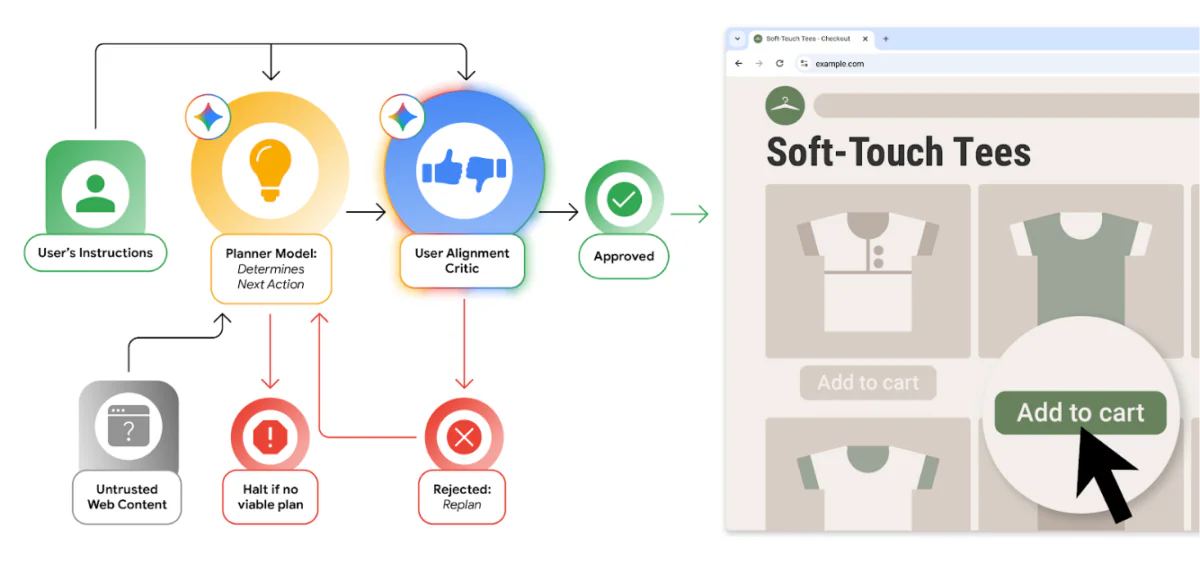

Brugerens samstemmigheds kritik danner det første forsvarslag – en separat Gemini-model, der vurderer hver handling, den primære AI-agent foreslår. Denne kritik opererer i isolation og undersøger kun metadata om foreslåede handlinger i stedet for fuld sideindhold, hvilket reducerer dens eksponering for skadelige indgange. Hvis en handling synes risikabel eller irrelevant for brugerens erklærede mål, kan kritikeren beordre en genprøvning eller returnere kontrollen til brugeren.

Oprindelsesmængder begrænser, hvilke websteder og sideelementer en agent kan få adgang til under en given opgave. Systemet skelner mellem læse-only-oprindelser, hvor agenten kan forbruge indhold, og læse- og skrivbare oprindelser, hvor den kan udføre handlinger. Urelaterede websteder og iframes holdes helt tilbage, og en pålidelig portfunktion kræves for at godkende adgang til nye domæner. Dette forhindrer cross-site data lækkage og begrænser potentiel skade fra en kompromitteret agent.

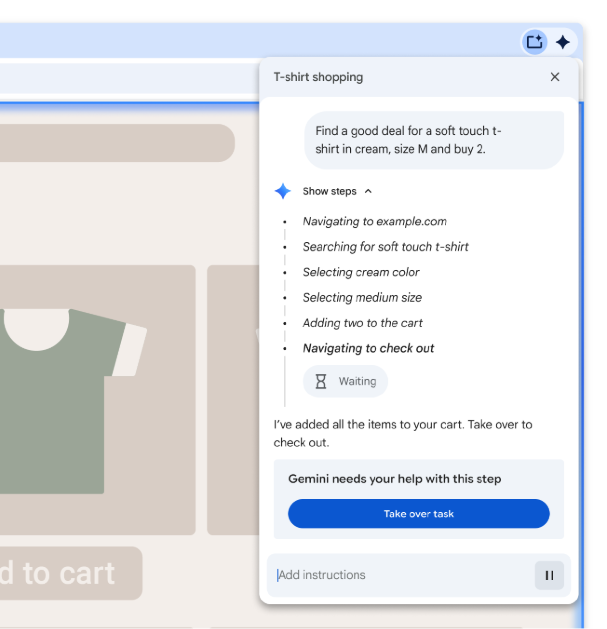

Brugertilsyn kræver manuel bekræftelse for følsomme operationer. Når en agent møder bankportaler, medicinske datasider eller har brug for at få adgang til gemte legitimationsoplysninger fra Google Password Manager, pauser Chrome og beder brugeren om at godkende handlingen. Dette gælder også før køb eller sending af meddelelser – agenten kan ikke udføre disse handlinger selvstændigt.

Prompt injektionsdetektion anvender en dedikeret klassifikator, der scannrer sider i realtid for indirekte prompt injektionsforsøg. Dette system opererer sammen med Chromes eksisterende Safe Browsing-infrastruktur og på enheden scam-detektion for at blokere mistænkt skadeligt indhold, før agenten kan handle på det.

Automatiseret red teaming og bug bounty

Google har udviklet automatiserede red team-systemer, der genererer testwebsteder og LLM-drevne angreb for at kontinuerligt validere sikkerhedsarkitekturen. Virksomheden prioriterer testning af angrebsvektorer, der kan forårsage varig skade, især dem, der retter sig mod finansielle transaktioner eller legitimationsstjål.

Chromes auto-opdateringsmekanisme vil levere rettelser hurtigt, når nye sårbarheder opdages. For at opmuntre ekstern sikkerhedsforskning annoncerede Google bounty-betalinger op til 20.000 $ for forskere, der identificerer svagheder i den agente browse-ramme.

De defensive foranstaltninger reflekterer erfaringer fra tidlige AI-browser-udvidelser og chatbot-integrationer, hvor prompt injektionsangreb viste sig overraskende effektive til at manipulere AI-adfærd. Ved at isolere kritikmodellen og begrænse oprindelsesadgang på browserniveau sigter Google mod at forhindre, at web siden selv bliver et angrebsområde.

Konsekvenser for AI-browser-kapløbet

Googles detaljerede sikkerhedsafsløring står i kontrast til den relative uigennemsigtighed omkring konkurrerende agente browsersystemer. Virksomheden synes at satse på, at virksomheds- og sikkerhedsbevidste brugere vil værdsætte gennemsigtige sikkerhedsforanstaltninger over først-bevæger-funktioner.

Arkitekturen antyder også, hvad Google anser for acceptabelt selvstændighed for AI-agenter. Shopping, forskning og formularudfyldning kan fortsætte med oversigt, men alt, der berører finansielle konti, sundhedsdata eller gemte legitimationsoplysninger, kræver ekspllicit menneskelig godkendelse. Dette tegner en klar linje, som andre leverandører har været mindre villige til at definere offentligt.

For udviklere, der bygger på Chromes platform, vil oprindelsesmængdebegrænsningerne kræve omhyggelig overvejelse af, hvordan agente funktioner interagerer med multi-site-arbejdsgange. Anvendelser, der forventer, at agenter kan frit navigere på tværs af domæner, kan kræve arkitekturændringer for at fungere inden for Googles sikkerhedsmodel.

Google har ikke annonceret en specifik lanceringstidspunkt for agente browsefunktioner i Chrome, men den detaljerede sikkerhedsramme antyder, at udrulning er nær. Virksomhedens villighed til at offentliggøre defensiv arkitektur før lancering indikerer tillid til tilgangen – og en implicit udfordring til konkurrenter til at matche dens gennemsigtighed.