الذكاء الاصطناعي

تعطيل مجموعات بيانات الرؤية الحاسوبية ضد الاستخدام غير المصرح به

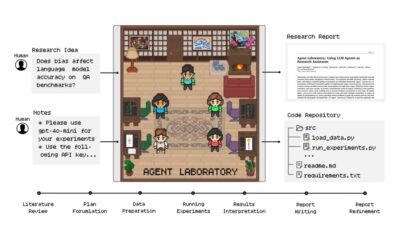

قام باحثون من الصين بتطوير طريقة لحماية حقوق النشر لمجموعات بيانات الصور المستخدمة في تدريب الرؤية الحاسوبية، من خلال وضع علامة مائية effectively على الصور في البيانات، ثم فك تشفير الصور “النظيفة” عبر منصة سحابية للاستخدام المصرح به فقط.

أظهرت الاختبارات على النظام أن تدريب نموذج تعلم الآلة على الصور المحمية بحقوق الطبع والنشر يؤدي إلى انخفاض كبير في دقة النموذج. عند اختبار النظام على مجموعتين من مجموعات بيانات الصور المفتوحة المصدر الشهيرة، وجد الباحثون أنه من الممكن خفض الدقة من 86.21٪ و 74.00٪ لمجموعات البيانات النظيفة إلى 38.23٪ و 16.20٪ عند محاولة تدريب النماذج على البيانات غير المفتوحة.

من الورقة – أمثلة، من اليسار إلى اليمين، على الصور النظيفة والمحمية (أي المضطربة) والمتعافية. مصدر: https://arxiv.org/pdf/2109.07921.pdf

هذا قد يسمح بتوزيع مجموعات بيانات عالية الجودة باهظة الثمن على نطاق واسع، و (على ما يبدو)، حتى تدريب “الديمو” المعاق لِمجموعات البيانات من أجل демонstrate الوظائف التقريبية.

التحقق من مجموعات البيانات السحابية

تأتي الورقة من باحثين في قسمين في جامعة نانجينغ للطيران والفضاء، وتتخيل استخدام منصة إدارة مجموعات البيانات السحابية (DMCP) بشكل روتيني، وهي إطار تحقق عن بعد يوفر نفس نوع التحقق المسبق للإطلاق المستخدم في التثبيتات المحلية المتعبة مثل Adobe Creative Suite.

تتم генера الصورة المحمية من خلال اضطرابات في فضاء الميزة، وهي طريقة هجوم معادي تم تطويرها في جامعة ديوك في نورث كارولينا في عام 2019.

تؤدي اضطرابات فضاء الميزة إلى “هجوم التنشيط” حيث يتم دفع ميزات صورة واحدة نحو فضاء الميزة لصورة معادية. في هذه الحالة، يُجبر الهجوم نظام التعرف على الصور لتصنيف كلب كطائرة. مصدر: https://openaccess.thecvf.com

بعد ذلك، يتم دمج الصورة غير المعدلة في الصورة المضطربة من خلال زوج الكتلة وتحويل الكتلة، كما هو مقترح في الورقة إخفاء البيانات القابل للعكس في الصور المشفرة بواسطة تحويل الصورة القابل للعكس عام 2016.

ثم يتم دمج تسلسل المعلومات حول زوج الكتلة في صورة مؤقتة باستخدام تشفير AES، حيث سيتم استرجاع المفتاح لاحقًا من DMCP في وقت التحقق. ثم يتم استخدام خوارزمية الاستeganوغرافيا بأقل بت معنوي لدمج المفتاح. ويصطلح المؤلفون على هذه العملية باسم تحويل الصورة القابل للعكس المعدل (mRIT).

تتم في الأساس عكس روتين mRIT في وقت فك التشفير، مع استعادة الصورة “النظيفة” للاستخدام في جلسات التدريب.

الاختبار

قامت الباحثون باختبار النظام على هيكل ResNet-18 مع مجموعتين من البيانات: العمل عام 2009 CIFAR-10، الذي يحتوي على 6000 صورة عبر 10 فئات؛ ومجموعة TinyImageNet من ستانفورد، وهي مجموعة فرعية من البيانات لتحدي تصنيف ImageNet التي تحتوي على مجموعة بيانات تدريب تبلغ 100000 صورة، إلى جانب مجموعة بيانات التحقق البالغ عددها 10000 صورة ومجموعة اختبار تبلغ 10000 صورة.

تم تدريب نموذج ResNet من الصفر على ثلاثة تكوينات: مجموعة البيانات النظيفة والمحمية والمفتوحة. استخدمت كلا المجموعتين من مجموعات البيانات محسّن Adam مع معدل تعلم أولي يبلغ 0.01، وحجم باتش يبلغ 128، وعدد من العصور التدريبية يبلغ 80.

نتائج دقة التدريب والاختبار من اختبارات نظام التشفير. يمكن ملاحظة خسائر طفيفة في إحصاءات التدريب للصور المعادة (أي المفتوحة).

على الرغم من أن الورقة تختتم أن “أداء النموذج على مجموعة البيانات المستعادة لا يتأثر”، فإن النتائج تظهر خسائر طفيفة في الدقة على البيانات المستعادة مقابل البيانات الأصلية، من 86.21٪ إلى 85.86٪ لمجموعة بيانات CIFAR-10، و 74.00٪ إلى 73.20٪ على مجموعة بيانات TinyImageNet.

ومع ذلك، بالنظر إلى الطريقة التي يمكن أن تؤثر بها حتى التغييرات الطفيفة في بذور التوليد (وكذلك الأجهزة الصلبة للكمبيوتر) على أداء التدريب، يبدو أن هذا هو تحويل فعال وقليل التكلفة لتحقيق حماية الملكية الفكرية ضد الدقة.

منظر حماية النموذج

ركزت الأعمال السابقة بشكل رئيسي على حماية نماذج التعلم الآلي الفعلية، على افتراض أن بيانات التدريب نفسها أكثر صعوبة في الحماية: قدمت جهود بحثية في عام 2018 من اليابان طريقة لتضمين العلامات المائية في الشبكات العصبية العميقة؛ قدمت أعمال سابقة في عام 2017 نهجًا مشابهًا.

قدمت مبادرة في عام 2018 من شركة IBM ما يُعد ربما أعمق وأكثر تحقيقًا في إمكانات تضمين العلامات المائية في نماذج الشبكات العصبية. تختلف هذه الطريقة عن البحث الجديد، حيث سعى إلى تضمين علامات مائية غير قابلة للعكس في بيانات التدريب ثم استخدام مرشحات داخل الشبكة العصبية للتعويض عن الاضطرابات في البيانات.

اعتمد نظام IBM على حماية الأجزاء من الهيكل المصمم للاعتراف بالمقاطع المائية والقضاء عليها. مصدر: https://gzs715.github.io/pubs/WATERMARK_ASIACCS18.pdf

مُخترق القرصنة

على الرغم من أن سعي إطارات تشفير مجموعات البيانات لحماية حقوق النشر قد يبدو وكأنه حالة حافة في سياق ثقافة التعلم الآلي التي لا تزال تعتمد على المراجعة المفتوحة ومشاركة المعلومات بين مجتمع البحث العالمي، فإن الاستمرار في الاهتمام بخوارزميات حماية الهوية التي تحافظ على الخصوصية قد ينتج بشكل دوري أنظمة قد تكون ذات interesse لشركات تبحث عن حماية بيانات معينة بدلاً من معلومات الهوية الشخصية.

لا تضيف الأبحاث الجديدة اضطرابات عشوائية إلى بيانات الصورة، ولكنها عوضت عن ذلك تحولات مدروسة في فضاء الميزة. لذلك، يمكن أن “استعادة” مشاريع الرؤية الحاسوبية لتحسين الصور وإزالة العلامات المائية الصور إلى جودة محسنة يدركها الإنسان دون إزالة الاضطرابات في فضاء الميزة التي تسبب سوء التصنيف.

في العديد من تطبيقات الرؤية الحاسوبية، وخاصة تلك التي تتضمن التسمية والتعرف على الكيانات، من المحتمل أن تسبب الصور المستعادة بشكل غير شرعي سوء تصنيف. ومع ذلك، في الحالات التي تكون فيها تحويلات الصور هي الهدف الأساسي (مثل توليد الوجه أو تطبيقات Deepfake)، يمكن أن تكون الصور المستعادة خوارزميًا مفيدة في تطوير الخوارزميات الوظيفية.