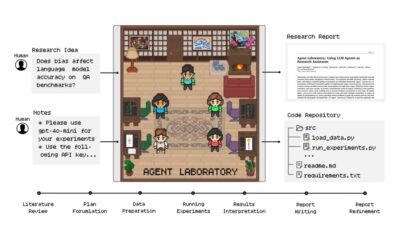

Inteligență artificială

Încetinirea seturilor de date de vedere a computerului împotriva utilizării neautorizate

Cercetătorii din China au dezvoltat o metodă pentru a proteja prin drepturi de autor seturile de date de imagini utilizate pentru antrenarea viziunii computerizate, prin “marcarea” eficientă a imaginilor din date și apoi decriptarea imaginilor “curate” prin intermediul unei platforme cloud pentru utilizatorii autorizați.

Testele pe sistem arată că antrenarea unui model de învățare automată pe imaginile protejate prin drepturi de autor provoacă o scădere catastrofală a preciziei modelului. Testarea sistemului pe două seturi de date de imagini deschise populare, cercetătorii au constatat că este posibil să scadă precizia de la 86,21% și 74,00% pentru seturile de date curate până la 38,23% și 16,20% atunci când se încearcă antrenarea modelelor pe datele nedecryptate.

Din lucrare – exemple, de la stânga la dreapta, de imagini curate, protejate (adică perturbate) și recuperate. Source: https://arxiv.org/pdf/2109.07921.pdf

Acest lucru permite distribuția publică largă a seturilor de date de înaltă calitate și scumpe și (presupunând), chiar și antrenamentul “demo” al seturilor de date pentru a demonstra funcționalitatea aproximativă.

Autentificarea seturilor de date bazată pe cloud

Lucrarea paper provine de la cercetători de la două departamente de la Universitatea de Aeronautică și Astronautică din Nanjing și prevede utilizarea rutinică a unei platforme cloud de gestionare a seturilor de date (DMCP), un cadru de autentificare la distanță care ar furniza același tip de validare prelansare bazată pe telemetrie, așa cum a devenit comun în instalații locale greoaie, cum ar fi Adobe Creative Suite.

Imaginea protejată este generată prin perturbări ale spațiului de caracteristici, o metodă de atac adversar dezvoltată la Universitatea Duke din Carolina de Nord în 2019.

Perturbările spațiului de caracteristici efectuează un ‘Atac de activare’ în care caracteristicile unei imagini sunt împinse către spațiul de caracteristici al unei imagini adverse. În acest caz, atacul forțează un sistem de recunoaștere a machine learning să clasifice un câine ca avion. Source: https://openaccess.thecvf.com

Următorul, imaginea nemodificată este încorporată în imaginea distorsionată prin perechi de blocuri și transformări de blocuri, așa cum a fost propus în lucrarea din 2016 Reversible Data Hiding in Encrypted Images by Reversible Image Transformation.

Secvența care conține informațiile despre perechile de blocuri este apoi încorporată într-o imagine temporară interstițială utilizând criptarea AES, cheia căreia va fi recuperată ulterior de la DMCP la momentul autentificării. Algoritmul steganografic Least Significant Bit este apoi utilizat pentru a încorpora cheia. Autorii se referă la acest proces ca Modified Reversible Image Transformation (mRIT).

Rutina mRIT este esențialmente inversată la momentul decriptării, cu imaginea “curată” restaurată pentru utilizare în sesiunile de antrenament.

Testare

Cercetătorii au testat sistemul pe arhitectura ResNet-18 cu două seturi de date: lucrarea din 2009 CIFAR-10, care conține 6000 de imagini din 10 clase; și TinyImageNet de la Stanford, un subset al datelor pentru provocarea de clasificare ImageNet, care conține un set de antrenament de 100.000 de imagini, împreună cu un set de validare de 10.000 de imagini și un set de test de 10.000 de imagini.

Modelul ResNet a fost antrenat de la zero pe trei configurații: setul de date curat, protejat și decriptat. Ambele seturi de date au utilizat optimizatorul Adam cu o rată de învățare inițială de 0,01, o dimensiune de lot de 128 și o epocă de antrenament de 80.

Rezultatele preciziei de antrenament și testare din testele pe sistemul de criptare. Pierderi minore sunt observabile în statistica de antrenament pentru imaginile inverse (adică decriptate).

Deși lucrarea concluzionează că “performanța modelului pe setul de date recuperat nu este afectată”, rezultatele arată pierderi minore de precizie pe datele recuperate față de datele originale, de la 86,21% la 85,86% pentru CIFAR-10 și de la 74,00% la 73,20% pentru TinyImageNet.

Cu toate acestea, având în vedere modul în care chiar și modificările minore ale semințelor (precum și hardware-ul GPU) pot afecta performanța de antrenament, acest lucru pare a fi un compromis minim și eficient pentru protecția IP împotriva preciziei.

Peisajul protecției modelului

Lucrările anterioare s-au concentrat în principal pe protejarea prin drepturi de autor a modelelor reale de învățare automată, pe presupunerea că datele de antrenament în sine sunt mai greu de protejat: un efort de cercetare din 2018 din Japonia a oferit o metodă pentru a încorpora semne de apă în rețele neuronale profunde; o lucrare anterioară din 2017 a oferit o abordare similară.

O inițiativă din 2018 de la IBM a făcut probabil cea mai profundă și mai dedicată investigație asupra potențialului de a marca cu semne de apă modelele de rețele neuronale. Acestă abordare s-a diferențiat de noua cercetare, întrucât a încercat să încorporeze semne de apă nereversibile în datele de antrenament și apoi să utilizeze filtre în interiorul rețelei neuronale pentru a “discounta” perturbările din date.

Schemele IBM pentru o rețea neuronală pentru a ‘ignora’ semnele de apă s-au bazat pe protejarea părților arhitecturii care au fost proiectate pentru a recunoaște și a elimina secțiunile semnate cu semne de apă ale datelor. Source: https://gzs715.github.io/pubs/WATERMARK_ASIACCS18.pdf

Vector de piraterie

Deși urmărirea cadrului de criptare a seturilor de date pentru protecția prin drepturi de autor poate părea un caz marginal în contextul unei culturi de învățare automată care este încă dependentă de revizuirea deschisă și de partajarea informațiilor în comunitatea de cercetare globală, interesul continuu pentru algoritmi de protecție a identității care păstrează confidențialitatea pare să producă periodic sisteme care pot fi de interes pentru corporații care doresc să protejeze date specifice, mai degrabă decât informații personale.

Noua cercetare nu adaugă perturbări aleatorii datelor de imagine, ci mai degrabă deplasări forțate și create în spațiul de caracteristici. Prin urmare, seria curentă de proiecte de eliminare a semnelor de apă și de îmbunătățire a imaginilor prin viziunea computerizată ar putea “restaura” imaginile la o calitate percepută de om mai ridicată, fără a elimina de fapt perturbările spațiului de caracteristici care provoacă clasificarea greșită.

În multe aplicații de viziune computerizată, în special cele care implică etichetarea și recunoașterea entităților, astfel de imagini restaurate ilegitim ar provoca probabil în continuare clasificarea greșită. Cu toate acestea, în cazurile în care transformările de imagine sunt obiectivul principal (cum ar fi generarea de fețe sau aplicațiile de deepfake), imaginile restaurate algoritmic ar putea fi probabil încă utile în dezvoltarea de algoritmi funcționali.