Keamanan siber

Melindungi Server Komando dan Kontrol Botnet Berbasis Twitter dengan Jaringan Saraf

Peneliti dari China telah menggunakan sifat ‘black box’ dari jaringan saraf untuk merancang metode baru untuk botnet jahat berkomunikasi dengan Server Komando dan Kontrol (C&C) mereka melalui Twitter dengan cara yang tidak dapat diungkap oleh peneliti keamanan, dan dapat membuatnya sulit untuk mematikan operasi mereka.

Laporan terbaru paper yang dirilis pada 2 Agustus disebut DeepC2: AI-powered Covert Botnet Command and Control on OSNs.

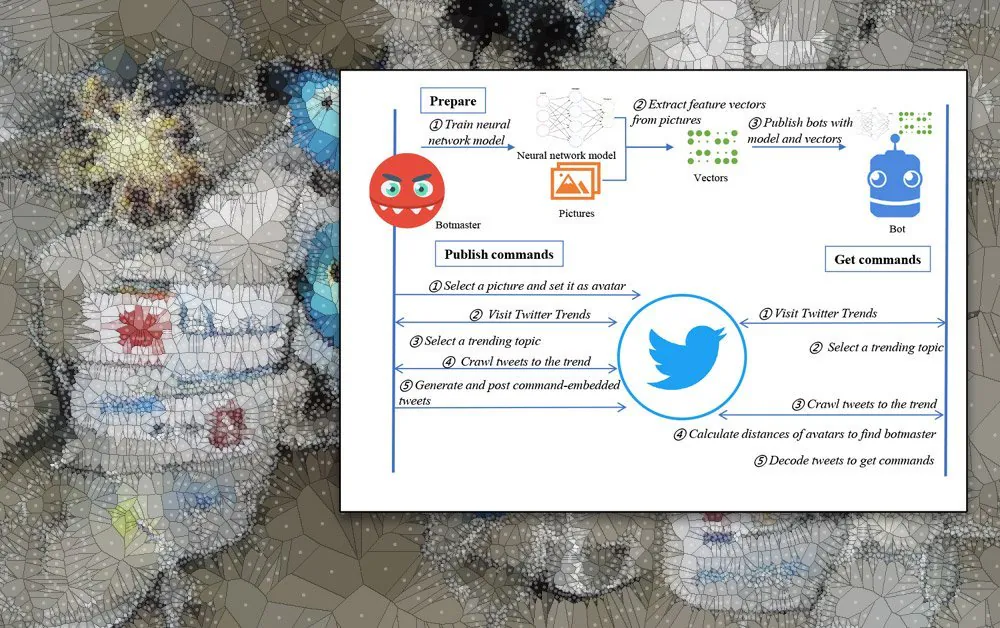

Metode yang diusulkan, telah diuji coba dengan sukses di Twitter, melatih jaringan saraf untuk mengidentifikasi akun Twitter yang dikendalikan oleh entitas C&C berdasarkan ikon pengguna Twitter. Setelah akun yang memerintahkan telah ‘diamankan’ oleh jaringan saraf, perintah tersembunyi dalam tweet yang tampaknya tidak berbahaya dapat dijalankan oleh pasukan komputer yang telah terinfeksi dengan botnet.

Source: https://arxiv.org/abs/2009.07707

Botnet adalah sekelompok komputer yang telah dikompromikan sehingga mereka dapat dimanipulasi oleh aktor jahat yang terletak di pusat untuk melakukan berbagai jenis serangan siber, termasuk DDoS, penambangan cryptocurrency, dan kampanye spam.

Perjuangan untuk Anonimitas C&C

Setiap komputer yang terinfeksi dalam botnet ‘orkestra’ memerlukan arahan pusat dari pembuat malware, dan因此 harus berkomunikasi dengan Server C&C. Namun, ini secara tradisional berarti bahwa peneliti keamanan dapat melakukan reverse-engineering infeksi botnet individu dan mengungkap URL/s dari Server C&C, yang biasanya dikodekan secara keras ke dalam infeksi.

Setelah domain C&C yang jahat diketahui, maka memungkinkan untuk memblokirnya pada tingkat jaringan, dan untuk menyelidiki asal-usulnya dalam mengejar tindakan hukum.

Dalam beberapa tahun terakhir, tren untuk Server C&C telah bergeser dari alamat domain http khusus ke penggunaan layanan web populer seperti Gmail, Twitter, layanan clipboard online, dan berbagai jaringan sosial online (OSNs).

Pada 2015, telah dibongkar bahwa malware backdoor Hammertoss menggunakan Twitter, GitHub, dan layanan penyimpanan cloud untuk tujuan ini; pada 2018, bahwa Remote Administration Tool (RAT) HeroRat menggunakan protokol pesan Telegram untuk tujuan yang sama; dan bahwa pada 2020, malware ComRAT dari Turla Group telah bermigrasi ke menggunakan Gmail sebagai kerangka komunikasi.

Namun, pendekatan ini masih memerlukan beberapa jenis informasi identifikasi yang harus dikodekan secara keras ke dalam perangkat lunak infeksi, membuatnya dapat ditemukan, meskipun sering dengan beberapa kesulitan, oleh inisiatif keamanan. Dalam kasus seperti itu, sifat yang dapat dijelaskan dari perintah jahat dan identifikasi ID pengguna dapat memungkinkan saluran ini untuk dimatikan, biasanya mematikan botnet yang bergantung.

Pengidentifikasi Rahasia

Metode DeepC2 yang diusulkan oleh peneliti China membuat reverse-engineering informasi identifikasi C&C hampir mustahil, karena semua yang akan diungkapkan oleh kode adalah algoritma jaringan saraf yang tidak transparan yang tidak dapat dengan mudah diimplementasikan kembali dalam bentuk yang sangat dioptimalkan (yaitu efektif ‘dikompilasi’).

Dalam DeepC2, bot mencari akun ‘botmaster’ dengan mencari ikon pengguna tertentu (dalam topik tren, sehingga bot tidak perlu menggali semua Twitter) yang fitur tingkat tingginya telah dikodekan ke dalam jaringan saraf. Penulis malware memilih gambar ikon yang sesuai sebelumnya dan melatih jaringan saraf pada gambar tersebut. Vektor fitur yang dihasilkan dan jaringan saraf itu sendiri didistribusikan sebagai bagian dari payload jahat.

Ketika Server C&C menerbitkan perintah baru, pengendali di baliknya memilih beberapa topik tren di Twitter (atau jaringan sosial lain yang dieksploitasi) dan menghasilkan postingan media sosial yang tampaknya biasa yang berisi perintah tersembunyi. Ketopikan dari tren mendorong postingan ke prominen yang dapat ditemukan, sehingga bot dapat dengan mudah mengakses perintah baru dengan merayapi jaringan sosial.

Workflow of DeepC2.

Untuk mencegah deteksi, setiap ikon Twitter dan akun yang terkait digunakan sebagai mekanisme C&C hanya sekali di bawah DeepC2, dengan sistem berpindah ke handle C&C OSN yang baru setelah peristiwa ini. Selain itu, bot akan menghapus vektor informasi yang digunakan untuk mengidentifikasi avatar C&C setelah satu kali penggunaan (satu perintah dikirim), untuk lebih menghambat pemutaran kembali oleh metode keamanan forensik.

Mengaburkan Perintah C&C

Sebagai bantuan tambahan untuk mengaburkan, DeepC2 termasuk metode untuk mencegah deteksi perintah eksplisit dalam pesan Twitter, dengan menggunakan hash collision dan augmentasi data yang ditingkatkan (EDA), yang terakhir berdasarkan kerja dari Protago Labs Research pada 2019, dalam kolaborasi dengan Dartmouth College dan Georgetown University.

Hash collision terjadi ketika dua potong data yang berbeda memiliki checksum yang identik, yaitu ketika setiap potongan data yang berbeda secara matematis setara dalam profil – sebuah skenario yang jarang yang dapat dieksploitasi, dalam hal ini, untuk membuat penanda perintah dari konten teks yang tampaknya tidak berbahaya.

Bot mencari hash yang telah diprogram sebelumnya dalam output media sosial dari akun yang telah diidentifikasi sebagai Server C&C berdasarkan ikon avatar yang dikenali. Karena tweet yang dihasilkan oleh komandan C&C akan memiliki beberapa relevansi kontekstual dengan aliran topik target, mereka sulit untuk diidentifikasi sebagai anomali, menyembunyikan niat dari postingan.

Though the augmented text data may not be grammatically correct, the grammatical inconsistency of posts on Twitter (and other social media networks) effectively hides these ‘glitches’ in comprehensibility.

Alamat IP disampaikan oleh botmaster ke bot dengan membagi URL menjadi dua hash terpisah dengan hash collision, yang diidentifikasi dan digabungkan menjadi alamat IP yang dapat dipahami oleh bot jarak jauh.

Peneliti menggunakan tujuh server pribadi virtual untuk mensimulasikan lokasi yang beragam secara geografis. Avatar target dihasilkan dari 40 foto yang diambil dengan ponsel, yang kemudian diubah menjadi vektor selama pelatihan. Bot kemudian ditempatkan dengan model yang telah dilatih dan data vektor.

Semua perintah dalam eksperimen diterima dan diproses dengan sukses oleh jaringan bot virtual, meskipun dengan beberapa redundansi pengiriman pesan, karena sistem tidak dapat sepenuhnya yakin bahwa setiap contoh pesan akan diterima dari tweet tertentu.

Dalam hal tindakan pencegahan, peneliti mencatat bahwa frekuensi otomatis bahwa ‘budak’ bot akan merayapi Twitter untuk pesan C&C, dan cara bahwa Server C&C akan berulang kali melalui serangkaian postingan, dapat secara potensial mewakili tanda tangan yang dapat diidentifikasi yang dapat ditangani oleh kerangka kerja pelindung baru.

Selain itu, OSN dapat secara potensial menghitung perbedaan visual yang sangat spesifik yang dibuat dalam array ikon avatar C&C, dan mengembangkan metode untuk mengangkat peringatan berdasarkan kriteria tersebut.