Ciberseguridad

Protegiendo servidores de comando y control de botnets basados en Twitter con redes neuronales

Los investigadores de China han utilizado la naturaleza de ‘caja negra’ de las redes neuronales para idear un método novedoso para que los botnets maliciosos se comuniquen con sus servidores de Comando y Control (C&C) a través de Twitter de una manera que no puede ser expuesta por los investigadores de seguridad, y podría hacer que sea difícil cerrar sus operaciones.

El documento actualizado paper publicado el 2 de agosto se llama DeepC2: Comando y Control de botnet covert con IA en OSNs.

El método propuesto, probado con éxito en una prueba sobre Twitter, entrena una red neuronal para identificar la cuenta de Twitter controlada por una entidad C&C en función de su icono de usuario de Twitter. Una vez que la cuenta de mando ha sido ‘autenticada’ por la red neuronal, los comandos ocultos en sus tuiteos aparentemente inofensivos pueden ser ejecutados por el ejército de computadoras que han sido infectadas con el botnet.

Fuente: https://arxiv.org/abs/2009.07707

Un botnet es un grupo de computadoras que han sido comprometidas para que puedan ser dirigidas por actores maliciosos centralizados para realizar varios tipos de ataques cibernéticos de crowdsourcing, incluyendo incursiones DDoS, minería de criptomonedas y campañas de spam.

La lucha por la anonimidad de C&C

Cada computadora comprometida en el botnet ‘orquesta’ requiere una dirección central de los originadores del malware, y así debe comunicarse de alguna manera con un servidor C&C. Sin embargo, esto ha significado tradicionalmente que los investigadores de seguridad pudieron ingenierizar inversamente la infección del botnet individual y exponer la URL/s de los servidores C&C, generalmente codificados en la infección.

Una vez que se conoce el dominio C&C maligno, es posible bloquearlo a nivel de red y investigar sus orígenes en busca de acciones legales.

En los últimos años, la tendencia de los servidores C&C se ha desviado de direcciones basadas en dominios http dedicados hacia el uso de servicios web populares como Gmail, Twitter, servicios de portapapeles en línea y una variedad de redes sociales en línea (OSNs).

En 2015 se reveló que la puerta trasera de malware Hammertoss estaba utilizando Twitter, GitHub y servicios de almacenamiento en la nube para estos fines; en 2018, que la herramienta de administración remota (RAT) HeroRat usaba el protocolo de mensajería Telegram para los mismos fines; y que en 2020 el malware ComRAT del grupo Turla había migrado al uso de Gmail como marco de comunicaciones.

Sin embargo, estos enfoques aún requieren algún tipo de información de identificación codificada en el software de infección, lo que lo hace descubrible, aunque a menudo con alguna dificultad, por las iniciativas de seguridad. En tales casos, la naturaleza explicable de los comandos maliciosos y la identificación de los ID de usuario pueden permitir que estos canales sean cerrados, generalmente deshabilitando el botnet dependiente.

Identificadores secretos

El método DeepC2 propuesto por los investigadores chinos hace que la ingeniería inversa de la información de identificación de C&C sea prácticamente imposible, ya que todo lo que el código revelará es un algoritmo de red neuronal opaco que no puede ser reimplementado fácilmente en su forma altamente optimizada (es decir, efectivamente ‘compilada’).

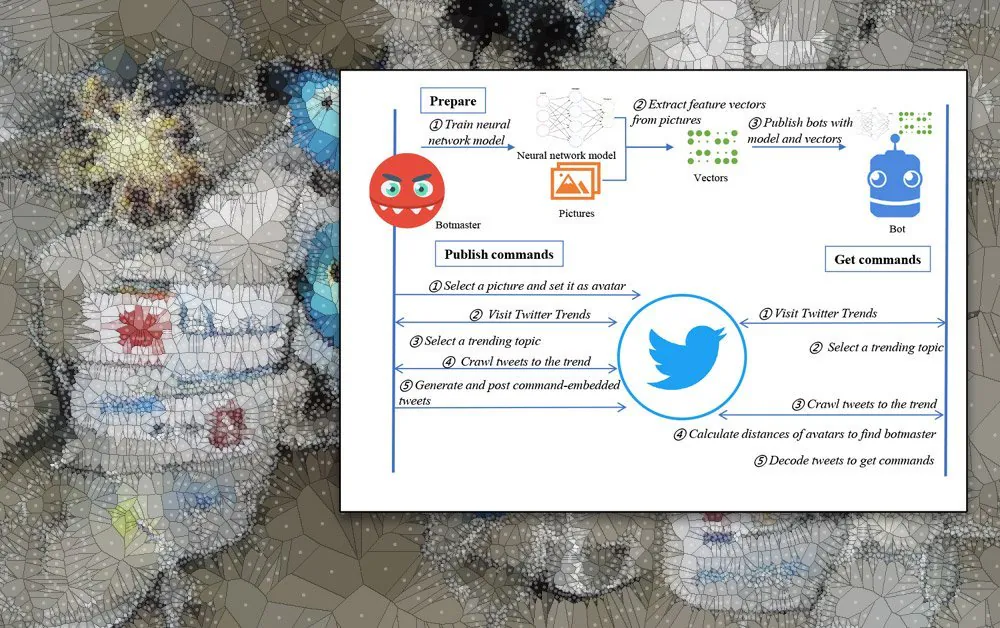

Bajo DeepC2, el bot localiza al ‘botmaster’ buscando un avatar de usuario específico (en temas de tendencia, para que el bot no necesite buscar en todo Twitter) cuyas características de alto nivel han sido codificadas en su red neuronal. Los autores del malware seleccionan imágenes de iconos adecuadas con anticipación a la implementación de la campaña y entrenan la red neuronal con ellas. Los vectores de características derivados y la red neuronal en sí se distribuyen como parte de la carga maliciosa.

Cuando el servidor C&C publica un nuevo comando, la mano guía detrás de él elige algunos temas de tendencia en Twitter (o en la red social que se esté explotando) y genera publicaciones de medios sociales aparentemente ordinarias que contienen comandos incrustados. La tendencia del tema empuja las publicaciones a una prominencia descubrible, para que los bots puedan acceder fácilmente a nuevos comandos al rastrear la red social.

Flujo de trabajo de DeepC2.

Para prevenir la detección, cada icono de Twitter y cuenta asociada se usa como mecanismo de C&C solo una vez bajo DeepC2, con el sistema moviéndose a una nueva dirección de C&C de OSN preestablecida después de este evento. Además, los bots eliminarán la información del vector utilizada para identificar los avatares de C&C después de un uso (un comando enviado), para impedir aún más la reproducción por métodos de seguridad forense.

Ofuscar comandos de C&C

Como una ayuda adicional para la ofuscación, DeepC2 incluye un método para prevenir la detección de comandos explícitos en mensajes de Twitter, utilizando colisiones de hash y una mejora de la augmentación de datos (EDA), la última basada en trabajo de Protago Labs Research en 2019, en colaboración con Dartmouth College y Georgetown University.

Una colisión de hash ocurre cuando dos piezas de datos diferentes tienen un checksum idéntico, es decir, cuando cada pieza de datos distinta es matemáticamente equivalente en perfil – un escenario infrecuente que puede ser explotado, en este caso, para crear signatarios de comando a partir de contenido de texto aparentemente inofensivo.

Los bots buscan estos hashes preprogramados en la salida de medios sociales de cuentas que han podido identificar como servidores C&C en función del icono de avatar reconocido. Dado que las publicaciones de Twitter generadas por el comandante C&C tendrán alguna relevancia contextual con el flujo de temas objetivo, son difíciles de identificar como anomalías, ocultando la intención de las publicaciones.

Aunque los datos de texto aumentados pueden no ser gramaticalmente correctos, la inconsistencia gramatical de las publicaciones en Twitter (y otras redes sociales) oculta efectivamente estos ‘errores’ en la comprensibilidad.

Las direcciones IP se transmiten al bot por el botmaster dividiendo la URL en dos hashes separados con colisión de hash, que son identificados y concatenados en una dirección IP comprensible por los bots remotos.

Los investigadores utilizaron siete servidores privados virtuales para simular ubicaciones geodiversas. Los avatares objetivo se derivaron de 40 fotos tomadas con teléfonos móviles, que luego se convirtieron en vectores durante el entrenamiento. Los bots se colocaron en posición con el modelo entrenado y los datos del vector.

Todos los comandos en el experimento fueron recibidos y analizados con éxito por las redes de bots virtualizadas, aunque con algo de redundancia en la difusión de mensajes, ya que el sistema no puede estar completamente seguro de que cada instancia de un mensaje sea recibida desde cualquier tuiteo en particular.

En cuanto a las contramedidas, los investigadores señalan que la frecuencia automatizada de la forma en que los ‘esclavos’ bots rastrean Twitter en busca de mensajes C&C, y la forma en que el servidor C&C itera a través de una serie de publicaciones, podría potencialmente representar una firma identificable que podría ser abordada por nuevos tipos de marcos de protección.

Además, las OSNs podrían potencialmente calcular las diferencias visuales muy específicas que se hornean en una matriz de iconos de avatar de C&C, y desarrollar métodos para generar alertas en función de esos criterios.