Entrevistas

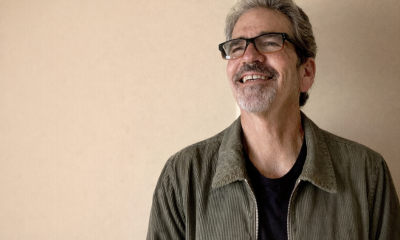

Kevin Paige, CISO de ConductorOne – Serie de entrevistas

kevin paigePaige, CISO de ConductorOne, es un ejecutivo veterano en ciberseguridad con más de tres décadas de experiencia en el sector público, la tecnología empresarial y las startups de alto crecimiento. Con sede en el Área de la Bahía de San Francisco, lidera la estrategia de seguridad de identidad de la empresa y asesora a organizaciones en materia de seguridad y gobernanza de la fuerza laboral moderna. Anteriormente, Paige fue CISO en Uptycs, Flexport y MuleSoft, donde contribuyó a la creación y escalabilidad de programas de seguridad durante períodos de rápido crecimiento. Al principio de su carrera, ocupó puestos de liderazgo en seguridad e infraestructura en Salesforce y xMatters, y sirvió en el Ejército y la Fuerza Aérea de los Estados Unidos. Además de sus funciones operativas, participa activamente en el ecosistema de startups de ciberseguridad como asesor e inversor.

ConductorOne Desarrolla una plataforma de gobernanza de identidades y gestión de accesos diseñada para entornos modernos de nube e híbridos. Su tecnología proporciona visibilidad unificada de identidades y permisos en aplicaciones, infraestructura y sistemas locales, lo que permite a las organizaciones automatizar las revisiones de acceso, aplicar el principio de mínimo privilegio y reducir los riesgos de seguridad basados en la identidad. Al combinar el análisis de identidades con flujos de trabajo automatizados, la plataforma ayuda a los equipos de seguridad a gestionar el acceso a gran escala, mejorando el cumplimiento normativo y la eficiencia operativa.

Su dilatada trayectoria profesional abarca operaciones cibernéticas militares en la Fuerza Aérea de EE. UU., puestos de liderazgo en seguridad empresarial en compañías como MuleSoft, Flexport y Salesforce, y actualmente es CISO en ConductorOne. ¿Cómo ha evolucionado su perspectiva sobre la seguridad de la identidad a lo largo de estos roles y por qué cree que la identidad se ha convertido en uno de los campos de batalla más críticos de la ciberseguridad moderna?

En la Fuerza Aérea, la gestión de identidades era mucho más sencilla: nivel de autorización, necesidad de saber, todo protegido por cortafuegos, y listo. En MuleSoft, la clave era la escalabilidad: aprovisionar miles de usuarios en cientos de aplicaciones SaaS sin crear brechas. En Flexport, el perímetro desapareció por completo y la identidad se convirtió en el único control que seguía funcionando independientemente de la ubicación del usuario.

En ConductorOne, la identidad está experimentando su transformación más profunda. Ya no se trata solo de personas, sino de máquinas, API, cuentas de servicio y agentes de IA que actúan de forma autónoma. Las herramientas que utilizan la mayoría de las organizaciones fueron diseñadas para un mundo que ya no existe.

La identidad es el campo de batalla crucial porque lo abarca todo. Puedes tener la mejor seguridad de endpoints y la mejor segmentación de red del mundo, pero si algo tiene un acceso incorrecto, nada de eso importa.

Su próximo informe sobre el futuro de la identidad reveló que el 95 % de las empresas afirma que los agentes de IA ya realizan tareas autónomas de TI o seguridad. ¿Qué tipo de tareas realizan actualmente estos agentes y con qué rapidez prevé que aumente su nivel de autonomía?

Lo que me sorprendió no fue la adopción, sino la velocidad. El año pasado, el 96 % planeaba implementar agentes. Este año, el 95 % ya lo ha hecho. No se trata de una curva gradual, sino de un cambio radical.

Los agentes gestionan los flujos de trabajo del servicio de asistencia técnica, la clasificación de alertas, las revisiones de acceso, el aprovisionamiento y, en algunos casos, la corrección automatizada. Lo que muchos pasan por alto: el 64 % de las organizaciones ya permite que los agentes actúen de forma autónoma con una revisión posterior a la acción. El agente actúa primero y un humano lo verifica después, si es que lo hace.

Los agentes que hoy realizan tareas de soporte técnico tomarán decisiones de seguridad dentro de 12 meses. La cuestión no es si aumenta la autonomía, sino si la gobernanza se mantiene al mismo ritmo. En este momento, no es así.

El informe destaca el auge de las identidades no humanas, incluidas las interfaces de programación de aplicaciones (API), los bots y los agentes de IA. ¿Por qué crecen tan rápidamente estas identidades de máquina y por qué muchas organizaciones aún tienen dificultades para gestionarlas eficazmente?

Tres fuerzas convergentes. La adopción de la nube y el SaaS implica que cada integración necesita su propia identidad. DevOps genera identidades de máquina a gran escala: cada canalización, contenedor y microservicio. Y los agentes de IA están añadiendo una categoría completamente nueva que no solo gestiona el acceso, sino que lo utiliza para tomar decisiones.

Las organizaciones tienen dificultades porque las herramientas no fueron diseñadas para esto. La gestión de identidades y accesos tradicional parte de la base de que una persona inicia y cierra sesión. Las identidades no humanas operan de forma continua, no responden a la autenticación multifactor, suelen tener credenciales persistentes y acumulan privilegios porque nadie revisa su acceso como se revisa el de una persona.

También existe un problema de propiedad. Cuando un desarrollador crea una cuenta de servicio y cambia de equipo, ¿quién es el propietario? A menudo, nadie. Un estudio del sector muestra que el 97 % de las interfaces de red tienen privilegios excesivos. Esto no es un problema de herramientas, sino una deficiencia en la gobernanza.

Casi la mitad de las empresas afirman que las identidades no humanas superan en número a los usuarios humanos, pero solo un pequeño porcentaje tiene visibilidad completa sobre a qué pueden acceder dichas identidades. ¿Qué riesgos surgen cuando las organizaciones pierden visibilidad sobre estas identidades automatizadas?

Tres niveles. Primero, credenciales comprometidas. Las NHI suelen usar claves API de larga duración o tokens estáticos que no rotan. Un atacante con uno de estos tiene acceso persistente que no activa las mismas alarmas que una cuenta humana comprometida.

En segundo lugar, la acumulación de privilegios. Las integraciones que comenzaron con acceso de lectura obtienen silenciosamente acceso de escritura. Nadie elimina los permisos antiguos porque nadie revisa las identidades de las máquinas.

En tercer lugar —y esto está surgiendo rápidamente—, los agentes de IA amplifican ambos riesgos. Una cuenta de servicio comprometida con acceso de lectura a la base de datos es peligrosa. Un agente de IA con ese mismo acceso que puede resumir, compartir y actuar de forma autónoma en función de lo que lee es exponencialmente peor.

Nuestro informe reveló que la visibilidad del Sistema Nacional de Salud (NHI) está disminuyendo, pasando del 30 % al 22 % interanual. Las organizaciones están descubriendo el problema más rápido de lo que pueden solucionarlo.

Muchas empresas ven la IA como un acelerador de la productividad, pero su investigación sugiere que también puede ampliar silenciosamente la superficie de ataque. ¿Cómo genera la adopción de herramientas y agentes de IA nuevos riesgos de seguridad relacionados con la identidad?

El riesgo más inmediato es la asignación excesiva de permisos por error. Los equipos implementan un agente de IA para un flujo de trabajo específico, pero le otorgan un acceso más amplio del necesario porque definir el alcance de los permisos para máquinas es más difícil que para personas. El agente no solo ve los tickets de soporte, sino toda la base de datos de clientes.

Luego está la inyección de mensajes. Los agentes que procesan entradas externas pueden ser manipulados para realizar acciones no deseadas. Si el agente tiene amplio acceso, un mensaje diseñado específicamente convierte a un asistente útil en una herramienta de exfiltración de datos.

En tercer lugar, está la IA en la sombra. Gartner informa que más del 50 % del uso de IA en las empresas no está autorizado. Cada conexión no autorizada crea nuevas identidades y superficies de ataque que el equipo de seguridad no puede detectar.

Lo he visto de primera mano: alguien le dio acceso a un agente a los sistemas internos y, en cuestión de días, alguien lo manipuló para que revelara la remuneración y el calendario de vacaciones del director ejecutivo. El agente funcionó según lo previsto. El problema radicó en el modelo de acceso.

La gestión de identidades y accesos se ha centrado tradicionalmente en el inicio de sesión de los empleados en los sistemas. ¿Cómo debe evolucionar la gobernanza de identidades ahora que los agentes de software autónomos interactúan cada vez más con la infraestructura y toman decisiones?

El cambio fundamental radica en pasar de lo periódico a lo continuo. La gobernanza tradicional se basa en revisiones trimestrales y recertificaciones anuales. Los agentes de IA operan las 24 horas del día, los 7 días de la semana, toman miles de decisiones entre ciclos de revisión y pueden modificar su comportamiento en función de una actualización del modelo. Para cuando una revisión trimestral detecta a un agente con privilegios excesivos, el daño ya está hecho.

Es necesario que cambien tres cosas. La gobernanza debe ser continua, evaluando el acceso en tiempo real, no según un cronograma. Debe basarse en políticas, no en roles: políticas dinámicas adaptadas a tareas específicas, no asignaciones de roles estáticas. Y debe ser totalmente auditable: cada acción del agente debe registrarse y rastrearse hasta quién la autorizó.

La gobernanza de identidades debe operar a la velocidad de las máquinas para gobernar a actores que operan a esa velocidad. Ahí radica el riesgo.

ConductorOne describe su plataforma como una solución que ayuda a las organizaciones a proteger conjuntamente las identidades humanas y de las máquinas. Desde un punto de vista técnico, ¿qué cambios se requieren en la infraestructura de identidad para proteger adecuadamente a los agentes de IA que operan en entornos empresariales?

El cambio más importante es la unificación. La mayoría de las organizaciones gestionan las identidades humanas a través de su proveedor de identidad (IDP) y las identidades de las máquinas mediante una compleja red de gestores de secretos y procesos manuales. Los agentes de IA se sitúan en el punto intermedio entre ambos mundos.

Se requieren tres condiciones. Cada agente de IA necesita una identidad de primera clase: no una cuenta de servicio compartida ni las credenciales de un desarrollador, sino una identidad dedicada con su propio ciclo de vida y registro de auditoría. Estas identidades necesitan acceso justo a tiempo y con los permisos necesarios: permisos mínimos para una tarea específica, que se revocan una vez finalizada la tarea. Además, las organizaciones necesitan una monitorización continua de lo que los agentes hacen realmente con su acceso, no solo de lo que se les permite hacer.

En ConductorOne, gestionamos identidades humanas y no humanas a través de una única plataforma de control. Hacia ahí se dirige el sector: el 45 % ya utiliza herramientas IAM para la gestión de identidades humanas, y otro 45 % planea hacerlo en los próximos 12 meses. La gestión de identidades exclusivamente humanas está llegando a su fin.

Algunas organizaciones intentan gestionar el riesgo de la IA restringiendo o prohibiendo por completo las herramientas de IA. Según lo que observas en las empresas, ¿es realista este enfoque o simplemente impulsa el uso de la IA hacia entornos menos controlados y visibles?

Lo obligan a operar en la clandestinidad. Siempre. Lo he visto con cada ola tecnológica: BYOD, la nube, SaaS. Cuando la seguridad dice que no, la gente no se detiene. Simplemente dejan de comunicárselo a seguridad.

Según Gartner, la IA oculta representa más del 50 % del uso de IA en las empresas. Prohibir la IA no elimina el riesgo, sino la visibilidad. Y no se puede proteger lo que no se ve.

La mejor opción: hacer que el camino seguro sea el camino fácil. Si la adopción de la IA regulada es rápida y sencilla, la gente la usará. Si tarda seis semanas en obtener la aprobación, se crearán una cuenta personal durante su hora de almuerzo.

Prohibir la IA en 2026 es como prohibir la computación en la nube en 2016. No se trata de prevenir el riesgo, sino de garantizar que no se vea venir.

A medida que los sistemas de IA comienzan a actuar de forma más independiente, la línea entre automatización y autoridad se difumina. ¿Cómo deben las organizaciones abordar la gobernanza, las aprobaciones y la supervisión cuando los agentes de IA son capaces de realizar acciones operativas?

Piensa en delegación, no en automatización. Cuando delegas en una persona, defines el alcance, la responsabilizas y revisas su trabajo. El mismo marco se aplica a los agentes.

Esto implica una autonomía escalonada. Las tareas repetibles y de bajo riesgo (restablecimiento de contraseñas, enrutamiento de tickets) se ejecutan de forma autónoma con registro de actividad. Las acciones de riesgo medio (cambios en la configuración de seguridad, acceso privilegiado) requieren aprobación humana o notificación en tiempo real. Las acciones de alto riesgo (datos confidenciales, acceso privilegiado, cambios irreversibles) requieren autorización explícita antes de que el agente actúe.

Cada agente también necesita un responsable humano que rinda cuentas de sus acciones. Sin esa cadena de mando, los agentes operan en un vacío de gobernanza donde nadie responde por las consecuencias.

Nuestro informe reveló que solo el 19 % aplica políticas de forma continua a sus agentes. Esto significa que el 81 % se basa en permisos estáticos y en la suerte. Eso no es gobernanza.

De cara al futuro, ¿cuáles son los pasos más importantes que los responsables de seguridad deberían dar en los próximos 12 a 24 meses para preparar sus marcos de identidad y acceso para un mundo en el que los agentes de IA funcionen como identidades digitales completas dentro de la empresa?

Cinco prioridades.

Primero, obtenga visibilidad. La mayoría de las organizaciones desconocen cuántas identidades no humanas poseen. No se puede gobernar lo que no se ve.

En segundo lugar, trata a cada agente de IA como a un usuario. Identidad dedicada, permisos limitados, rotación de credenciales, revisiones de acceso. Si no le darías a un humano acceso de administrador a todo, no se lo des a un agente.

En tercer lugar, hay que pasar de una gobernanza periódica a una continua. Las revisiones trimestrales no pueden seguir el ritmo de agentes que cambian de comportamiento en cuestión de segundos.

En cuarto lugar, elabore su marco normativo ahora, antes de tener cientos de agentes. Defina los límites de autonomía, los requisitos de aprobación y la propiedad mientras aún sea manejable.

En quinto lugar, unificar la gobernanza entre las identidades humanas y no humanas. Los sistemas separados crean brechas.

Las organizaciones ganadoras no serán las que hayan implementado más IA, sino las que hayan desarrollado sistemas de gestión de identidades capaces de operar a la velocidad de las máquinas.

Gracias por la gran entrevista, los lectores que deseen obtener más información deben visitar ConductorOne.