Inteligencia artificial

Integración de IA y Blockchain para la Preservación de la Privacidad

Con la atención generalizada y las posibles aplicaciones de las tecnologías de blockchain y inteligencia artificial, las técnicas de protección de la privacidad que surgen como resultado directo de la integración de las dos tecnologías están ganando una notable importancia. Estas técnicas de protección de la privacidad no solo protegen la privacidad de los individuos, sino que también garantizan la confiabilidad y seguridad de los datos.

En este artículo, hablaremos sobre cómo la colaboración entre la IA y la blockchain da lugar a numerosas técnicas de protección de la privacidad y su aplicación en diferentes verticales, incluyendo la desidentificación, el cifrado de datos, la anonimidad k y los métodos de libro contable distribuido multi-nivel. Además, también intentaremos analizar las deficiencias junto con su causa real y ofrecer soluciones según sea necesario.

Blockchain, Inteligencia Artificial y su Integración

La red blockchain se introdujo por primera vez en el mundo cuando en 2008 Nakamoto introdujo Bitcoin, una criptomoneda construida sobre la red blockchain. Desde su introducción, la blockchain ha ganado mucha popularidad, especialmente en los últimos años. El valor al que Bitcoin se negocia hoy en día, y superar la marca de capitalización de mercado de un billón de dólares indica que la blockchain tiene el potencial de generar ingresos y beneficios sustanciales para la industria.

La tecnología blockchain se puede categorizar principalmente en función del nivel de accesibilidad y control que ofrecen, con Público, Privado y Federado siendo los tres principales tipos de tecnologías blockchain. Las criptomonedas y arquitecturas de blockchain populares como Bitcoin y Ethereum son ofertas de blockchain públicas ya que son descentralizadas por naturaleza, y permiten que los nodos entren o salgan de la red libremente, y así promueven la descentralización máxima.

La siguiente figura muestra la estructura de Ethereum ya que utiliza una lista enlazada para establecer conexiones entre diferentes bloques. El encabezado del bloque almacena la dirección hash del bloque precedente para establecer un enlace entre los dos bloques sucesivos.

El desarrollo y la implementación de la tecnología blockchain van seguidos de preocupaciones legítimas de seguridad y privacidad en varios campos que no se pueden pasar por alto. Por ejemplo, una violación de datos en la industria financiera puede resultar en pérdidas importantes, mientras que una violación en sistemas militares o de atención médica puede ser desastrosa. Para prevenir estos escenarios, la protección de los datos, los activos del usuario y la información de identificación ha sido un enfoque principal de la comunidad de investigación de seguridad de blockchain, ya que para garantizar el desarrollo de la tecnología blockchain, es esencial mantener su seguridad.

Ethereum es una plataforma de blockchain descentralizada que mantiene un libro contable compartido de información de manera colaborativa utilizando múltiples nodos. Cada nodo en la red de Ethereum utiliza la Máquina Vectorial de Ethereum (EVM) para compilar contratos inteligentes y facilitar la comunicación entre nodos que ocurren a través de una red peer-to-peer (P2P). Cada nodo en la red de Ethereum se proporciona con funciones y permisos únicos, aunque todos los nodos se pueden utilizar para recopilar transacciones y participar en la minería de bloques. Además, es importante destacar que en comparación con Bitcoin, Ethereum muestra velocidades de generación de bloques más rápidas con una ventaja de casi 15 segundos. Esto significa que los mineros de criptomonedas tienen una mejor oportunidad de obtener recompensas más rápido mientras que el tiempo de intervalo para verificar transacciones se reduce significativamente.

Por otro lado, la IA o Inteligencia Artificial es una rama de la ciencia moderna que se centra en desarrollar máquinas capaces de tomar decisiones y simular el pensamiento autónomo comparable a la capacidad de un ser humano. La Inteligencia Artificial es una rama muy amplia en sí misma con numerosos subcampos, incluyendo el aprendizaje profundo, la visión por computadora, el procesamiento de lenguaje natural y más. El procesamiento de lenguaje natural (NLP) en particular ha sido un subcampo que ha sido enfatizado mucho en los últimos años, lo que ha resultado en el desarrollo de algunos modelos de lenguaje de última generación como GPT y BERT. El NLP se dirige hacia la perfección, y el último paso del NLP es el procesamiento de transformaciones de texto que pueden hacer que los ordenadores sean comprensibles, y los modelos recientes como ChatGPT construidos en GPT-4 indican que la investigación se dirige en la dirección correcta.

Otro subcampo que es bastante popular entre los desarrolladores de IA es el aprendizaje profundo, una técnica de IA que funciona imitando la estructura de las neuronas. En un marco de aprendizaje profundo convencional, la información de entrada externa se procesa capa por capa mediante la capacitación de estructuras de red jerárquicas y luego se pasa a una capa oculta para la representación final. El aprendizaje supervisado y el aprendizaje no supervisado son las dos categorías en las que se pueden clasificar los marcos de aprendizaje profundo.

La imagen anterior muestra la arquitectura del perceptrón de aprendizaje profundo, y como se puede ver en la imagen, un marco de aprendizaje profundo emplea una arquitectura de red neural de múltiples niveles para aprender las características en los datos. La red neural consiste en tres tipos de capas, incluyendo la capa oculta, la capa de entrada y la capa de salida. Cada capa de perceptrón en el marco está conectada a la siguiente capa para formar un marco de aprendizaje profundo.

Finalmente, tenemos la integración de las tecnologías de blockchain y inteligencia artificial, ya que estas dos tecnologías se están aplicando en diferentes industrias y dominios con un aumento en la preocupación por la ciberseguridad, la seguridad de los datos y la protección de la privacidad. Las aplicaciones que apuntan a integrar blockchain y inteligencia artificial manifiestan la integración en los siguientes aspectos.

- Utilizando la tecnología blockchain para registrar y almacenar los datos de entrenamiento, la entrada y la salida de los modelos y los parámetros, asegurando la responsabilidad y la transparencia en las auditorías de los modelos.

- Utilizando marcos de blockchain para implementar modelos de IA para lograr servicios descentralizados entre modelos y mejorar la escalabilidad y la estabilidad del sistema.

- Proporcionando un acceso seguro a los datos y modelos de IA externos utilizando sistemas descentralizados y permitiendo que las redes blockchain adquieran información externa confiable.

- Utilizando diseños de tokens basados en blockchain y mecanismos de incentivos para establecer conexiones y interacciones confiables entre los usuarios y los desarrolladores de modelos de IA.

Protección de la Privacidad a través de la Integración de Tecnologías de Blockchain y IA

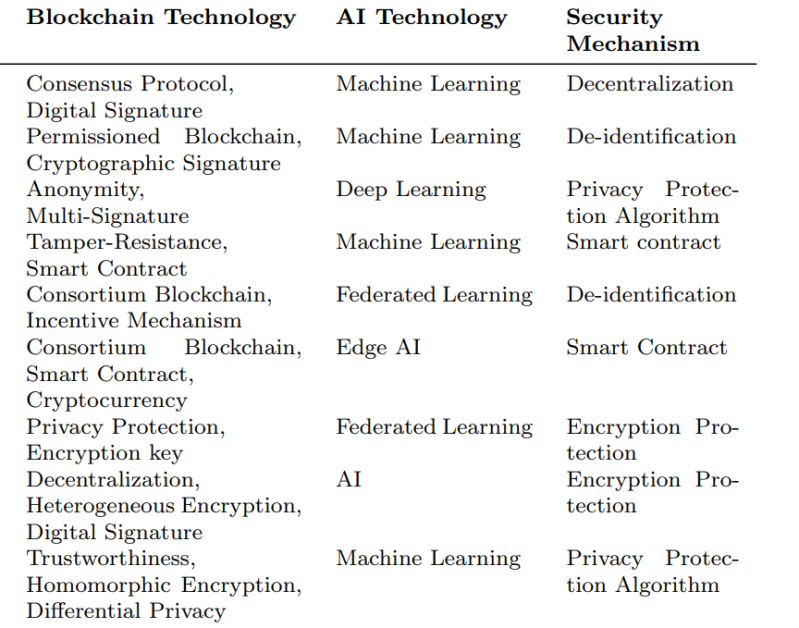

En el escenario actual, los sistemas de confianza de datos tienen ciertas limitaciones que comprometen la confiabilidad de la transmisión de datos. Para desafiar estas limitaciones, se pueden implementar tecnologías blockchain para establecer una solución de almacenamiento y compartición de datos confiable y segura que ofrezca protección de la privacidad y mejore la seguridad de los datos. Algunas de las aplicaciones de blockchain en la protección de la privacidad de la IA se mencionan en la siguiente tabla.

Al mejorar la implementación y la integración de estas tecnologías, se puede aumentar significativamente la capacidad de protección y la seguridad de los sistemas de confianza de datos actuales.

Cifrado de Datos

Tradicionalmente, los métodos de compartición y almacenamiento de datos han sido vulnerables a las amenazas de seguridad porque dependen de servidores centralizados que los convierten en un objetivo fácilmente identificable para los atacantes. La vulnerabilidad de estos métodos da lugar a complicaciones graves como la manipulación de datos y las filtraciones de datos, y dado que las actuales necesidades de seguridad, los métodos de cifrado solos no son suficientes para garantizar la seguridad y la seguridad de los datos, lo que es la razón principal detrás del surgimiento de tecnologías de protección de la privacidad basadas en la integración de la inteligencia artificial y la blockchain.

Veamos un esquema de aprendizaje federado de privacidad basado en blockchain que apunta a mejorar la técnica Multi-Krum y combinarla con el cifrado homomórfico para lograr un filtrado y una agregación de modelos a nivel de cifrado que puedan verificar los modelos locales mientras mantienen la protección de la privacidad. La técnica de cifrado homomórfico de Paillier se utiliza en este método para cifrar las actualizaciones del modelo y proporcionar así una protección adicional de la privacidad. El algoritmo de Paillier funciona como se muestra.

Desidentificación

La desidentificación es un método que se utiliza comúnmente para anonimizar la información de identificación personal de un usuario en los datos separando los datos de los identificadores de datos y reduciendo así el riesgo de seguimiento de datos. Existe un marco de IA descentralizado construido sobre tecnología de blockchain con permisos que utiliza el enfoque mencionado anteriormente. El marco de IA esencialmente separa la información de identificación personal de la información no personal de manera efectiva y luego almacena los valores hash de la información de identificación personal en la red blockchain. El marco de IA propuesto se puede utilizar en la industria médica para compartir registros y información médica de un paciente sin revelar su verdadera identidad. Como se muestra en la siguiente imagen, el marco de IA propuesto utiliza dos blockchain independientes para las solicitudes de datos, una red blockchain que almacena la información del paciente junto con los permisos de acceso a los datos, mientras que la segunda red blockchain captura las trazas de auditoría de cualquier solicitud o consulta realizada por los solicitantes. Como resultado, los pacientes siguen teniendo la autoridad y el control completos sobre sus registros y información médica sensibles, al mismo tiempo que permiten el intercambio de datos seguro y seguro dentro de múltiples entidades en la red.

Libro Contable Distribuido Multi-nivel

Un libro contable distribuido multi-nivel es un sistema de almacenamiento de datos con propiedad de descentralización y múltiples capas jerárquicas diseñadas para maximizar la eficiencia y garantizar la seguridad del proceso de compartición de datos, junto con una mayor protección de la privacidad. DeepLinQ es un libro contable descentralizado multi-nivel basado en blockchain que aborda la preocupación del usuario sobre la privacidad y la compartición de datos al habilitar la privacidad protegida. DeepLinQ archiva la privacidad de los datos prometida al emplear varias técnicas como la consulta bajo demanda, el control de acceso, la reserva de proxy y los contratos inteligentes para aprovechar las características de la red blockchain, incluyendo el mecanismo de consenso, la descentralización completa y el anonimato para proteger la privacidad de los datos.

K-Anonimidad

El método K-Anonimidad es un método de protección de la privacidad que apunta a agrupar a los individuos en un conjunto de datos de tal manera que cada grupo tenga al menos K individuos con valores de atributos idénticos, y así proteger la identidad y la privacidad de los usuarios individuales. El método K-Anonimidad ha sido la base de un modelo de transacción confiable propuesto que facilita las transacciones entre nodos de energía y vehículos eléctricos. En este modelo, el método K-Anonimidad sirve dos funciones: primero, oculta la ubicación de los vehículos eléctricos al construir una solicitud unificada utilizando técnicas K-Anonimidad que ocultan o ocultan la ubicación del propietario del vehículo; segundo, el método K-Anonimidad oculta los identificadores de usuario para que los atacantes no tengan la opción de vincular a los usuarios con sus vehículos eléctricos.

Evaluación y Análisis de la Situación

En esta sección, hablaremos sobre el análisis y la evaluación comprehensivos de diez sistemas de protección de la privacidad que utilizan la fusión de tecnologías de blockchain y IA que se han propuesto en los últimos años. La evaluación se centra en cinco características principales de estos métodos propuestos, incluyendo la gestión de la autoridad, la protección de los datos, el control de acceso, la escalabilidad y la seguridad de la red, y también discute las fortalezas, debilidades y posibles áreas de mejora. Es la característica única resultante de la integración de las tecnologías de IA y blockchain lo que ha abierto camino a nuevas ideas y soluciones para una mayor protección de la privacidad. Para referencia, la imagen a continuación muestra las diferentes métricas de evaluación empleadas para derivar los resultados analíticos para la aplicación combinada de las tecnologías de blockchain y IA.

Gestión de la Autoridad

El control de acceso es una tecnología de seguridad y privacidad que se utiliza para restringir el acceso de un usuario a recursos autorizados en función de reglas, conjuntos de instrucciones y políticas predefinidas, salvaguardando la integridad de los datos y la seguridad del sistema. Existe un sistema de gestión de estacionamiento de privacidad inteligente que utiliza un modelo de control de acceso basado en roles (RBAC) para gestionar los permisos. En el marco, cada usuario se asigna uno o más roles y se clasifica según los roles, lo que permite al sistema controlar los permisos de acceso a los atributos. Los usuarios en la red pueden utilizar su dirección de blockchain para verificar su identidad y obtener autorización de acceso a los atributos.

Control de Acceso

El control de acceso es uno de los fundamentos clave de la protección de la privacidad, restringiendo el acceso en función de la membresía del grupo y la identidad del usuario para garantizar que solo los usuarios autorizados puedan acceder a recursos específicos que se les permiten acceder, y así proteger el sistema contra el acceso no deseado o forzado. Para garantizar un control de acceso eficaz y eficiente, el marco debe considerar múltiples factores, incluyendo la autorización, la autenticación del usuario y las políticas de acceso.

La tecnología de identidad digital es un enfoque emergente para aplicaciones de IoT que puede proporcionar un control de acceso seguro y garantizar la privacidad de los datos y los dispositivos. El método propone utilizar una serie de políticas de control de acceso basadas en primitivos criptográficos y tecnología de identidad digital (DIT) para proteger la seguridad de las comunicaciones entre entidades como drones, servidores en la nube y servidores de estación en tierra (GSS). Una vez que se completa el registro de la entidad, las credenciales se almacenan en la memoria. La tabla incluida a continuación resume los tipos de defectos en el marco.

Protección de los Datos

La protección de los datos se utiliza para referirse a medidas que incluyen el cifrado de datos, el control de acceso, la auditoría de seguridad y la copia de seguridad de los datos para garantizar que los datos de un usuario no se accedan ilegalmente, se manipulen o se filtren. Cuando se trata del procesamiento de datos, tecnologías como el enmascaramiento de datos, la anonimización de los datos, el aislamiento de los datos y el cifrado de los datos se pueden utilizar para proteger los datos contra el acceso no autorizado y la filtración. Además, tecnologías de cifrado como el cifrado homomórfico, la protección de la privacidad diferencial, los algoritmos de firma digital, los algoritmos de cifrado asimétrico y los algoritmos de hash pueden prevenir el acceso no autorizado y ilegal por parte de usuarios no autorizados y garantizar la confidencialidad de los datos.

Seguridad de la Red

La seguridad de la red es un campo amplio que abarca diferentes aspectos, incluyendo la garantía de la confidencialidad y la integridad de los datos, la prevención de los ataques a la red y la protección del sistema contra los virus y el software malicioso de la red. Para garantizar la seguridad, la confiabilidad y la seguridad del sistema, es necesario adoptar una serie de arquitecturas de red seguras y protocolos, así como medidas de seguridad. Además, analizar y evaluar las diversas amenazas a la red y desarrollar mecanismos de defensa y estrategias de seguridad correspondientes es esencial para mejorar la confiabilidad y la seguridad del sistema.

Escalabilidad

La escalabilidad se refiere a la capacidad de un sistema para manejar cantidades más grandes de datos o un número creciente de usuarios. Al diseñar un sistema escalable, los desarrolladores deben considerar el rendimiento del sistema, el almacenamiento de datos, la gestión de nodos, la transmisión y varios otros factores. Además, al garantizar la escalabilidad de un marco o sistema, los desarrolladores deben tener en cuenta la seguridad del sistema para prevenir las filtraciones de datos, las violaciones de datos y otros riesgos de seguridad.

Los desarrolladores han diseñado un sistema que cumple con las Reglas Generales de Protección de Datos de la Unión Europea (GDPR) al almacenar la información relacionada con la privacidad y los metadatos de las obras de arte en un sistema de archivos distribuidos fuera de la cadena. Los metadatos de las obras de arte y los tokens digitales se almacenan en OrbitDB, un sistema de almacenamiento de bases de datos que utiliza múltiples nodos para almacenar los datos y así garantizar la seguridad y la privacidad de los datos. El sistema distribuido fuera de la cadena dispersa el almacenamiento de datos y así mejora la escalabilidad del sistema.

Análisis de la Situación

La combinación de las tecnologías de IA y blockchain ha dado como resultado el desarrollo de un sistema que se centra en la protección de la privacidad, la identidad y los datos de los usuarios. Aunque los sistemas de privacidad de datos de IA aún enfrentan algunos desafíos como la seguridad de la red, la protección de los datos, la escalabilidad y el control de acceso, es crucial considerar y sopesar estos problemas en función de consideraciones prácticas durante la fase de diseño de manera comprehensiva. A medida que la tecnología se desarrolla y avanza, las aplicaciones se expanden, los sistemas de protección de la privacidad construidos utilizando IA y blockchain atraerán más atención en el futuro próximo. En función de los hallazgos de investigación, enfoques técnicos y escenarios de aplicación, se pueden clasificar en tres categorías.

- Aplicación de métodos de protección de la privacidad en la industria de IoT o Internet de las cosas utilizando tecnologías de blockchain y IA.

- Aplicación de métodos de protección de la privacidad en contratos inteligentes y servicios que utilizan tecnologías de blockchain y IA.

- Métodos de análisis de datos a gran escala que ofrecen protección de la privacidad utilizando tecnologías de blockchain y IA.

Las tecnologías que pertenecen a la primera categoría se centran en la implementación de tecnologías de IA y blockchain para la protección de la privacidad en la industria de IoT. Estos métodos utilizan técnicas de IA para analizar grandes volúmenes de datos mientras aprovechan las características descentralizadas y seguras de la red blockchain para garantizar la autenticidad y la seguridad de los datos.

Las tecnologías que caen en la segunda categoría se centran en fusionar las tecnologías de IA y blockchain para una mayor protección de la privacidad al utilizar los servicios y los contratos inteligentes de la blockchain. Estos métodos combinan el análisis y el procesamiento de datos con la IA y utilizan la tecnología blockchain para reducir la dependencia de terceros confiables y registrar transacciones.

Finalmente, las tecnologías que caen en la tercera categoría se centran en aprovechar el poder de las tecnologías de IA y blockchain para lograr una mayor protección de la privacidad en el análisis de datos a gran escala. Estos métodos apuntan a explotar las propiedades de descentralización y seguridad de la blockchain que garantizan la autenticidad y la seguridad de los datos, mientras que las técnicas de IA garantizan la precisión del análisis de los datos.

Conclusión

En este artículo, hemos hablado sobre cómo las tecnologías de IA y blockchain se pueden utilizar en sincronía para mejorar las aplicaciones de las tecnologías de protección de la privacidad al hablar sobre sus metodologías relacionadas y evaluar las cinco características principales de estas tecnologías de protección de la privacidad. Además, también hemos hablado sobre las limitaciones existentes de los sistemas actuales. Hay ciertos desafíos en el campo de las tecnologías de protección de la privacidad construidas sobre blockchain y IA que aún deben abordarse, como cómo equilibrar la compartición de datos y la preservación de la privacidad. La investigación sobre cómo fusionar eficazmente las capacidades de las tecnologías de IA y blockchain está en curso, y aquí hay varias otras formas que se pueden utilizar para integrar otras técnicas.

- Computación de Borde

La computación de borde apunta a lograr la descentralización al aprovechar el poder de los dispositivos de borde y de IoT para procesar datos privados y sensibles de los usuarios. Dado que el procesamiento de IA requiere el uso de recursos de cómputo sustanciales, utilizar métodos de computación de borde puede permitir la distribución de tareas de cómputo a los dispositivos de borde para el procesamiento en lugar de migrar los datos a servicios en la nube o servidores de datos. Dado que los datos se procesan mucho más cerca del dispositivo de borde en sí, el tiempo de latencia se reduce significativamente, y también se reduce la congestión de la red, lo que mejora la velocidad y el rendimiento del sistema.

- Mecanismos Multi-cadena

Los mecanismos multi-cadena tienen el potencial de resolver los problemas de almacenamiento y rendimiento de la blockchain de una sola cadena, lo que mejora la escalabilidad del sistema. La integración de mecanismos multi-cadena facilita la clasificación de datos basada en atributos y niveles de privacidad, lo que mejora las capacidades de almacenamiento y la seguridad de los sistemas de protección de la privacidad.