الأمن السيبراني

حماية خادمات التحكم والسيطرة على البوتات الموجودة على تويتر باستخدام الشبكات العصبية

قام باحثون من الصين باستخدام الطبيعة “الsandbox” للشبكات العصبية لتحديد طريقة جديدة للبوتات الخبيثة للتواصل مع خادمات التحكم والسيطرة (C&C) عبر تويتر بطريقة لا يمكن الكشف عنها من قبل باحثي الأمن، ويمكن أن تجعل من الصعب إيقاف عملياتهم.

الورقة المحدّثة المسماة التي تم إصدارها في 2 أغسطس هي DeepC2: AI-powered Covert Botnet Command and Control on OSNs.

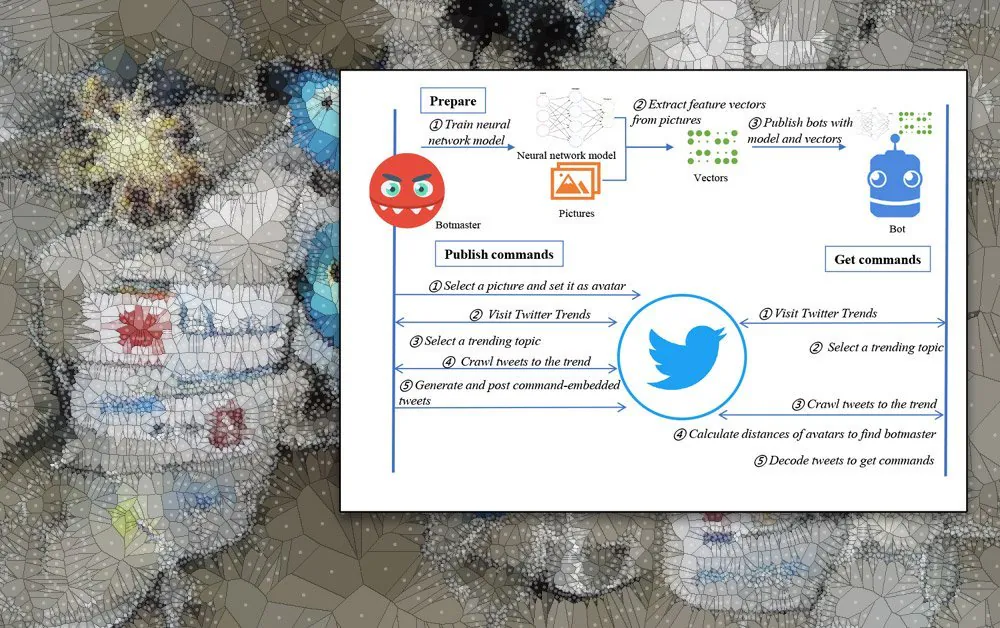

الطريقة المقترحة، التي تم اختبارها بنجاح في تجربة على تويتر، تُدرب الشبكة العصبية على تحديد حساب تويتر الذي تسيطر عليه كيان C&C بناءً على أيقونات المستخدم الخاصة به. بمجرد أن يتم “التحقق” من حساب الأمر بواسطة الشبكة العصبية، يمكن تنفيذ الأوامر المخفية في التغريدات الظاهرة على أنها بريئة بواسطة جيش الكمبيوتر الذي تم إصابته بالبوتات.

Source: https://arxiv.org/abs/2009.07707

البوتات هي مجموعة من الكمبيوترات التي تم اختراقها بحيث يمكن التحكم فيها من قبل مشغلين مركزيين لتنفيذ أنواع مختلفة من الهجمات الإلكترونية، بما في ذلك هجمات DDoS وتعدين العملات الرقمية وحملات البريد العشوائي.

كفاح من أجل 匿名ية C&C

كل كمبيوتر مخترق في أوركسترا البوتات يتطلب توجيهًا مركزيًا من مصادر البرامج الخبيثة، وبالتالي يجب أن يتواصل بطريقة ما مع خادم C&C. ومع ذلك، فإن هذا يعني تقليديًا أن باحثي الأمن يمكنهم عكس هندسة البوتات الفردية والكشف عن URL/الخادمات C&C، عادةً ما يتم تشفيرها في العدوى.

بمجرد أن يتم الكشف عن النطاق C&C الخبيث، يمكن حظره على مستوى الشبكة، والتحقيق في أصوله في سبيل اتخاذ إجراءات قانونية.

في السنوات الأخيرة، اتجه اتجاه خادمات C&C بعيدًا عن عناوين النطاقات المخصصة القائمة على http نحو استخدام خدمات الويب الشهيرة مثل جيميل وتويتر وخدمات الحافظة عبر الإنترنت وتنوع من الشبكات الاجتماعية عبر الإنترنت (OSNs).

في عام 2015، تم الكشف عن أن برمجية الخلفية Hammertoss كانت تستخدم تويتر وGitHub وخدمات التخزين السحابي لهذه الأغراض؛ في عام 2018، أن أداة الإدارة عن بُعد HeroRat استخدمت بروتوكول الترامز للغرض نفسه؛ وفي عام 2020، أن مجموعة Turla قد هاجرت إلى استخدام جيميل كإطار اتصال.

ومع ذلك، فإن هذه المناهج لا تزال تتطلب بعض المعلومات التعريفية التي يجب تشفيرها في البرنامج الخبيث، مما يجعلها قابلة للكشف، على الرغم من أنها غالبًا ما تكون معقدة، بواسطة مبادرات الأمن. في مثل هذه الحالات، يمكن إغلاق القنوات عادةً عن طريق الكشف عن طبيعة الأوامر الخبيثة وتحديد معرّفات المستخدم، مما يؤدي إلى تعطيل البوتات التابعة.

المعرفات السرية

طريقة DeepC2 المقترحة من قبل الباحثين الصينيين تجعل من الصعب عكس هندسة المعلومات التعريفية لخادم C&C، لأن كل ما سيكشفه الكود هو خوارزمية الشبكة العصبية غير الشفافة التي لا يمكن إعادة تنفيذها بسهولة في شكلها المُحسّن (أي بشكل فعال “مُجمّع”).

تحت DeepC2، يجد البوت حساب “السيّئ” عن طريق البحث عن صورة أيقونة مستخدم معينة (في الموضوعات الشائعة، بحيث لا يحتاج البوت إلى مسح جميع تويتر) التي تم تشفير سماتها في الشبكة العصبية. يختار مؤلفو البرامج الخبيثة صور الأيقونات المناسبة مسبقًا قبل نشر الحملة ويدربون الشبكة العصبية على هذه الصور.

Workflow of DeepC2.

Чтобы منع الكشف، يتم استخدام كل أيقونة تويتر وال حساب المرتبط بها كآلية C&C مرة واحدة فقط تحت DeepC2، مع انتقال النظام إلى حساب C&C OSN جديد بعد هذه الحالة. بالإضافة إلى ذلك، يحذف البوتات معلومات المتجهات المستخدمة لتحديد أيقونات C&C بعد استخدامها مرة واحدة (أمر واحد مرسل)، لتعطيل إعادة التشغيل بواسطة طرق الأمن الجنائية.

إخفاء أوامر C&C

كوسيلة إضافية للاخفاء، تتضمن DeepC2 طريقة لمنع الكشف عن الأوامر الصريحة في رسائل تويتر، عن طريق استخدام التصادمات الهاش وتعزيز بيانات التأمل (EDA)، الأخير dựa على عمل من مختبرات Protago Labs Research في عام 2019، بالتعاون مع جامعة دارتموث وجورجتاون.

يحدث تصادم الهاش عندما يكون لديك قطعتان من البيانات不同的 هاش checksums متطابقان، أي عندما تكون كل قطعة من البيانات مختلفة متساوية رياضياً – سيناريو نادر يمكن استغلاله، في هذه الحالة، لإنشاء معرّفات الأوامر من المحتوى النصي البريء الظاهري.

البوتات تبحث عن هذه الهاشات المبرمجة مسبقًا في الإخراج الاجتماعي لل حسابات التي تمكنت من تحديدها على أنها خادمات C&C بناءً على أيقونات الأvatars المعترف بها. منذ أن يتم توليد التغريدات التي يتم إصدارها بواسطة قائد C&C بعض الصلة السياقية للتيار الموضوعي المستهدف، فإنها صعبة للكشف عنها كأnomalies، مما يخفي نية المنشورات.

Though the augmented text data may not be grammatically correct, the grammatical inconsistency of posts on Twitter (and other social media networks) effectively hides these ‘glitches’ in comprehensibility.

يتم نقل عناوين IP بواسطة قائد البوت إلى البوتات عن طريق تقسيم URL إلى هاشين منفصلين مع تصادم الهاش، والتي يتم تحديدها ودمجها في عنوان IP قابل للفهم بواسطة البوتات عن بُعد.

استخدم الباحثون سبعة خوادم خاصة افتراضية لمحاكاة مواقع جغرافية متنوعة. تم اشتقاق الأvatars المستهدفة من 40 صورة تم التقاطها بواسطة الهواتف المحمولة، والتي تم تحويلها إلى متجهات خلال التدريب. تم وضع البوتات بعد ذلك في الموضع مع النموذج المدرب والمعلومات المتجهة.

تم استلام جميع الأوامر في التجربة بنجاح بواسطة شبكات البوتات الافتراضية، على الرغم من بعض التكرار في نشر الرسائل، لأن النظام لا يمكن أن يكون متأكدًا من أن كل مثيل للرسالة سيتم استلامه من تغريدة معينة.

فيما يتعلق بالتدابير العلاجية، يشير الباحثون إلى أن التكرار الآلي للطريقة التي ستسحب البوتات “العبيد” تويتر للبحث عن رسائل C&C، وطريقة التي ستتكرر خادم C&C من خلال سلسلة من المنشورات، يمكن أن تمثل توقيعًا يمكن التعرف عليه يمكن أن يتم معالجته بواسطة إطارات حماية جديدة.

بالإضافة إلى ذلك، يمكن لوسائل التواصل الاجتماعي(OSNs) حساب الفرق المرئي الخاص جداً الذي يتم خبزه في مصفوفة من أيقونات C&C، وتنمية طرق لرفع التنبيهات بناءً على تلك المعايير.