Siber Güvenlik

Twitter Tabanlı Botnet Komut ve Kontrol Sunucularını Sinir Ağları ile Koruma

Çin’den araştırmacılar, sinir ağlarının ‘kara kutu’ doğasını kullanarak, güvenlik araştırmacıları tarafından ortaya çıkarılamayacak bir şekilde Twitter üzerinden kötü amaçlı botnet’lerin Komut ve Kontrol (C&C) sunucularıyla iletişim kurmaları için yeni bir yöntem geliştirdiler ve bu, operasyonlarını durdurmalarını zorlaştırabilir.

2 Ağustos’ta yayınlanan güncellenmiş makale, DeepC2: AI Güçlü Gizli Botnet Komut ve Kontrol OSN’lerde olarak adlandırıldı.

Önerilen yöntem, Twitter üzerinde denenmiş ve başarılı olmuş bir şekilde, bir C&C varlığının Twitter kullanıcı ikonuna dayanarak bir Twitter hesabını tanımlamak için bir sinir ağını eğitir. Komut hesabının sinir ağı tarafından ‘kimliği doğrulandıktan’ sonra, görünüşte masum olan tweet’lerinde gizli komutlar, botnet ile enfekte edilmiş bilgisayar ordusu tarafından yürütülebilir.

Kaynak: https://arxiv.org/abs/2009.07707

Bir botnet, çeşitli türde kalabalık kaynaklı siber saldırılar gerçekleştirmek için merkezi olarak konumlandırılmış kötü aktörler tarafından yönetilebilmeleri için tehlikeye atılan bilgisayarların bir grubudur, bunlar arasında DDoS saldırıları, kripto para madenciliği ve spam kampanyaları bulunur.

C&C Anonimliği İçin Mücadele

Botnet ‘orkestrasındaki’ her bir tehlikeye atılmış bilgisayar, kötü amaçlı yazılımdan sorumlu olanlardan merkezi yönlendirme gerektirir ve bu nedenle某 şekilde bir C&C sunucusu ile iletişim kurmalıdır. Ancak bu, geleneksel olarak güvenlik araştırmacılarının bireysel botnet enfeksiyonunu tersine mühendislik yapabilmesi ve C&C sunucularının URL’lerini, genellikle enfeksiyona hardcode edilmiş olarak ortaya çıkarması anlamına gelmiştir.

Kötü niyetli C&C etki alanı bilinirse, bu, ağı düzeyinde engellenmesini ve yasal eylem için kökenlerinin araştırılmasını sağlar.

Son yıllarda C&C sunucuları için trend, adanmış http domaine dayalı adreslerden, Gmail, Twitter, online panolu hizmetler ve çeşitli online sosyal ağlar (OSN’ler) gibi popüler web hizmetlerinin kullanımına doğru kaymıştır.

2015 yılında, malware arka kapı Hammertoss’un bu amaçlar için Twitter, GitHub ve bulut depolama hizmetlerini kullandığı ortaya çıktı; 2018’de, Uzak Yönetim Aracı (RAT) HeroRat’ın Telegram mesajlaşma protokolünü aynı amaçlar için kullandığı görüldü ve 2020’de Turla Grubu’nun ComRAT malware’nin Gmail’i iletişim çerçevesi olarak kullandığı tespit edildi.

Ancak bu yaklaşımlar,仍 bazı tanımlayıcı bilginin enfekte edici yazılıma hardcode edilmesi gerektiğini gerektirir, bu da güvenlik girişimlerinin bunları, genellikle bazı zorluklarla, keşfedebilmesini sağlar. Bu durumlarda, kötü amaçlı komutların açıklanabilir doğası ve kullanıcı Kimliklerinin tanımı, bu kanalların kapatılmasını, genellikle bağımlı botnet’i devre dışı bırakmasını sağlar.

Gizli Tanımlayıcılar

Çinli araştırmacıların önerdiği DeepC2 yöntemi, C&C tanımlayıcı bilgisinin tersine mühendisliğini pratik olarak imkansız hale getirir, çünkü kod yalnızca opak bir sinir ağı algoritması ortaya çıkarır ve bu, kolayca yeniden uygulanamaz (yani etkili bir şekilde ‘derlenemez’).

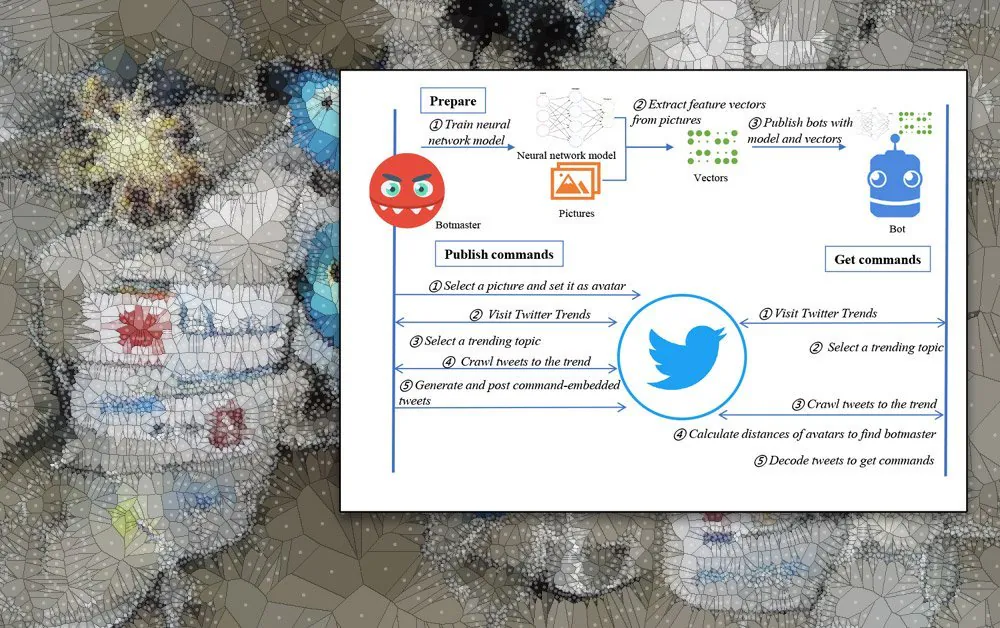

DeepC2 altında, bot, bir C&C varlığını, trend konularında (bu nedenle botun tüm Twitter’ı taramasına gerek kalmaz) onun Twitter kullanıcı ikonuna dayanarak tanımlar, yüksek düzeyli özellikler önceden botnet kampanya dağıtımı öncesi seçilen uygun ikon resimlerine dayalı olarak kodlanmıştır. Türetilen özellik vektörleri ve sinir ağı, kötü amaçlı payload’ın bir parçası olarak dağıtılır.

C&C sunucusu yeni bir komut yayınladığında, komutun arkasındaki rehber el, Twitter’de (veya kullanılan sosyal ağda) bazı trend konularını seçer ve görünüşte normal sosyal medya gönderileri oluşturur, bunlar gömülü komutlar içerir. Konunun trend olması, gönderilerin keşfedilebilir bir ön plana çıkmasını sağlar, böylece botlar kolayca yeni komutları sosyal ağı taramak suretiyle erişebilir.

DeepC2 akışı.

Keşfedilmeyi önlemek için, her Twitter ikonu ve ilgili hesap, yalnızca bir kez DeepC2 altında C&C mekanizması olarak kullanılır, sistem bu olaydan sonra yeni bir önceden hazırlanmış C&C OSN hesabına geçer. Ayrıca, botlar, C&C avatarlarını tanımlamalarına yardımcı olan vektör bilgilerini bir komut gönderildikten (bir komut gönderildikten) sonra siler, böylece adli güvenlik yöntemleri tarafından geri oynamayı daha da engellemek için.

C&C Komutlarını Gizleme

Gizleme için ek bir yardım olarak, DeepC2, Twitter mesajlarında açık komutların tespitini önlemek için bir yöntem içerir, bu, hash çarpışma ve geliştirilmiş veri artırımı (EDA) kullanır, latter Protago Labs Research, Dartmouth College ve Georgetown Üniversitesi ile işbirliği içinde 2019’da yapılan çalışma temel alınarak yapılır.

Bir hash çarpışma, iki farklı veri parçasının aynı checksum’a sahip olduğu zaman xảyar, yani her farklı veri parçasının matematiksel olarak eşdeğer bir profile sahip olduğu zaman – bu, komut işaretleyicilerini görünüşte masum metin içeriğinden oluşturmak için sömürülebilen bir senaryodur.

Botlar, C&C sunucusunun sosyal medya çıkışında önceden programlanmış bu hash’leri arar. C&C komutanının oluşturduğu tweet’ler, hedef konuya bazı bağlamları içerdiğinden, bunlar anomali olarak tanımlanması zordur, bu da gönderilerin amacını gizler.

Artırılmış metin verisi, dilbilgisi açısından doğru olmayabilir, ancak Twitter’daki (ve diğer sosyal medya ağlarındaki) gönderilerin dilbilgisi tutarlılığı, bu ‘hataları’ anlaşılırlıkta etkili bir şekilde gizler.

IP adresleri, botmaster tarafından botlara, URL’yi iki ayrı hash’e bölen hash çarpışması ile iletilir, bunlar botlar tarafından tanımlanır ve anlaşılabilecek bir IP adresine birleştirilir.

Araştırmacılar, geo-diverse konumları simüle etmek için yedi sanal özel sunucu kullandılar. Hedef avatarlar, 40 mobil telefon tarafından çekilen fotoğraflardan türetilmiştir, bunlar daha sonra eğitim sırasında vektörlere dönüştürülmüştür. Botlar, eğitilmiş model ve vektör verisi ile konumlandırıldı.

Deneyde tüm komutlar, sanal bot ağları tarafından başarıyla alındı ve parse edildi, ancak bazı mesaj iletiminin fazlalığı ile, sistem her bir mesajın belirli bir tweet’ten alınıp alınmayacağını tam olarak bilemez.

Karşı önlemler açısından, araştırmacılar, ‘köle’ botların Twitter’da C&C mesajları için nasıl tarama yaptığını ve C&C sunucusunun bir dizi gönderi üzerinden nasıl ilerlediğini, potansiyel olarak yeni tür koruma çerçevelerinin ele alabileceği tanımlanabilir bir imza oluşturabileceğini belirtirler.

Ayrıca, OSN’ler, C&C avatar ikonlarına gömülen çok özel görsel farklılıkları hesaplayabilir ve bu kriterlere dayalı uyarılar oluşturmak için yöntemler geliştirebilir.