Intelligence artificielle

Intégration de l’IA et de la blockchain pour la préservation de la vie privée

Avec l’attention généralisée et les applications potentielles des technologies de blockchain et d’intelligence artificielle, les techniques de protection de la vie privée qui découlent directement de l’intégration des deux technologies gagnent une signification notable. Ces techniques de protection de la vie privée ne protègent pas seulement la vie privée des individus, mais elles garantissent également la fiabilité et la sécurité des données.

Dans cet article, nous allons discuter de la façon dont la collaboration entre l’IA et la blockchain donne naissance à de nombreuses techniques de protection de la vie privée, et de leurs applications dans différents domaines, notamment la dé-identification, le cryptage des données, la méthode k-anonyme et les méthodes de registre distribué à plusieurs niveaux. De plus, nous allons essayer d’analyser les déficiences ainsi que leur cause réelle, et offrir des solutions en conséquence.

Blockchain, intelligence artificielle et leur intégration

Le réseau blockchain a été introduit pour la première fois dans le monde en 2008 lorsque Nakamoto a présenté Bitcoin, une cryptomonnaie construite sur le réseau blockchain. Depuis son introduction, la blockchain a gagné beaucoup de popularité, en particulier au cours des dernières années. La valeur à laquelle Bitcoin est négocié aujourd’hui, et qu’il dépasse le seuil de marché de 1 000 milliards de dollars, indique que la blockchain a le potentiel de générer des revenus et des bénéfices importants pour l’industrie.

La technologie blockchain peut être catégorisée principalement en fonction du niveau d’accessibilité et de contrôle qu’elle offre, avec Public, Private et Fédérée comme les trois principaux types de technologies blockchain. Les cryptomonnaies et les architectures blockchain populaires comme Bitcoin et Ethereum sont des offres de blockchain publiques car elles sont décentralisées par nature, et elles permettent aux nœuds d’entrer ou de quitter le réseau librement, et favorisent ainsi une décentralisation maximale.

La figure suivante représente la structure d’Ethereum car elle utilise une liste liée pour établir des connexions entre les différents blocs. L’en-tête du bloc stocke l’adresse de hachage du bloc précédent afin d’établir un lien entre les deux blocs consécutifs.

Le développement et la mise en œuvre de la technologie blockchain sont suivis de préoccupations de sécurité et de vie privée légitimes dans différents domaines qui ne peuvent être négligés. Par exemple, une faille de sécurité dans l’industrie financière peut entraîner des pertes importantes, tandis qu’une faille dans les systèmes militaires ou de santé peut être désastreuse. Pour prévenir ces scénarios, la protection des données, des actifs des utilisateurs et des informations d’identification a été un objectif majeur de la communauté de recherche sur la sécurité de la blockchain, car il est essentiel de maintenir la sécurité pour assurer le développement de la technologie blockchain.

Ethereum est une plate-forme blockchain décentralisée qui maintient un registre partagé d’informations de manière collaborative en utilisant plusieurs nœuds. Chaque nœud du réseau Ethereum utilise la machine vectorielle Ethereum (EVM) pour compiler des contrats intelligents et faciliter la communication entre les nœuds qui se produisent via un réseau pair à pair (P2P). Chaque nœud du réseau Ethereum est doté de fonctions et de permissions uniques, bien que tous les nœuds puissent être utilisés pour la collecte de transactions et l’extraction de blocs. De plus, il est important de noter que, par rapport à Bitcoin, Ethereum affiche des vitesses de génération de blocs plus rapides avec une avance de près de 15 secondes. Cela signifie que les mineurs de crypto-monnaies ont de meilleures chances d’obtenir des récompenses plus rapidement, tandis que l’intervalle de temps pour la vérification des transactions est réduit de manière significative.

D’un autre côté, l’IA ou l’intelligence artificielle est une branche de la science moderne qui se concentre sur le développement de machines capables de prendre des décisions et de simuler une pensée autonome comparable à celle d’un humain. L’intelligence artificielle est un domaine très vaste en soi avec de nombreux sous-domaines, notamment l’apprentissage profond, la vision par ordinateur, le traitement automatique des langues et bien plus encore. Le traitement automatique des langues (NLP) a été un sous-domaine qui a été fortement mis en avant au cours des dernières années, ce qui a abouti au développement de certains modèles de langage de pointe comme GPT et BERT. Le NLP est sur la voie de la perfection et la dernière étape du NLP est le traitement des transformations de texte qui peuvent rendre les ordinateurs compréhensibles, et les modèles récents comme ChatGPT basés sur GPT-4 ont indiqué que la recherche est orientée dans la bonne direction.

Un autre sous-domaine qui est très populaire parmi les développeurs d’IA est l’apprentissage profond, une technique d’IA qui fonctionne en imitant la structure des neurones. Dans un cadre d’apprentissage profond conventionnel, les informations de saisie externes sont traitées couche par couche en formant des structures de réseau hiérarchiques, puis transmises à une couche cachée pour la représentation finale. Les cadres d’apprentissage profond peuvent être classés en deux catégories : Apprentissage supervisé et apprentissage non supervisé.

L’image ci-dessus représente l’architecture du perceptron d’apprentissage profond, et comme on peut le voir dans l’image, un cadre d’apprentissage profond utilise une architecture de réseau neuronal à plusieurs niveaux pour apprendre les fonctionnalités des données. Le réseau neuronal se compose de trois types de couches, notamment la couche cachée, la couche de saisie et la couche de sortie. Chaque couche de perceptron dans le cadre est connectée à la couche suivante pour former un cadre d’apprentissage profond.

Enfin, nous avons l’intégration des technologies de blockchain et d’intelligence artificielle, car ces deux technologies sont appliquées dans différents secteurs et domaines avec une augmentation des préoccupations concernant la cybersécurité, la sécurité des données et la protection de la vie privée. Les applications qui visent à intégrer la blockchain et l’IA manifestent l’intégration dans les aspects suivants.

- Utiliser la technologie blockchain pour enregistrer et stocker les données d’entraînement, les entrées et les sorties des modèles et les paramètres, en garantissant la traçabilité et la transparence des audits de modèles.

- Utiliser des cadres blockchain pour déployer des modèles d’IA pour atteindre des services décentralisés entre les modèles et améliorer la scalabilité et la stabilité du système.

- Fournir un accès sécurisé aux données et modèles d’IA externes en utilisant des systèmes décentralisés et permettre aux réseaux blockchain d’acquérir des informations externes fiables.

- Utiliser des conceptions de jetons et des mécanismes d’incitation basés sur la blockchain pour établir des connexions et des interactions fiables entre les utilisateurs et les développeurs de modèles d’IA.

Protection de la vie privée par l’intégration des technologies de blockchain et d’IA

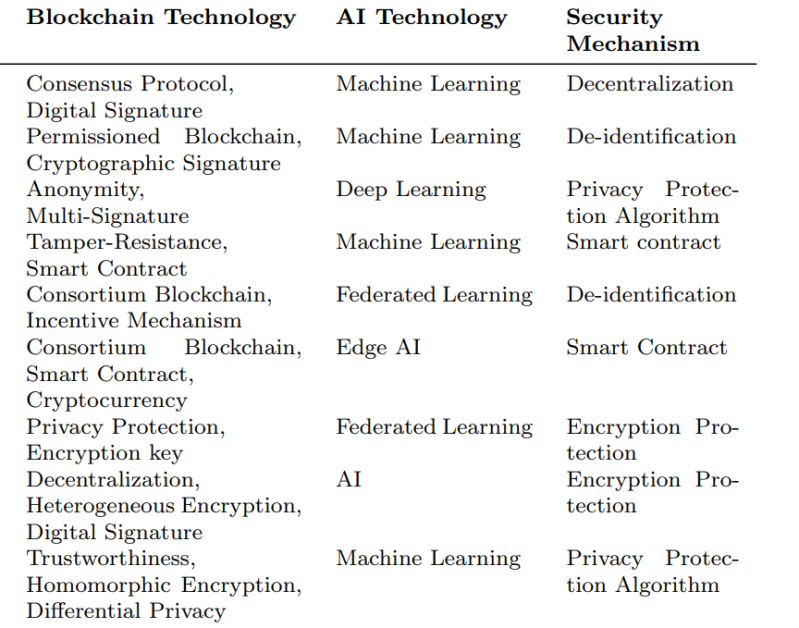

Dans le scénario actuel, les systèmes de confiance des données ont certaines limites qui compromettent la fiabilité de la transmission des données. Pour relever ces limites, les technologies blockchain peuvent être déployées pour établir une solution de stockage et de partage de données fiable et sécurisée qui offre une protection de la vie privée et améliore la sécurité des données. Certaines applications de blockchain dans l’IA pour la protection de la vie privée sont mentionnées dans le tableau suivant.

En améliorant la mise en œuvre et l’intégration de ces technologies, la capacité de protection et la sécurité des systèmes de confiance des données actuels peuvent être considérablement renforcées.

Cryptage des données

Les méthodes traditionnelles de partage et de stockage de données ont été vulnérables aux menaces de sécurité car elles dépendent de serveurs centralisés qui les rendent une cible facile pour les attaquants. La vulnérabilité de ces méthodes donne lieu à des complications graves telles que la falsification des données et les fuites de données, et compte tenu des exigences de sécurité actuelles, les méthodes de cryptage seules ne sont pas suffisantes pour assurer la sécurité et la sécurité des données, ce qui est la principale raison de l’émergence de technologies de protection de la vie privée basées sur l’intégration de l’IA et de la blockchain.

Examinons un schéma de protection de la vie privée basé sur la blockchain qui vise à améliorer la technique Multi-Krum et à la combiner avec un cryptage homomorphique pour atteindre un filtrage et une agrégation de modèles au niveau du chiffre qui peuvent vérifier les modèles locaux tout en maintenant la protection de la vie privée. La technique de cryptage homomorphique de Paillier est utilisée dans cette méthode pour chiffrer les mises à jour des modèles, et ainsi fournir une protection de la vie privée supplémentaire. L’algorithme de Paillier fonctionne comme indiqué.

Dé-identification

La dé-identification est une méthode qui est couramment utilisée pour anonymiser les informations d’identification personnelles d’un utilisateur dans les données en les séparant des identificateurs de données, et ainsi réduire le risque de suivi des données. Il existe un cadre d’IA décentralisé basé sur la technologie blockchain à autorisation qui utilise l’approche mentionnée ci-dessus. Le cadre d’IA sépare essentiellement les informations d’identification personnelles des informations non personnelles de manière efficace, puis stocke les valeurs de hachage des informations d’identification personnelles dans le réseau blockchain. Le cadre d’IA proposé peut être utilisé dans l’industrie médicale pour partager des dossiers médicaux et des informations sur un patient sans révéler son identité réelle. Comme indiqué dans l’image suivante, le cadre d’IA proposé utilise deux blockchains indépendantes pour les demandes de données, l’une stockant les informations du patient ainsi que les autorisations d’accès aux données, tandis que la deuxième blockchain capture les traces d’audit des demandes ou des requêtes effectuées par les demandeurs. En conséquence, les patients conservent toujours l’autorité et le contrôle complets sur leurs dossiers médicaux et leurs informations sensibles, tout en permettant un partage de données sécurisé et sûr entre plusieurs entités du réseau.

Registre distribué à plusieurs niveaux

Un registre distribué à plusieurs niveaux est un système de stockage de données doté de propriétés de décentralisation et de plusieurs couches hiérarchiques conçues pour maximiser l’efficacité et sécuriser le processus de partage de données, ainsi que d’améliorer la protection de la vie privée. DeepLinQ est un registre distribué décentralisé basé sur la blockchain qui répond aux préoccupations des utilisateurs en matière de protection de la vie privée et de partage de données en permettant une protection de la vie privée des données. DeepLinQ archive la protection de la vie privée des données promise en utilisant diverses techniques telles que les requêtes à la demande, le contrôle d’accès, la réservation de proxy et les contrats intelligents pour exploiter les caractéristiques du réseau blockchain, notamment le mécanisme de consensus, la décentralisation complète et l’anonymat pour protéger la vie privée des données.

K-Anonymité

La méthode K-Anonymité est une méthode de protection de la vie privée qui vise à cibler et à regrouper les individus dans un ensemble de données de telle sorte que chaque groupe ait au moins K individus avec des valeurs d’attributs identiques, et ainsi protéger l’identité et la vie privée des utilisateurs individuels. La méthode K-Anonymité a été à la base d’un modèle de transaction fiable proposé qui facilite les transactions entre les nœuds d’énergie et les véhicules électriques. Dans ce modèle, la méthode K-Anonymité remplit deux fonctions : premièrement, elle cache l’emplacement des VE en construisant une demande unifiée à l’aide de techniques K-Anonymité qui cachent ou masquent l’emplacement du propriétaire de la voiture ; deuxièmement, la méthode K-Anonymité cache les identificateurs d’utilisateur de telle sorte que les attaquants ne soient pas en mesure de relier les utilisateurs à leurs véhicules électriques.

Évaluation et analyse de la situation

Dans cette section, nous allons discuter d’une analyse et d’une évaluation complètes de dix systèmes de protection de la vie privée qui utilisent la fusion de la blockchain et des technologies d’IA qui ont été proposés au cours des dernières années. L’évaluation se concentre sur cinq caractéristiques majeures de ces méthodes proposées, notamment la gestion des autorisations, la protection des données, le contrôle d’accès, la scalabilité et la sécurité du réseau, et discute également des forces, des faiblesses et des domaines d’amélioration potentiels. Ce sont les fonctionnalités uniques résultant de l’intégration des technologies d’IA et de blockchain qui ont ouvert la voie à de nouvelles idées et solutions pour une protection de la vie privée améliorée. Pour référence, l’image ci-dessous montre les différentes métriques d’évaluation utilisées pour dériver les résultats analytiques de l’application combinée de la blockchain et des technologies d’IA.

Gestion des autorisations

Le contrôle d’accès est une technologie de sécurité et de vie privée qui est utilisée pour restreindre l’accès d’un utilisateur aux ressources autorisées sur la base de règles prédéfinies, d’un ensemble d’instructions, de politiques, de protection de l’intégrité des données et de la sécurité du système. Il existe un système de gestion de stationnement intelligent qui utilise un modèle de contrôle d’accès basé sur les rôles (RBAC) pour gérer les autorisations. Dans le cadre, chaque utilisateur est affecté à un ou plusieurs rôles, puis classé en fonction des rôles qui permet au système de contrôler les autorisations d’accès aux attributs. Les utilisateurs du réseau peuvent utiliser leur adresse blockchain pour vérifier leur identité et obtenir une autorisation d’accès aux attributs.

Contrôle d’accès

Le contrôle d’accès est l’un des fondements clés de la protection de la vie privée, en restreignant l’accès en fonction de l’appartenance à un groupe et de l’identité de l’utilisateur pour garantir que seuls les utilisateurs autorisés puissent accéder à des ressources spécifiques qu’ils sont autorisés à accéder, et ainsi protéger le système contre un accès non autorisé ou forcé. Pour assurer un contrôle d’accès efficace et efficient, le cadre doit prendre en compte plusieurs facteurs, notamment l’autorisation, l’authentification de l’utilisateur et les politiques d’accès.

La technologie d’identité numérique est une approche émergente pour les applications IoT qui peut fournir un contrôle d’accès sécurisé et garantir la vie privée des données et des appareils. La méthode propose d’utiliser une série de politiques de contrôle d’accès basées sur des primitives cryptographiques et la technologie d’identité numérique (DIT) pour protéger la sécurité des communications entre les entités telles que les drones, les serveurs cloud et les serveurs de station au sol (GSS). Une fois l’enregistrement de l’entité terminé, les informations d’identification sont stockées dans la mémoire. Le tableau ci-dessous résume les types de défauts dans le cadre.

Protection des données

La protection des données fait référence aux mesures, notamment le cryptage des données, le contrôle d’accès, l’audit de la sécurité et la sauvegarde des données, pour garantir que les données d’un utilisateur ne soient pas accessibles de manière illégale, altérées ou divulguées. Lorsqu’il s’agit du traitement des données, des technologies telles que le masquage des données, l’anonymisation, l’isolement des données et le cryptage des données peuvent être utilisées pour protéger les données contre un accès non autorisé et une fuite. De plus, des technologies de cryptage telles que le cryptage homomorphique, la protection de la vie privée différentielle, les algorithmes de signature numérique, les algorithmes de cryptage asymétrique et les algorithmes de hachage peuvent empêcher un accès non autorisé et illégal par des utilisateurs non autorisés et garantir la confidentialité des données.

Sécurité du réseau

La sécurité du réseau est un domaine vaste qui englobe différents aspects, notamment la garantie de la confidentialité et de l’intégrité des données, la prévention des attaques de réseau et la protection du système contre les virus et les logiciels malveillants du réseau. Pour garantir la sécurité, la fiabilité et la sécurité du système, une série d’architectures de réseau sécurisées et de protocoles, ainsi que des mesures de sécurité doivent être adoptées. De plus, l’analyse et l’évaluation des menaces de réseau et la mise en place de mécanismes de défense et de stratégies de sécurité correspondantes sont essentielles pour améliorer la fiabilité et la sécurité du système.

Scalabilité

La scalabilité fait référence à la capacité d’un système à gérer de plus grandes quantités de données ou un nombre croissant d’utilisateurs. Lors de la conception d’un système scalable, les développeurs doivent prendre en compte les performances du système, le stockage de données, la gestion des nœuds, la transmission et plusieurs autres facteurs. De plus, lors de la garantie de la scalabilité d’un cadre ou d’un système, les développeurs doivent prendre en compte la sécurité du système pour prévenir les failles de sécurité, les fuites de données et d’autres risques de sécurité.

Les développeurs ont conçu un système conforme aux règles générales de protection des données de l’Union européenne (RGPD) en stockant les informations liées à la vie privée et les métadonnées des œuvres d’art dans un système de fichiers distribué qui existe en dehors de la chaîne. Les métadonnées des œuvres d’art et les jetons numériques sont stockés dans OrbitDB, un système de stockage de base de données qui utilise plusieurs nœuds pour stocker les données, et ainsi garantir la sécurité et la vie privée des données. Le système distribué hors chaîne disperse le stockage des données et améliore ainsi la scalabilité du système.

Analyse de la situation

L’amalgame des technologies d’IA et de blockchain a abouti au développement d’un système qui se concentre fortement sur la protection de la vie privée, de l’identité et des données des utilisateurs. Bien que les systèmes de protection de la vie privée des données d’IA rencontrent encore certains défis tels que la sécurité du réseau, la protection des données, la scalabilité et le contrôle d’accès, il est crucial de prendre en compte et de peser ces questions en fonction de considérations pratiques lors de la phase de conception de manière exhaustive. À mesure que la technologie se développe et progresse, les applications s’étendent, les systèmes de protection de la vie privée construits à l’aide de l’IA et de la blockchain attireront plus d’attention dans le futur. Sur la base des résultats de la recherche, des approches techniques et des scénarios d’application, ils peuvent être classés en trois catégories.

- Application de la méthode de protection de la vie privée dans l’industrie de l’Internet des objets (IoT) en utilisant à la fois la technologie blockchain et l’IA.

- Application de la méthode de protection de la vie privée dans les contrats intelligents et les services qui utilisent à la fois la blockchain et l’IA.

- Méthodes d’analyse de données à grande échelle qui offrent une protection de la vie privée en utilisant à la fois la blockchain et l’IA.

Les technologies appartenant à la première catégorie se concentrent sur la mise en œuvre des technologies d’IA et de blockchain pour la protection de la vie privée dans l’industrie de l’Internet des objets. Ces méthodes utilisent des techniques d’IA pour analyser de grandes quantités de données tout en tirant parti des fonctionnalités décentralisées et immuables du réseau blockchain pour garantir l’authenticité et la sécurité des données.

Les technologies de la deuxième catégorie se concentrent sur la fusion de l’IA et de la blockchain pour une protection de la vie privée améliorée en utilisant les contrats intelligents et les services de la blockchain. Ces méthodes combinent l’analyse et le traitement des données avec l’IA et utilisent la technologie blockchain pour réduire la dépendance à l’égard des tiers de confiance et enregistrer les transactions.

Enfin, les technologies de la troisième catégorie se concentrent sur l’exploitation du potentiel de l’IA et de la blockchain pour améliorer la protection de la vie privée dans l’analyse de données à grande échelle. Ces méthodes visent à exploiter les propriétés de décentralisation et d’immutabilité de la blockchain pour garantir l’authenticité et la sécurité des données, tandis que les techniques d’IA garantissent l’exactitude de l’analyse des données.

Conclusion

Dans cet article, nous avons discuté de la façon dont les technologies d’IA et de blockchain peuvent être utilisées en harmonie pour améliorer les applications des technologies de protection de la vie privée en discutant de leurs méthodologies connexes et en évaluant les cinq caractéristiques principales de ces technologies de protection de la vie privée. De plus, nous avons également discuté des limites existantes des systèmes actuels. Il existe certains défis dans le domaine des technologies de protection de la vie privée basées sur la blockchain et l’IA qui doivent encore être abordés, tels que la façon de trouver un équilibre entre le partage de données et la préservation de la vie privée. La recherche sur la façon d’intégrer efficacement les capacités de l’IA et de la blockchain est en cours, et voici plusieurs autres façons d’intégrer d’autres techniques.

- Calcul de bord

Le calcul de bord vise à atteindre la décentralisation en exploitant le potentiel des appareils de bord et de l’Internet des objets pour traiter des données privées et sensibles des utilisateurs. Puisque le traitement de l’IA nécessite l’utilisation de ressources de calcul importantes, l’utilisation de méthodes de calcul de bord peut permettre la distribution de tâches de calcul aux appareils de bord pour le traitement, au lieu de migrer les données vers des services cloud ou des serveurs de données. Puisque les données sont traitées beaucoup plus près de l’appareil de bord lui-même, le temps de latence est réduit de manière significative, ainsi que la congestion du réseau qui améliore la vitesse et les performances du système.

- Mécanismes multi-chaînes

Les mécanismes multi-chaînes ont le potentiel de résoudre les problèmes de stockage et de performances de la blockchain à chaîne unique, ce qui améliore ainsi la scalabilité du système. L’intégration de mécanismes multi-chaînes permet une classification de données basée sur des attributs et des niveaux de confidentialité distincts, ce qui améliore les capacités de stockage et la sécurité des systèmes de protection de la vie privée.