Cybersécurité

Protection des serveurs de commandement et de contrôle de botnet basés sur Twitter avec des réseaux de neurones

Les chercheurs chinois ont utilisé la nature « boîte noire » des réseaux de neurones pour concevoir une méthode novatrice permettant aux botnets malveillants de communiquer avec leurs serveurs de commandement et de contrôle (C&C) sur Twitter d’une manière qui ne peut pas être exposée par les chercheurs en sécurité, et qui pourrait rendre difficile la fermeture de leurs opérations.

Le document mis à jour paper publié le 2 août s’intitule DeepC2 : Commandement et contrôle de botnet clandestin basé sur l’IA sur les OSN.

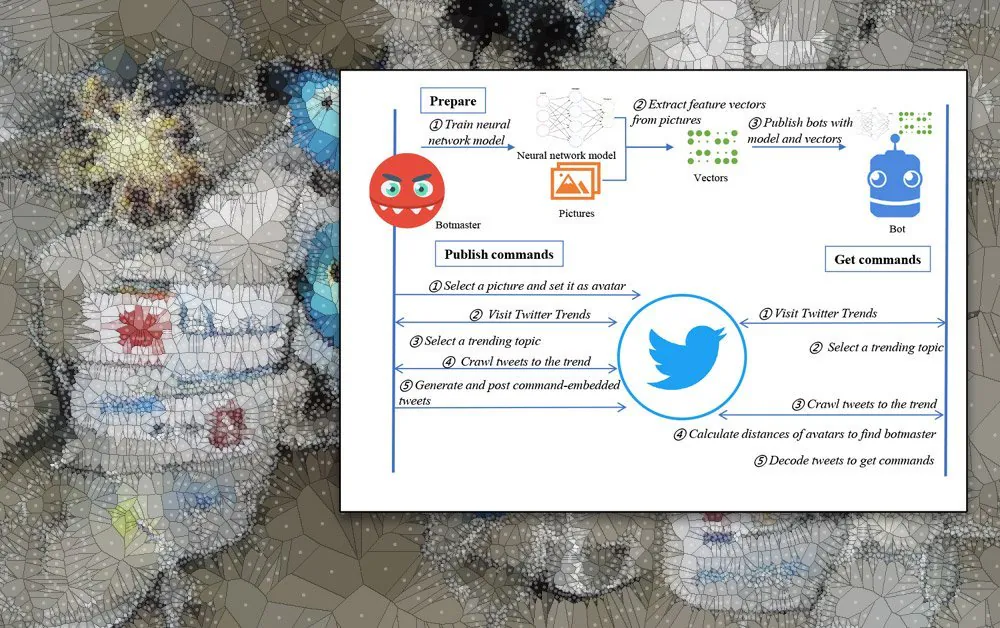

La méthode proposée, testée avec succès dans un essai sur Twitter, forme un réseau de neurones pour identifier le compte Twitter contrôlé par une entité C&C en fonction de son icône d’utilisateur Twitter. Une fois que le compte de commandement a été « authentifié » par le réseau de neurones, les commandes cachées dans ses tweets apparemment inoffensifs peuvent être exécutées par l’armée d’ordinateurs infectés par le botnet.

Source : https://arxiv.org/abs/2009.07707

Un botnet est un groupe d’ordinateurs qui ont été compromis de telle sorte qu’ils peuvent être dirigés par des acteurs malveillants centralement localisés pour effectuer divers types d’attaques cybernétiques de crowd-sourcing, notamment des incursions DDoS, des campagnes de minage de cryptomonnaies et des campagnes de spam.

La lutte pour l’anonymat du C&C

Chaque ordinateur compromis dans le botnet « orchestre » nécessite une direction centrale de la part des créateurs du malware, et doit donc communiquer d’une manière ou d’une autre avec un serveur C&C. Cependant, cela a traditionnellement signifié que les chercheurs en sécurité pouvaient rétro-ingénierier l’infection de botnet individuelle et exposer l’URL/s du serveur C&C, généralement codé en dur dans l’infection.

Une fois que le domaine C&C malveillant était connu, il était alors possible de le bloquer au niveau du réseau et d’enquêter sur ses origines dans le but de prendre des mesures légales.

Ces dernières années, la tendance pour les serveurs C&C s’est éloignée des adresses de domaine http dédiées vers l’utilisation de services Web populaires tels que Gmail, Twitter, des services de presse-papiers en ligne et une variété de réseaux sociaux en ligne (OSN).

En 2015, il a été révélé que la porte dérobée du malware Hammertoss utilisait Twitter, GitHub et des services de stockage cloud à ces fins ; en 2018, que l’outil d’administration à distance (RAT) HeroRat utilisait le protocole de messagerie Telegram aux mêmes fins ; et que, en 2020, le malware ComRAT du groupe Turla avait migré vers l’utilisation de Gmail en tant que cadre de communication.

Cependant, ces approches nécessitent encore une certaine information d’identification à être codée en dur dans le logiciel d’infection, ce qui la rend découvertable, bien que souvent avec une certaine difficulté, par les initiatives de sécurité. Dans de tels cas, la nature explicite des commandes malveillantes et l’identification des ID utilisateur peuvent permettre à ces canaux d’être fermés, généralement en désactivant le botnet dépendant.

Identificateurs secrets

La méthode DeepC2 proposée par les chercheurs chinois rend pratiquement impossible la rétro-ingénierie des informations d’identification du C&C, puisque tout ce que le code révélera est un algorithme de réseau de neurones opaque qui ne peut pas être facilement réimplémenté sous sa forme hautement optimisée (c’est-à-dire effectivement « compilée »).

Sous DeepC2, le bot localise le « botmaster » en recherchant un avatar d’utilisateur spécifique (dans les sujets tendance, de sorte que le bot n’a pas besoin de parcourir tout Twitter) dont les fonctionnalités de niveau élevé ont été encodées dans son réseau de neurones. Les auteurs du malware sélectionnent à l’avance des images d’icône appropriées pour la campagne de déploiement et forment le réseau de neurones sur celles-ci. Les vecteurs de fonctionnalités dérivés et le réseau de neurones lui-même sont distribués dans le cadre de la charge utile malveillante.

Lorsque le serveur C&C publie une nouvelle commande, la main directrice derrière celle-ci choisit certains sujets tendance sur Twitter (ou quel que soit le réseau social exploité) et génère des publications de médias sociaux apparemment ordinaires qui contiennent des commandes intégrées. La pertinence du sujet pousse les publications à une prominance découvrable, de sorte que les bots puissent facilement accéder à de nouvelles commandes en parcourant le réseau social.

Workflow de DeepC2.

Pour prévenir la détection, chaque icône Twitter et compte associé est utilisé comme mécanisme C&C uniquement une fois sous DeepC2, avec le système passant à une nouvelle poignée C&C OSN après cet événement. De plus, les bots supprimeront les informations vectorielles utilisées pour identifier les avatars C&C après une utilisation (un message envoyé), pour entraver encore davantage la répétition par des méthodes de sécurité forensiques.

Obfuscation des commandes C&C

Comme aide supplémentaire à l’obfuscation, DeepC2 inclut une méthode pour empêcher la détection de commandes explicites dans les messages Twitter, en utilisant collision de hachage et une augmentation de données améliorée (EDA), cette dernière basée sur travail du Protago Labs Research en 2019, en collaboration avec Dartmouth College et Georgetown University.

Une collision de hachage se produit lorsque deux pièces de données différentes ont une somme de contrôle identique, c’est-à-dire lorsque chaque pièce de données distincte est mathématiquement équivalente en profil – un scénario peu fréquent qui peut être exploité, dans ce cas, pour créer des signaux de commande à partir de contenu texte apparemment inoffensif.

Les bots recherchent ces hachages préprogrammés dans la sortie de médias sociaux des comptes qu’ils ont pu identifier comme des serveurs C&C sur la base des icônes d’avatar reconnues. Puisque les tweets générés par le commandant C&C auront une certaine pertinence contextuelle avec le flux de sujet cible, ils sont difficiles à identifier comme des anomalies, dissimulant l’intention des publications.

Bien que les données de texte augmentées ne soient peut-être pas grammaticalement correctes, l’incohérence grammaticale des publications sur Twitter (et d’autres réseaux sociaux) cache efficacement ces « failles » de compréhensibilité.

Les adresses IP sont transmises par le botmaster aux bots en divisant l’URL en deux hachages distincts avec collision de hachage, qui sont identifiés et concaténés en une adresse IP compréhensible par les bots distants.

Les chercheurs ont utilisé sept serveurs privés virtuels pour simuler des emplacements géo-divers. Les avatars cibles ont été dérivés de 40 photos prises avec des téléphones mobiles, qui ont ensuite été converties en vecteurs pendant la formation. Les bots ont ensuite été placés avec le modèle formé et les données vectorielles.

Toutes les commandes dans l’expérience ont été reçues et analysées avec succès par les réseaux de bots virtualisés, bien qu’avec une certaine redondance de diffusion de messages, puisque le système ne peut pas être entièrement certain que chaque instance d’un message sera reçue à partir d’un tweet particulier.

En termes de contre-mesures, les chercheurs notent que la fréquence automatisée de la façon dont les « esclaves » bots vont parcourir Twitter pour les messages C&C, et la façon dont le serveur C&C va itérer à travers une série de publications, pourrait potentiellement représenter une signature identifiable qui pourrait être abordée par de nouveaux types de cadres de protection.

De plus, les OSN pourraient potentiellement calculer les différences visuelles très spécifiques qui sont intégrées dans un tableau d’icônes d’avatar C&C, et développer des méthodes pour déclencher des alertes en fonction de ces critères.